Академический Документы

Профессиональный Документы

Культура Документы

Wie Sich Cloud-Piraten Auch Ihre Identität Fischen Könnten

Загружено:

OG3rОригинальное название

Авторское право

Доступные форматы

Поделиться этим документом

Поделиться или встроить документ

Этот документ был вам полезен?

Это неприемлемый материал?

Пожаловаться на этот документАвторское право:

Доступные форматы

Wie Sich Cloud-Piraten Auch Ihre Identität Fischen Könnten

Загружено:

OG3rАвторское право:

Доступные форматы

Wie sich Cloud-Piraten auch ihre Identitt fischen knnten

Social Engineering ist ein alter Hut und ermglicht jedem Agenten oder Spitzel, der sein Opfer genau studiert, fundierte Daten ber dessen Leben. Soweit kein Problem wre da nicht die Angewohnheit der Menschen Passwrter, die sie sich selbst aussuchen drfen, nach sozialen Mustern zu erstellen. Vereinfacht heit das, dass der Name der Frau plus das Geburtsdatum der Kinder schon ein Treffer sein kann. Der Unterschied zu der Zeit vor den sozialen Netzwerken ist aber der, dass viele IT-DAUs [dmmster anzunehmender User] in diesen Netzwerken ihr komplettes Sozialleben offenbaren. War es frher noch ntig den Arbeitsplatz oder die Wohnung der betreffenden Person auszuspionieren, gengt heute oft ein kurzer Blick in das Facebook-Profil des Opfers. Denn was lge nher, als anzunehmen, dass jemand der sein Facebook-Profil nicht so absicherte das nicht die ganze Welt sein Privatleben durstbern kann, dass dieser dann auch einfache Passwrter benutzte? Hier mge sich jeder selbst fragen, ob er ein Normbrecher oder doch ein Gewohnheitstier ist, meist trifft letzteres zu. Ein bisschen mehr Aufwand brauchten die Cloud-Piraten, die dem US-Journalisten Mat Honan zuerst seinen Amazon-Cloud-Account und danach noch seinen Apple-Cloud-Account wegnahmen und so ganz nebenbei, alle seine mit diesem Account verbundenen Applegerte auf NULL bzw. Werkszustand zurcksetzten und seine Identitt lschten. Was fr eine schne neue Welt in der die Datensicherung inklusive der Identitt fr das Internet an einem Punkt gespeichert und man morgens aufwacht und nichts mehr da ist. Ganz so einfach war es scheinbar nicht, wie heise.de schreibt aber das Ergebnis spricht Bnde. Die Konsequenz daraus lie nicht lange auf sich warten, Apple und Amazon nderten die Sicherheitsbestimmungen und unterbinden ab sofort diesen hier angewendeten Weg der Account bernahme. Doch bleibt die Gefahr bestehen, denn die hier verwendete Sicherheitsstrategie kommt hufig vor. Der Kern des Problems besteht in der Notfalladresse die zur Passwortwiederherstellung genutzt wird. Meist koppelt das System diese zwar mit einer persnlichen Frage aber diese Wie heit ihr Lieblingshaustier; der Name ihrer Mutter; der Geburtsname ihrer Frau; ihr Geburtsort-Fragen sind doch gerade prdestiniert fr social Engineering. Deshalb der wohlgemeinte Rat an alle die Morgen nicht ohne Daten und Identitt aufstehen wollen ndert etwas. Einige Beispiele dafr knnen sein: 1. Absicherung der sozialen Netzwerke betont asoziales Verhalten zeigen und genau berprfen, wer was sehen darf. 2. Sicherheits-E-Mailaddressen nicht preisgeben und nicht ffentlich verwenden, am besten eine Neue erstellen, wie jasdjasjk@email.de und ein sicheres Passwort verwenden, wie #+jkaAG40_ oder vergleichbar. 3. Auch komplizierte Passwrter nie doppelt verwenden und einen sicheren Ort der Aufbewahrung finden. Es ntzt nichts ein 20-stelliges Passwort zu haben, wenn es im Browser gespeichert und der PC mit 1234 vor Zugriffen geschtzt ist. Beachtet man nur diese drei vorgestellten Schritte, unterbindet man schon die meisten Angriffsstrategien. Dennoch hngt auch hier die Sicherheit von einem sauberen System ab, denn ein mit Viren, Trojanern und Keyloggern verseuchtes System gibt selbst das beste Passwort preis. Wer wirklich auf Nummer sicher gehen will, dem sei ein Live-Linux-System von DVD empfohlen, was nicht verndert oder manipulierbar ist aber irgendwo hrt der Komfort ja schlielich auf und fngt die Paranoia an.

Вам также может понравиться

- 103 Inhaltsanalyse FrühДокумент8 страниц103 Inhaltsanalyse FrühOG3rОценок пока нет

- Methoden Der Empirischen KommunikationsforschungДокумент22 страницыMethoden Der Empirischen KommunikationsforschungOG3r100% (1)

- 103 Zusammenfassung Frueh Empirische ForschungДокумент16 страниц103 Zusammenfassung Frueh Empirische ForschungOG3rОценок пока нет

- 103 Übungsfragen Stiehler KlausurДокумент14 страниц103 Übungsfragen Stiehler KlausurOG3rОценок пока нет

- 103 Empirie KlausurfragenДокумент4 страницы103 Empirie KlausurfragenOG3rОценок пока нет

- Soziologie - Grundzüge 1 - Voss - VL - KomprimiertДокумент5 страницSoziologie - Grundzüge 1 - Voss - VL - KomprimiertOG3r100% (2)

- Soziologie Grundzüge 1 - Klausur - Voss - WS10-11Документ6 страницSoziologie Grundzüge 1 - Klausur - Voss - WS10-11OG3r100% (2)

- KMW - Modulprüfung / Klausur 101 - WS10-11Документ1 страницаKMW - Modulprüfung / Klausur 101 - WS10-11OG3rОценок пока нет

- Über Den Verlust Der IndividualitätДокумент1 страницаÜber Den Verlust Der IndividualitätOG3rОценок пока нет

- SQ - Rationales Argumentieren - Wissenschaftstheorie - PsarrosДокумент22 страницыSQ - Rationales Argumentieren - Wissenschaftstheorie - PsarrosOG3rОценок пока нет

- Auf Den Nullpunkt Kommen Ist Kein WochenendurlaubДокумент2 страницыAuf Den Nullpunkt Kommen Ist Kein WochenendurlaubOG3r100% (1)

- SQ Rationales Argumentieren - Zusammenfassung - PsarrosДокумент7 страницSQ Rationales Argumentieren - Zusammenfassung - PsarrosOG3r100% (1)

- SQ - Rationales Argumentieren - Logik Vorlesung & Übungen Mit LösungenДокумент84 страницыSQ - Rationales Argumentieren - Logik Vorlesung & Übungen Mit LösungenOG3r100% (2)

- SQ - Rationales Argumentieren - Klausurfragen - BartelborthДокумент7 страницSQ - Rationales Argumentieren - Klausurfragen - BartelborthOG3r100% (1)

- Innere ZerrissenheitДокумент1 страницаInnere ZerrissenheitOG3rОценок пока нет

- Janine Lebt Eine Woche Ohne Handy Leseverstandnis Schreiben Und Kreatives Schreiben - 78395Документ2 страницыJanine Lebt Eine Woche Ohne Handy Leseverstandnis Schreiben Und Kreatives Schreiben - 78395BTorbaveczCsillaОценок пока нет

- Unhinged - Ausser.Kontrolle.2020.German - DTS.1080p.BluRay.x265-UNFIrEDДокумент1 страницаUnhinged - Ausser.Kontrolle.2020.German - DTS.1080p.BluRay.x265-UNFIrEDdaddycool12345Оценок пока нет

- Twittern Am Arbeitsplatz PDFДокумент3 страницыTwittern Am Arbeitsplatz PDFamin_zargaranОценок пока нет

- Personalisierung Im WebДокумент4 страницыPersonalisierung Im Webnexum AGОценок пока нет

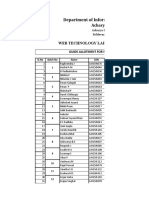

- Web Mini Project Demonstration Evalutor ListДокумент7 страницWeb Mini Project Demonstration Evalutor ListHarshith SОценок пока нет

- Simocode Pro Basic Unit ManualДокумент3 страницыSimocode Pro Basic Unit ManualDGEngineerОценок пока нет

- Ipv 6 BДокумент245 страницIpv 6 Bdeltakio@gmail.comОценок пока нет

- Verdiene passives Einkommen mit Quora und hänge deinen Job an den NagelОт EverandVerdiene passives Einkommen mit Quora und hänge deinen Job an den NagelОценок пока нет

- Hacken mit Python und Kali-Linux: Entwicklung eigener Hackingtools mit Python unter Kali-LinuxОт EverandHacken mit Python und Kali-Linux: Entwicklung eigener Hackingtools mit Python unter Kali-LinuxОценок пока нет

- SkyTest® Piloten-Assessment 2024: Handbuch zu den Einstellungstests für Ab-Initio- und Ready-Entry-PilotenОт EverandSkyTest® Piloten-Assessment 2024: Handbuch zu den Einstellungstests für Ab-Initio- und Ready-Entry-PilotenОценок пока нет

- Elektro-Installationen im Haus: Leicht verständliche Anleitungen für völlig unerfahrene Einsteiger und Profi-HeimwerkerОт EverandElektro-Installationen im Haus: Leicht verständliche Anleitungen für völlig unerfahrene Einsteiger und Profi-HeimwerkerОценок пока нет

- Laws of UX: 10 praktische Grundprinzipien für intuitives, menschenzentriertes UX-DesignОт EverandLaws of UX: 10 praktische Grundprinzipien für intuitives, menschenzentriertes UX-DesignОценок пока нет

- Praktische Experimente mit alternativen Energien: Selbstbauprojekte mit Thermovoltaik und erneuerbaren KraftstoffenОт EverandPraktische Experimente mit alternativen Energien: Selbstbauprojekte mit Thermovoltaik und erneuerbaren KraftstoffenОценок пока нет

- Command Line Kung Fu: Bash-Scripting-Tricks, Linux Tipps und praktische Einzeiler für die ShellОт EverandCommand Line Kung Fu: Bash-Scripting-Tricks, Linux Tipps und praktische Einzeiler für die ShellОценок пока нет