Академический Документы

Профессиональный Документы

Культура Документы

Auditoría de seguridad en teleinformática

Загружено:

Didier Arvey Burgos HernandezИсходное описание:

Оригинальное название

Авторское право

Доступные форматы

Поделиться этим документом

Поделиться или встроить документ

Этот документ был вам полезен?

Это неприемлемый материал?

Пожаловаться на этот документАвторское право:

Доступные форматы

Auditoría de seguridad en teleinformática

Загружено:

Didier Arvey Burgos HernandezАвторское право:

Доступные форматы

INSTITUTO TECNOLGICO DE CHETUMAL

LICENCIATURA EN INFORMTICA AUDITORA INFORMTICA CONCLUSIN DE LA UNIDAD V: AUDITORA DE LA SEGURIDAD EN LA TELEINFORMTICA. Docente: Lic. Lino Rangel Gmez Alumno: Guillermo Montero Padilla Grupo FB Fecha: 14 de diciembre de 2012

Unidad 5.- AUDITORIA DE LA SEGURIDAD EN LA TELEINFORMTICA. Actualmente el uso de la informacin es indispensable en las organizaciones y en los hogares debido a que se ha expandido la utilizacin de las nuevas tecnologas para acceder a gran cantidad de informacin, no solo local sino en ambientes distribuidos. Por esta razn toma importancia un nuevo trmino que involucra la informtica y las telecomunicaciones: la teleinformtica. Aunque estas tecnologas permiten comunicarse mediante distintos dispositivos, la teleinformtica implica riesgos en cuanto al dao que se pudiera dar a la informacin, es decir robo, modificacin o eliminacin de datos. Para esto se debe considerar la aplicacin de un conjunto de herramientas que resguarde la informacin en los sistemas y los medios de transmisin. A esto se le llama seguridad computacional. La seguridad computacional tiene el objetivo de garantizar la privacidad, la integridad y la disponibilidad de la informacin. La privacidad se refiere a la autenticacin y encriptacin de datos de modo que solo la persona autorizada tenga acceso a la informacin. La integridad consiste en mantener consistentes los datos y que no sean corrompidos y la disponibilidad se refiere a que los usuarios puedan acceder a los datos en cualquier momento. Debido al riesgo que se tiene en el uso de la teleinformtica, es necesario que en las organizaciones se aplique auditora en esta rea de manera que se revise la existencia de controles en cuanto las polticas y reglas en el uso de redes y comunicaciones, registrar incidencias y cambios en las instalaciones e inventarios. Primeramente se debe poner atencin a la seguridad fsica de la red, es decir verificar que los sitios donde estn las instalaciones y equipos se encuentren seguros, por ejemplo restringir el acceso al rea de servidores a personal autorizado de modo que solo ellos puedan entrar a dicha rea. En cuanto a seguridad lgica se debe aplicar el uso de contraseas para que los usuarios autorizados se autentifiquen para acceder a la informacin. El crecimiento en el uso de la teleinformtica trae cierta preocupacin en las organizaciones. Esto es porque al surgir cambios, dichas organizaciones deben tomar decisiones y sabemos que todo cambio implica un riesgo que podra afectarnos si no actuamos correctamente, un ejemplo son las tendencias de la nueva sociedad de la informacin no solo en lo tecnolgico, sino en lo social, poltico y ambiental. Por esto es necesario prevenir los riesgos desde una perspectiva interna y no solo externa, es decir que adems de identificar los riesgos que implican los cambios, se deben tomar en cuenta los riesgos que pueden darse en los controles internos de la organizacin. Estos riesgos pueden ser por falta de control en las actividades, por no detectarlos en la revisin o los propios a las caractersticas del sistema de control interno.

El auditor debe observar ciertas irregularidades existentes en la organizacin, por ejemplo si se perciben dudas en la integridad de los funcionarios o si en un puesto clave hay mucha rotacin de personal. Esto ltimo es un inconveniente debido a que para una auditoria es necesaria la participacin de los usuarios directos de un rea o sistema en particular. Adems se deben verificar las funciones pertinentes al uso de mtodos y herramientas para el tratamiento de datos para asegurarse que se tienen previstos los riesgos de fallas en la informacin. Tambin deben considerarse los sistemas de control de riesgos como los sistemas comunes de gestin, los cuales apoyan en la administracin de riesgos y sirven de gua para actuar ante ellos. Tambin los servicios de auditora que se refieren a las auditoras internas que trabajan en todas las reas y ayudan a detectar riesgos para mejorar los procesos en la organizacin. La organizacin debe gestionar los riegos mediante la revisin de la frecuencia e impacto que implica los riesgos una vez identificados, tomando en cuenta todos los que podran afectar a las diferentes reas de la empresa y los recursos, operaciones y sistemas de informacin involucrados, buscando asegurar la integridad de estos. Aqu es donde debe prestarse atencin debido a que los riesgos pueden surgir internamente, por ejemplo por anomalas en el uso de los sistemas de informacin y operaciones en general realizadas en la organizacin. Por ltimo, debe de haber una evaluacin de estos riesgos, es decir identificar riesgos, medir su probabilidad e impacto y considerar medidas que los eliminen o que disminuyan la probabilidad de que ocurran o reducir el impacto.

Вам также может понравиться

- GuíaBurros: Compliance: Todo lo que necesitas saber sobre el cumplimiento normativoОт EverandGuíaBurros: Compliance: Todo lo que necesitas saber sobre el cumplimiento normativoОценок пока нет

- Resumen de IT Risk de George Westerman y Richard HunterОт EverandResumen de IT Risk de George Westerman y Richard HunterОценок пока нет

- SAGARPA-InIFAP Manual Producción de Carne OvinaДокумент116 страницSAGARPA-InIFAP Manual Producción de Carne OvinaGilbertoReyesОценок пока нет

- Interculturalidad: Cuatro Preguntas ClaveДокумент35 страницInterculturalidad: Cuatro Preguntas ClaveBrenda AIde Belo100% (5)

- Proyecto Final SgsiДокумент19 страницProyecto Final Sgsiseguinfo2012Оценок пока нет

- MF0490_3 - Gestión de servicios en el sistema informáticoОт EverandMF0490_3 - Gestión de servicios en el sistema informáticoОценок пока нет

- SGSI Plan Del Proyecto PlantillaДокумент10 страницSGSI Plan Del Proyecto PlantillasusanОценок пока нет

- 1B. Guía de Procedimientos de PuenteДокумент16 страниц1B. Guía de Procedimientos de Puentevalpo1981100% (2)

- Auditoria Informática de Seguridad InformáticaДокумент13 страницAuditoria Informática de Seguridad InformáticarlemarieОценок пока нет

- Hack X Crack SQL InjectionДокумент22 страницыHack X Crack SQL InjectionAngelito Rambulero Alvarez100% (1)

- SST-F-008 Registro de Inspeccion de Uso de EppДокумент1 страницаSST-F-008 Registro de Inspeccion de Uso de EppleoОценок пока нет

- Auditoría de Sistemas InformáticosДокумент4 страницыAuditoría de Sistemas InformáticosLorenzo MinayaОценок пока нет

- Y Programa Especifico de Seguridad E Higiene para La de La Maquinaria Y EquipoДокумент19 страницY Programa Especifico de Seguridad E Higiene para La de La Maquinaria Y EquipoDiana Marcela BarrenecheОценок пока нет

- Curso de Electronica Practica PDFДокумент57 страницCurso de Electronica Practica PDFSudis11Оценок пока нет

- Memoria Descriptiva de Seguridad y EvacuaciónДокумент6 страницMemoria Descriptiva de Seguridad y EvacuaciónJunior Virú CórdovaОценок пока нет

- BasesДокумент107 страницBasesTasha DuncanОценок пока нет

- Seguridad Informática Prueba Examen 2019Документ13 страницSeguridad Informática Prueba Examen 2019Insoportable HottОценок пока нет

- Configuración de Seguridad de SwitchДокумент7 страницConfiguración de Seguridad de SwitchPriscila DíazОценок пока нет

- Protección de Datos Completo Nebrija - Original PDFДокумент11 страницProtección de Datos Completo Nebrija - Original PDFJuanlu Muñoz Fernandez0% (1)

- Seguridad InformaticaДокумент9 страницSeguridad Informaticacharlyes21Оценок пока нет

- Unidad 4 Politicas de SeguridadДокумент10 страницUnidad 4 Politicas de SeguridadYaenny OrtegaОценок пока нет

- InformaticaДокумент15 страницInformaticaNoelys MenesesОценок пока нет

- Politicas de SeguridadДокумент9 страницPoliticas de SeguridadMony M MtzОценок пока нет

- Resumen Seguridad InformaticaДокумент11 страницResumen Seguridad InformaticaJuan de DiosОценок пока нет

- Fundamentos de seguridad empresarial (FSEДокумент6 страницFundamentos de seguridad empresarial (FSEpame ortegaОценок пока нет

- Antologia AuditoriaДокумент18 страницAntologia Auditoriaarcima100% (1)

- Seguridad de La Informacion en La Red y Metodos de AutenticacionДокумент6 страницSeguridad de La Informacion en La Red y Metodos de AutenticacionNahomy GarmendiaОценок пока нет

- Trabajo de Seguridad de InformacionДокумент10 страницTrabajo de Seguridad de InformacionHelenCОценок пока нет

- Transcripción de Auditoria y Las TicДокумент8 страницTranscripción de Auditoria y Las TicLuis NavasОценок пока нет

- Software para La Gestión Contable VictorДокумент27 страницSoftware para La Gestión Contable VictorDiana OchoaОценок пока нет

- Informe Sobre "El Control de Los Sistemas de Información"Документ5 страницInforme Sobre "El Control de Los Sistemas de Información"melvin aburtoОценок пока нет

- TemasДокумент10 страницTemasdjskape1Оценок пока нет

- Gestión de Riesgos No Operacionales Aplicado en Una IsapreДокумент10 страницGestión de Riesgos No Operacionales Aplicado en Una IsapreMarcelo Mandujano ReygadasОценок пока нет

- Investigación de AuditoriaДокумент8 страницInvestigación de Auditoriaangelo bernabeОценок пока нет

- Actividad 3.2 Control Interno.Документ6 страницActividad 3.2 Control Interno.Mario AguilarОценок пока нет

- Taller en Clase#1Документ8 страницTaller en Clase#1Stephanie BeitiaОценок пока нет

- Controles Internos InformáticosДокумент6 страницControles Internos Informáticosmariano100% (1)

- Trabajo Norma Iso 27002Документ7 страницTrabajo Norma Iso 27002Uberto Vega JaramilloОценок пока нет

- La Necesidad de Las Auditorías para Una Organización 1Документ4 страницыLa Necesidad de Las Auditorías para Una Organización 1Tatiana Ospina TangarifeОценок пока нет

- Actividad 2 Control Interno en La Auditoria de SistemasДокумент7 страницActividad 2 Control Interno en La Auditoria de SistemasEdwin Castañeda Quijano0% (1)

- Seguridad de La InformaciónДокумент5 страницSeguridad de La InformaciónHDMCОценок пока нет

- Transcripción de Auditoria y Las TicДокумент7 страницTranscripción de Auditoria y Las TicLuis NavasОценок пока нет

- SonyДокумент11 страницSonyDayana Michelle RUIZ CANONОценок пока нет

- Principios Básicos de Un Sistema de Seguridad de La InformaciónДокумент8 страницPrincipios Básicos de Un Sistema de Seguridad de La InformaciónValeria Chavarria CamposОценок пока нет

- Jaiio 2009Документ17 страницJaiio 2009Ramiro Carlos Ingrassia DominguezОценок пока нет

- Seguridad de La InformaciónДокумент13 страницSeguridad de La InformaciónMilton CogolloОценок пока нет

- Conceptos Básicos Sobre La CiberseguridadДокумент29 страницConceptos Básicos Sobre La Ciberseguridadirving.maldonado7500Оценок пока нет

- Manual de Seguridad en Redes: Conceptos ClaveДокумент23 страницыManual de Seguridad en Redes: Conceptos ClaveSara Ximena Cordero CepedaОценок пока нет

- Tema 1 La Seguridad de La Información en Las OrganizacionesДокумент17 страницTema 1 La Seguridad de La Información en Las OrganizacionesMiquel Garcia ArrojoОценок пока нет

- IS 547 Sem 3 SEM 2020 I PDFДокумент4 страницыIS 547 Sem 3 SEM 2020 I PDFJhonatan Ñaupa QuispeОценок пока нет

- Actividad N 4 Analisis de Riesgo y Politicas de SeguridadДокумент3 страницыActividad N 4 Analisis de Riesgo y Politicas de Seguridadjhon aldair juarez aparicioОценок пока нет

- Riesgo y Control TiДокумент14 страницRiesgo y Control TiYorkina De OleoОценок пока нет

- Seguridad SI: Principios, amenazas y controlesДокумент18 страницSeguridad SI: Principios, amenazas y controlesDarwin Rodriguez TeranОценок пока нет

- Practica 0 Investigaciones Bryan Jeremias Nova Savino 15-SISN-1-158Документ8 страницPractica 0 Investigaciones Bryan Jeremias Nova Savino 15-SISN-1-158elvergonОценок пока нет

- Trabajo. 5 - Seguridad de La InformaciónДокумент26 страницTrabajo. 5 - Seguridad de La InformaciónMaximiliano Fernández100% (1)

- Motivaciones para Implementar Mecanismos de Seguridad.Документ6 страницMotivaciones para Implementar Mecanismos de Seguridad.enderog63Оценок пока нет

- Primera Entrega Teoria de La SeguridadДокумент13 страницPrimera Entrega Teoria de La SeguridadsofiapalaciosОценок пока нет

- Avance Proyecto Equipo Economía 2CM42Документ16 страницAvance Proyecto Equipo Economía 2CM42Enrique HernandezОценок пока нет

- Desarrollo de AuditoríaДокумент11 страницDesarrollo de AuditoríaSeñor GonzalezОценок пока нет

- Guia Implementacion SGSIДокумент10 страницGuia Implementacion SGSIAndrés Cedeño V.Оценок пока нет

- Rodriguez Juan Unidad 4 Actividad 1Документ5 страницRodriguez Juan Unidad 4 Actividad 1JuanchiLaraОценок пока нет

- Unidad 4 Seguridad InformáticaДокумент11 страницUnidad 4 Seguridad InformáticaGiovany Santana BuenañoОценок пока нет

- Tarea#1 y 2 Angel FortinДокумент8 страницTarea#1 y 2 Angel FortinAngel FortinОценок пока нет

- Politicas Expo IncaДокумент14 страницPoliticas Expo IncaWilson Villarreal MirandaОценок пока нет

- Politicas de Seguridad Informatica (PSI)Документ34 страницыPoliticas de Seguridad Informatica (PSI)horiana100% (1)

- Janeth Romero Ai4 S4 29 07 22Документ4 страницыJaneth Romero Ai4 S4 29 07 22JANETH ROMEROОценок пока нет

- Analisis Foda Sgsi1Документ16 страницAnalisis Foda Sgsi1luisvillacortabazan100% (1)

- Informe Unidad 1,2 y 3 Auditoria de SistemasДокумент21 страницаInforme Unidad 1,2 y 3 Auditoria de SistemasJeikel Josue100% (1)

- Coso-Iso 17799Документ8 страницCoso-Iso 17799Marcos LópezОценок пока нет

- Seguridad InformáticaДокумент18 страницSeguridad InformáticaHalo XdОценок пока нет

- Seguridad Informatica Capitulo 1Документ12 страницSeguridad Informatica Capitulo 1Jonathan CéspedesОценок пока нет

- Herramientas para La Computacion Forense Control y Adquisicion de Evidencia Digital Franklin Contreras1Документ23 страницыHerramientas para La Computacion Forense Control y Adquisicion de Evidencia Digital Franklin Contreras1Jose Mendoza CuaoОценок пока нет

- Dorys Ortíz. Educación InterculturalДокумент21 страницаDorys Ortíz. Educación InterculturalJonas JonasОценок пока нет

- Css3 y Javascript Avanzado - FullprogramacionДокумент86 страницCss3 y Javascript Avanzado - FullprogramacionRafael Santiago OrtizОценок пока нет

- CodeIgniter 3 1 9 Manual Esp PDFДокумент572 страницыCodeIgniter 3 1 9 Manual Esp PDFingjlaОценок пока нет

- CSS MaquetacionДокумент10 страницCSS MaquetacionAdam HydeОценок пока нет

- Manual SambaДокумент9 страницManual SambaFitiel Martinez100% (1)

- Transparencias PonenciasДокумент4 страницыTransparencias PonenciasDidier Arvey Burgos HernandezОценок пока нет

- MitosisДокумент3 страницыMitosisDidier Arvey Burgos HernandezОценок пока нет

- Dante Metodologia Del DiseñoДокумент5 страницDante Metodologia Del DiseñoDidier Arvey Burgos HernandezОценок пока нет

- Acceso A Datos Con ADO .NET 3.5 (Ejemplo)Документ26 страницAcceso A Datos Con ADO .NET 3.5 (Ejemplo)Didier Arvey Burgos HernandezОценок пока нет

- Significado de NullДокумент73 страницыSignificado de Nullbrokeeen100% (3)

- Acceso A Datos Con ADOДокумент56 страницAcceso A Datos Con ADOjonathanmasseyОценок пока нет

- Administración de La Función InformáticaДокумент20 страницAdministración de La Función InformáticaDidier Arvey Burgos HernandezОценок пока нет

- Temario AUXILIAR+LIBRE Sujeto A ModificacionesДокумент2 страницыTemario AUXILIAR+LIBRE Sujeto A ModificacionesbbОценок пока нет

- PilotoДокумент7 страницPilotoDiego Andres BaracaldoОценок пока нет

- CCSP Exam Guide 17-20Документ14 страницCCSP Exam Guide 17-20Francisco VasquezОценок пока нет

- Implementacion de VPN Linux Integracion Con Active DirectoryДокумент23 страницыImplementacion de VPN Linux Integracion Con Active DirectoryMarcelo HenaoОценок пока нет

- PD - SI.AS.01 Procedimiento Creación de Usuario y Asignación de PrivilegiosДокумент4 страницыPD - SI.AS.01 Procedimiento Creación de Usuario y Asignación de PrivilegiosHR MQОценок пока нет

- Ficha Metodologica de Bloqueo y EtiquetadoДокумент3 страницыFicha Metodologica de Bloqueo y EtiquetadoGustavo GuzmanОценок пока нет

- 1.2.1.3 Lab - Compare Data With A HashДокумент4 страницы1.2.1.3 Lab - Compare Data With A HashElian 14Оценок пока нет

- Ciberseguridad: Protegiendo Datos e IdentidadДокумент13 страницCiberseguridad: Protegiendo Datos e IdentidadholmanОценок пока нет

- Certificado de GarantíaДокумент1 страницаCertificado de GarantíaKeneth AlvaradoОценок пока нет

- Manual Examen IngresoДокумент11 страницManual Examen IngresoByron ReyesОценок пока нет

- 11-08-21 Es Registro Público Vehicular de Sonora Ejemplo A Nivel NacionalДокумент2 страницы11-08-21 Es Registro Público Vehicular de Sonora Ejemplo A Nivel NacionalGobierno del Estado de SonoraОценок пока нет

- DACTILOSДокумент15 страницDACTILOScopyedithhotmailcomОценок пока нет

- Caso Ataque de Ciberseguridad A Telefónica El 2017Документ3 страницыCaso Ataque de Ciberseguridad A Telefónica El 2017Luis Merino SulcaОценок пока нет

- Informe OfimaticaДокумент8 страницInforme OfimaticaSeky Vidal LesОценок пока нет

- PRUEBA SABER PRO 2021 ORDINARIOДокумент1 страницаPRUEBA SABER PRO 2021 ORDINARIOLaura GuzmanОценок пока нет

- Spanish Oyster Guide LeafletДокумент20 страницSpanish Oyster Guide LeafletRo RawОценок пока нет

- Configurar Un HotSpot Paso A PasoДокумент7 страницConfigurar Un HotSpot Paso A PasoJavi Sabio0% (1)

- III Premios Tecnología & Innovación - La RazónДокумент28 страницIII Premios Tecnología & Innovación - La RazónAnonymous DatnSXWОценок пока нет

- Aviso de Privacidad de DatosДокумент2 страницыAviso de Privacidad de DatosMartin ubaldo Lopez valdiolivarОценок пока нет

- FOR-SSO-046 IPERC ContinuoДокумент1 страницаFOR-SSO-046 IPERC Continuomarilia_marillingОценок пока нет

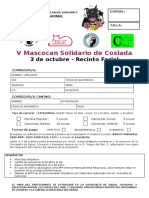

- Inscripción V Mascocán Coslada 2021Документ2 страницыInscripción V Mascocán Coslada 2021Ayuntamiento de CosladaОценок пока нет

- Aspectos de Seguridad de Bitcoin PDFДокумент159 страницAspectos de Seguridad de Bitcoin PDFAlejandro DiazОценок пока нет