Академический Документы

Профессиональный Документы

Культура Документы

Tesis Yelitza Alvarez

Загружено:

MtraMarle Mendez Moreno0 оценок0% нашли этот документ полезным (0 голосов)

74 просмотров98 страницАвторское право

© © All Rights Reserved

Доступные форматы

PDF, TXT или читайте онлайн в Scribd

Поделиться этим документом

Поделиться или встроить документ

Этот документ был вам полезен?

Это неприемлемый материал?

Пожаловаться на этот документАвторское право:

© All Rights Reserved

Доступные форматы

Скачайте в формате PDF, TXT или читайте онлайн в Scribd

0 оценок0% нашли этот документ полезным (0 голосов)

74 просмотров98 страницTesis Yelitza Alvarez

Загружено:

MtraMarle Mendez MorenoАвторское право:

© All Rights Reserved

Доступные форматы

Скачайте в формате PDF, TXT или читайте онлайн в Scribd

Вы находитесь на странице: 1из 98

TRABAJO ESPECIAL DE GRADO

SEGURIDAD AL ACCESO DE INFORMACIN EN LA

IMPLANTACIN DE UNA RED INALMBRICA.

Presentado ante la Ilustre

Universidad Central de Venezuela

para optar al Ttulo de Especialista en

Comunicaciones y Redes de Comunicacin de Datos

Por el Ing. lvarez Mndez, Yelitza Pastora

Caracas, Noviembre 2006

II

TRABAJO ESPECIAL DE GRADO

SEGURIDAD AL ACCESO DE INFORMACIN EN LA

IMPLANTACIN DE UNA RED INALMBRICA.

TUTOR ACADMICO: Prof. Zeldivar Bruzual.

Presentado ante la Ilustre

Universidad Central de Venezuela

para optar al Ttulo de Especialista en

Comunicaciones y Redes de Comunicacin de Datos

Por el Ing. lvarez Mndez, Yelitza Pastora

Caracas, Noviembre 2006

III

DEDICATORIA

A Dios y a mi hija Oriana Valentina.

IV

AGRADECIMIENTO

A Dios por acompaarme en todo momento

y darme la fuerza para perseverar

en mis objetivos.

A mi hija por ser el motor que me impulsa a

seguir creciendo.

A mi Madre Blanca, por su ayuda continua

en mi vida.

A la UCV, sus profesores y tutores

A todos los que de una u otra forma colaboraron

en mi formacin

Yelitza lvarez

V

lvarez M, Yelitza P

SEGURIDAD AL ACCESO DE INFORMACIN EN LA

IMPLANTACIN DE UNA RED INALMBRICA.

Tutor Acadmico: Prof. Zeldivar Bruzual. Tesis. Caracas, U.C.V.

Facultad de Ingeniera. Escuela de Ingeniera Elctrica. Especializacin

de Comunicaciones y Redes de Datos. Ao 2006

PALABRAS CLAVES: Redes, redes inalmbricas, WLAN, seguridad,

WiFi.

RESUMEN

La movilidad se ha vuelto un requerimiento cada vez mayor dentro de

los ambientes de trabajo, ahora se debe tener la informacin precisa en

forma instantnea, es decir, la comunicacin debe ser inmediata, en tiempo

real y en cualquier lugar. Existen en el mercado dispositivos ligeros que

permiten llevar informacin a diversos lugares y las redes inalmbricas

agregan una movilidad real a tales dispositivos. La navegacin por Internet

a travs de los dispositivos inalmbricos, hace que el intercambio de la

informacin por este medio, incluyendo datos de alto valor, sea una prctica

comn para los usuarios de las redes inalmbricas, por lo que actualmente

se ha puesto un especial nfasis a la seguridad en tales medios de

comunicacin. En las redes inalmbricas el canal de comunicacin es

inseguro, para tratar de atenuar este defecto, se deben poner en prctica

servicios que garanticen la seguridad de la informacin, tales servicios son

la confidencialidad, la integridad, y la autenticacin.

La Compaa WiNet conciente de los riesgos que en seguridad de

informacin se expone, permiti el desarrollo del presente trabajo que

permitira la identificacin, evaluacin y definicin de soluciones para la

reduccin de riesgos en las posibles vulnerabilidades en el acceso externo

no autorizado a la informacin de la compaa. Como resultado, el anlisis

de la estrategia de implantacin de recomendaciones arroja que sobre las

oportunidades de mejoras identificadas, a mediano plazo la compaa

alcanzara un nivel de seguridad aceptable, cuyo esfuerzo por sostenerse

depender de la definicin de un plan estratgico de seguridad integral que

concientize a todo el personal de la compaa sobre la importancia de

adecuados controles de seguridad, debido a que continuamente aparecen

nuevas amenazas informticas.

VI

NDICE GENERAL

DEDICATORIA............................................................................................ III

AGRADECIMIENTO....................................................................................IV

RESUMEN....................................................................................................V

INTRODUCCIN.......................................................................................... 1

CAPITULO I ................................................................................................. 3

DESCRIPCIN DE LA SITUACIN............................................................. 3

1. Confidencialidad de la Informacin................................................. 3

2. Planteamiento del Problema ........................................................... 3

3. J ustificacin del Trabajo.................................................................. 6

4. Objetivos ......................................................................................... 8

4.1. Objetivo General ............................................................................. 8

4.2. Objetivos Especficos...................................................................... 8

5. Metodologa..................................................................................... 8

CAPITULO II .............................................................................................. 10

MARCO TEORICO..................................................................................... 10

1. Redes inalmbricas....................................................................... 10

1.1. Tipos de redes inalmbricas.......................................................... 11

1.2. Descripcin de 802.11 WLAN....................................................... 11

1.3. Estndares Inalmbricos............................................................... 13

1.4. Arquitectura topologa 802.11 WLAN........................................ 14

2. Conexin a una WLAN.................................................................. 15

3. Tcnicas de autenticacin en 802.11 WLAN................................. 17

3.1. Sistema abierto ............................................................................. 17

3.2. Llave Compartida.......................................................................... 18

4. Mecanismos de seguridad para redes WLAN............................... 18

5. Mtodos de deteccin de redes inalmbricas ............................... 29

5.1. Wardriving..................................................................................... 29

5.2. Warchalking................................................................................... 29

6. Ataques a redes inalmbricas ....................................................... 31

6.1. Ataques Pasivos............................................................................ 31

6.2. Ataques Activos............................................................................. 32

7. Polticas de seguridad................................................................... 38

CAPITULO III ............................................................................................. 40

VII

MARCO METODOLGICO ....................................................................... 40

1. Mtodo de Investigacin................................................................ 40

2. rea de Investigacin.................................................................... 41

3. Descripcin de la Metodologa...................................................... 42

3.1. El origen de ISO 17799................................................................. 42

3.2. Marco de las recomendaciones..................................................... 43

3.3. Las diez reas de control de ISO 17799....................................... 44

3.4. La norma tcnica ISO 17799......................................................... 46

CAPITULO IV............................................................................................. 47

EVALUACIN, DIAGNSTICO DE SEGURIDAD y PROPUESTA DE

SOLUCIN PARA LA RED INALMBRICA DE LA COMPAA WiNet .. 47

1. Arquitectura y diseo de la red inalmbrica................................... 47

2. Evaluacin y diagnstico de seguridad de la red inalmbrica. ...... 48

CAPITULO V.............................................................................................. 61

ESTRATEGIA DE IMPLANTACION .......................................................... 61

1. Propuesta de accin como alternativa de solucin....................... 61

2. Planificacin estratgica de implantacin...................................... 64

2.1. Ubicacin de los puntos de acceso............................................... 65

2.2. Seguridad de los equipos inalmbricos......................................... 66

2.3. Autenticacin en la WLAN............................................................. 67

2.4. Monitoreo de puntos de acceso .................................................... 68

2.5. Polticas y Procedimiento de Seguridad........................................ 69

2.6. Resumen de la estrategia de implantacin.................................... 70

CONCLUSIONES....................................................................................... 71

RECOMENDACIONES............................................................................... 73

GLOSARIO DE TRMINOS....................................................................... 74

REFERENCIAS BIBLIOGRAFICAS .......................................................... 83

FUENTES ELECTRONICAS...................................................................... 83

ANEXOS..................................................................................................... 86

ANEXOS I. Herramientas de Auditora.................................................... 87

VIII

NDICE DE TABLAS

Pg.

Tabla 1. Caractersticas de una WLAN....................................................... 12

Tabla 2. Estndares para redes inalmbricas............................................. 13

Tabla 3. Simbologa Warchalking............................................................... 30

Tabla 4. Diferencias entre "proyecto de investigacin" y "proyecto factible"

............................................................................................................. 41

Tabla 5. Componente de la WLAN............................................................. 48

Tabla 6. Evaluacin de seguridad en la WLAN........................................... 51

Tabla 7. Estrategia de Implantacin: Ubicacin de los puntos de acceso.. 65

Tabla 8. Estrategia de Implantacin: Seguridad de los equipos inalmbricos

............................................................................................................. 66

Tabla 9. Estrategia de Implantacin: Autenticacin en la WLAN................ 67

Tabla 10. Estrategia de Implantacin: Monitoreo de puntos de acceso...... 68

Tabla 11. Estrategia de Implantacin: Polticas y Procedimiento de

Seguridad............................................................................................ 69

IX

NDICE DE FIGURAS

Pg.

Figura 1. Esquema grfico de la red implantada en la Compaia WiNet.......4

Figura 2. Principales ciclos del negocio de la Compaa WiNet......................4

Figura 3. Esquema grfico de una 802.11 WLAN............................................12

Figura 4. Topologa infraestructura 802.11 WLAN...........................................15

Figura 5. Topologa ad-hoc 802.11 WLAN........................................................15

Figura 6. Diagrama de estados para la conexin a una WLAN.....................16

Figura 7. Sistema de autenticacin abierta.......................................................17

Figura 8. Sistema de autenticacin de llave compartida.................................18

Figura 9. Funcionamiento del algoritmo WEP en modalidad de cifrado.......22

Figura 10. Funcionamiento del algoritmo WEP en modalidad de descifrado

..........................................................................................................................23

Figura 11. Estructura de una VPN para acceso inalmbrico seguro.............25

Figura 12. Esquema puerto habilitado/inhabilitado 802.1X.............................26

Figura 13. Warchalking y su simbologa............................................................31

Figura 14. WLAN antes del ataque.....................................................................34

Figura 15. WLAN despus del ataque................................................................35

Figura 16. Servidores de una LAN que puede ser accedidos por la WLAN 36

Figura 17. Ataque ARP Poisoning.......................................................................37

Figura 18. Arquitectura de la red inalmbrica de la Compaa WiNet..........47

Figura 19. reas de evaluacin...........................................................................50

Figura 20. Matriz de riesgos: Ubicacin de los puntos de acceso.................65

Figura 21. Matriz de riesgos: Seguridad de los equipos inalmbricos..........66

Figura 22. Matriz de riesgos: Autenticacin en la WLAN................................67

Figura 23. Matriz de riesgos: Monitoreo de puntos de acceso.......................68

Figura 24. Matriz de riesgos: Polticas y Procedimiento de Seguridad.........69

Figura 25. Resumen de la estrategia de implantacin.....................................70

X

LISTA DE ABREVIATURAS

ACL: Access Control List

AP: Access Point

DoS: Denial of Service

DHCP: Dynamic Host Control Protocol

EAP: Extensible Authentication Protocol

IEEE: Institute of Electrical and Electronics Engineers

IPsec: Internet Protocol Security

IV: Initialization Vector

LAN: Local Area Network

MAC: Mediun Access Control

RADIUS: Remote Authentication Dial-in User Service

SMTP: Simple Mail Transfer Protocol

SSH: Secure Shell

SSID: Service Set Identifier

TACACS+: Terminal Access Controller Access Control System Plus

TCP/IP: Transmission Control Protocol/Internet Protocol

VPN: Virtual Private Network

WAP: Wireless Aplication Protocol

WEP: Wired Equivalent Privacy

WI-FI: Wireless Fidelity

WLAN: Wireless Local Area Network

WPA: Wi-Fi Protected Access

1

INTRODUCCIN

La implantacin de las redes inalmbricas est creciendo de forma

sustancial gracias a la flexibilidad y movilidad que nos proporcionan este

tipo de redes, tambin conocidas como Wireless , siendo la mejor manera

de proporcionar conectividad de datos sin necesidad de cablear; sin

embargo el grado de madurez conseguido no se corresponde con el nivel

de seguridad aportado hasta el momento.

El funcionamiento de las redes inalmbricas se basa en el envo de

informacin a travs del aire y en forma de ondas de radio, pudiendo ser

bastantes accesibles desde los lmites externos de una organizacin, entre

los cuales tenemos algunos de los grandes riesgos a los que se ven

sometidas:

Intercepcin de datos, captacin de seales de radio por la instalacin

de puntos de acceso inalmbricos no autorizados lo cual exponen a la

empresa a que los intrusos puedan tener acceso a informacin

confidencial,

Insercin de usuarios y equipos de red no autorizados que podran

hacer que la red sea vulnerable a ataque de virus,

Interrupcin o negacin del servicio reduciendo la calidad del servicio de

WLAN.

Es por esta razn que la seguridad de la informacin de la empresa

juega un papel significativo, sobre todo cuando las amenazas a que se ven

expuestas las redes inalmbricas pueden afectar la informacin y la

continuidad de las operaciones en las organizaciones.

El objetivo de la revisin plantea la identificacin, evaluacin y

2

planteamiento de soluciones para reducir los riesgos del negocio implcitos

en la utilizacin de la red inalmbrica de la Compaa WiNet.

Los resultados alcanzados en este trabajo, se han estructurado en

cinco captulos. El captulo I Descripcin de la Situacin plantea clara y

precisamente, los lineamientos y objetivos (generales y especficos) del

trabajo realizado, el alcance y limitaciones respectivas, as como un breve

estudio de la factibilidad de la investigacin; el captulo II Marco Terico

resume los conceptos y aspectos relevantes que tericamente requieren

conocerse para el desarrollo y entendimiento del trabajo realizado; el

captulo III Marco Metodolgico, especifica el mtodo de investigacin y

metodologa empleada para desarrollar el proyecto; el captulo IV Situacin

Actual, muestra los resultados de la evaluacin realizada incorporando el

esquema de recomendaciones, finalmente en el capitulo V Estrategia de

Implantacin, se muestra el procedimiento de anlisis realizado para la

implantacin de recomendaciones.

La motivacin de este documento es apoyar a la implementacin de redes

inalmbricas seguras en donde se pueda contar con un acceso seguro a la

informacin y al Internet.

3

CAPITULO I

DESCRIPCIN DE LA SITUACIN

1. Confidencialidad de la Informacin

Debido a la importancia de la informacin manejada en esta

evaluacin, existen polticas de confidencialidad de informacin que impiden

revelar el nombre de la compaa en estudio. Por esta razn, en el

desarrollo de la tesis de grado, se utilizar como nombre homlogo

Compaa WiNet.

2. Planteamiento del Problema

WiNet es una compaa venezolana dedicada al sector de las

telecomunicaciones ofreciendo servicios de transmisin de voz, datos y

acceso a Internet. Su oficina administrativa (sede principal) se encuentra

ubicada en Caracas donde se est desarrollando una red inalmbrica en el

piso 2 de esta sede; la red implantada cuenta con 2 puntos de acceso que

permite el acceso a la red hasta un mximo de 50 estaciones de trabajo, el

estndar usado IEEE es 802.11 bg lo cual ofrece velocidades hasta de 54

Mbps en la banda de 2.4 GHz, el tipo de red es WiFi la cual usa tarjetas

de red inalmbricas.

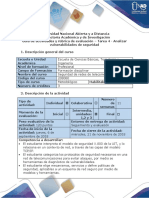

En la figura N1 se presenta un esquema grfico de la red descrita

anteriormente:

4

Figura 1. Esquema grfico de la red implantada en la Compaia WiNet

Para identificar y comprender los riesgos que en seguridad de

informacin se expone la Compaa WiNet, se hace necesario conocer los

principales procesos del negocio que se mueven sobre las redes

inalmbricas; riesgos que se incrementan debido a que la Compaa a

optado por seguir implementando redes de este tipo en toda la

organizacin.

En la Figura 2 se muestra grficamente los principales ciclos del

negocio de la Compaa WiNet:

Figura 2. Principales ciclos del negocio de la Compaa WiNet

CICLO DE

COMPRAS

CICLO DE

INVENTARIOS

CICLO DE

VENTAS

CICLO DE

TESORERIA,

FINANZAS

Y NOMINA

PRINCIPALES CICLOS DE NEGOCIO DEL MERCADEO MINORISTA

CICLO DE

COMPRAS

CICLO DE

INVENTARIO

CICLO DE

VENTAS

CICLO DE

TESORERIA,

FINANZAS

Y NOMINA

PRINCIPALES CICLOS DEL NEGOCIO

5

- Ciclo de Compras: Corresponde a las actividades de seleccin de

proveedor, gestin de compra y adquisicin final de productos.

- Ciclo de Inventario: Se encarga de la administracin y control de bienes

tangibles que se disponen para la venta.

- Ciclo de ventas. Se refiere a la comercializacin de bienes tangibles o

productos.

- Ciclo de tesorera, finanzas y nmina. Estos ciclos apoyan la gestin

interna y administrativa de la Compaa.

En este sentido, los principales objetivos y procesos del negocio que

se soportan sobre las redes inalmbricas, son los que se mencionan a

continuacin:

- Ser el proveedor dominante de soluciones integrales de

telecomunicaciones en el mercado, defendiendo la marca y el cliente.

- Aplicar la tecnologa para responder oportunamente a las necesidades y

requerimiento del mercado.

- Crear y mantener ventajas competitivas mediante el manejo de la

informacin de nuestra base de datos de clientes.

Aunado a lo expuesto anteriormente, las principales inquietudes de

la alta gerencia de la Compaa WiNet, en relacin con los mecanismos de

seguridad en redes inalmbricas, que marcan la pauta para la realizacin

de este trabajo, se mencionan los principales riesgos en seguridad de

informacin que afronta la Compaa:

6

Vulnerabilidad en cuanto al acceso externo a datos confidenciales, sobre

todo cuando la Compaa se desenvuelve en un mercado altamente

competitivo y la fuga o robo de informacin pudiera originar prdidas que

afecten el desenvolvimiento del negocio.

Ataque de virus

Inexistencia de polticas y procedimientos de uso y de seguridad en la

red inalmbrica.

Los planes de la organizacin, apuntan a seguir creciendo en las

implementaciones de redes inalmbricas en toda la organizacin que

sean seguras.

Las situaciones planteadas anteriormente, conducen a la realizacin

de un proyecto de evaluacin de seguridad de la red inalmbrica que se

desarrolla en la Compaa WiNet, cuyo resultado es llevar a cabo el diseo

y plan de estrategias a seguir para mejorar la seguridad de las redes, as

como promover una cultura de seguridad dentro de la Compaa.

3. Justificacin del Trabajo

La Compaa WiNet ha invertido como estrategia de negocio en la

implementacin de redes inalmbricas, principalmente para dar acceso a

Internet a los ejecutivos y proveedores de forma sencilla sin necesidad de

cableado; maximizando la gestin de la informacin, as como en pro del

mejoramiento de los servicios de cara a los proveedores y clientes

hacindolos an ms competitivos.

7

Debido a su facilidad de instalacin y conexin se ha convertido en

una excelente alternativa para ofrecer conectividad en lugares donde

resulta inconveniente o imposible brindar servicio con una red alambrada,

de ah el acceso sin necesidad de cables donde cualquier persona que

desde el exterior capte la seal del punto de acceso, tendr acceso a la red

de la compaa, con la posibilidad de navegar gratis en la Internet, robar

software y/o informacin, introducir virus o software maligno, entre otros.

Un punto de acceso inalmbrico mal configurado se convierte en una puerta

trasera que vulnera por completo la seguridad informtica de la compaa.

Dado el planteamiento del problema y a la falta de seguridad en las

redes inalmbricas que a pesar de su gravedad, no ha recibido la atencin

debida por parte de los administradores de redes y los responsables de la

informacin, se hace necesario la identificacin y correccin oportuna de las

brechas de seguridad con riesgos significativos en la Compaa WiNet con

relacin a la red inalmbrica que dicha compaa implanta, as como el

planteamiento de mecanismos y recomendaciones para fortalecer el

esquema de seguridad.

El principal beneficio que la compaa WiNet alcanzara con la

realizacin de este proyecto es el establecimiento de restricciones a los

posibles ataques internos o externos, que puedan originar interrupcin de la

continuidad de las operaciones del negocio, en consecuencia prdidas que

afecten los estados financieros y la imagen de cara al cliente.

8

4. Objetivos

4.1. Objetivo General

Identificar, evaluar y proponer soluciones para la reduccin de riesgos

en las posibles vulnerabilidades en el acceso externo no autorizado a la

informacin de la Compaa.

4.2. Objetivos Especficos

Realizar un levantamiento de informacin exhaustivo en conjunto con la

Gerencia de Soporte a Redes sobre la arquitectura y diseo de la red

inalmbrica y la Gerencia de Seguridad de Informacin, con la finalidad de

alcanzar la familiarizacin necesaria con la arquitectura de la WLAN, los

mecanismos de seguridad y procesos generales.

Evaluar los controles, polticas y procedimientos de seguridad en la red

inalmbrica de la empresa.

Validar los resultados de la evaluacin con el personal responsable de

cada rea.

Elaborar los planes de accin para corregir y sugerir mejoras al esquema

de seguridad de la red inalmbrica.

5. Metodologa

En funcin de lograr con los objetivos propuestos para la realizacin

de este trabajo, la metodologa contempla las siguientes actividades:

Levantamiento de informacin sobre la arquitectura y diseo de la red

inalmbrica, estndar usado y procesos generales.

Evaluacin de seguridad de la red inalmbrica en cuanto a:

9

Evaluacin de los mecanismos de seguridad configurados: Filtrado de

direcciones MAC, Wired Equivalent Protocol (WEP), SSID

(identificador de red).

Evaluacin de los mecanismos de autenticacin de usuarios.

Evaluacin de los mecanismos de monitoreo usados para la

exploracin de puntos de accesos.

Evaluacin de polticas y procedimientos de seguridad.

Elaboracin del plan de accin recomendado para mitigar los riesgos de

negocio existentes.

Discusin de resultados obtenidos con diferentes niveles gerenciales de la

Compaa.

10

CAPITULO II

MARCO TEORICO

1. Redes inalmbricas

La red inalmbrica es un sistema de comunicacin de datos

inalmbrico flexible muy utilizado como alternativa a la LAN cableada o

como una extensin de esta, utiliza tecnologa de radiofrecuencia que

permite mayor movilidad a los usuarios al minimizarse las conexiones

cableadas.

La tecnologa inalmbrica es una nueva forma de conectar

ordenadores en red sin las limitaciones y costos de una red cableada. Con

la tecnologa inalmbrica, se tiene libertad para acceder al correo

electrnico, a Internet, a la red de la empresa desde cualquier lugar donde

tenga acceso a una red inalmbrica.

Las redes inalmbricas ofrecen los siguientes beneficios:

Movilidad de los usuarios: Los usuarios pueden acceder a la

informacin, recursos de la red, e Internet sin tener que estar

fsicamente conectados a la red cableada. Permite transmitir

informacin en tiempo real en cualquier lugar de la organizacin a

cualquier usuario.

Rpida instalacin: al no usar cables, se evitan obras para tirar cable

por muros y techos, reduciendo el tiempo de instalacin.

Flexibilidad: Puede llegar donde el cable no puede, superando mayor

nmero de obstculos, llegando a atravesar paredes. Permite el

acceso instantneo a usuarios temporales de la red.

11

1.1. Tipos de redes inalmbricas

Existen 4 tipos de redes inalmbricas: la basada en tecnologa

BlueTooth, la IrDa (Infrared Data Association), la Homero y la WLAN

(Wreless local area network). La primera de ellas no permite la transmisin

de grandes cantidades de datos entre ordenadores de forma continua y la

segunda tecnologa, es un estndar utilizado por los dispositivos de ondas

infrarrojas, y debe permitir la visin directa entre los dos elementos

comunicantes. Las tecnologas Homero y WLAN estn basados en las

especificaciones 802.11 (Ethernet Inalmbrica) y son las que utilizan

actualmente las tarjetas de red inalmbricas.

1.2. Descripcin de 802.11 WLAN

Las WLANs permiten una mayor flexibilidad y portabilidad que las

tradicionales redes de rea local (LAN), una WLAN conecta computadores y

otros componentes a la red usando un dispositivo llamado punto de acceso.

La WLAN consta de dos elementos claves, las estaciones cliente (STA) y

los puntos de acceso (AP). La comunicacin puede realizarse directamente

entre estaciones cliente o a travs del AP. El intercambio de datos slo es

posible cuando existe una autenticacin entre el STA y el AP y se produce

la asociacin entre ellos (un STA pertenece a un AP). Por defecto, el AP

transmite seales de gestin peridicas, el STA las recibe e inicia la

autenticacin mediante el envo de una trama de autenticacin. Una vez

realizada esta, la estacin cliente enva una trama asociada y el AP

responde con otra. En la figura 3 se muestra una 802.11 WLAN.

12

Figura 3. Esquema grfico de una 802.11 WLAN

A continuacin se muestra en la tabla 1 las principales caractersticas de

una WLAN:

Tabla 1. Caractersticas de una WLAN

Caracterstica Descripcin

Capa Fsica Direct Sequence Spread Spectrum (DSSS), Frequency Hopping

Spread Spectrum (FHSS), Orthogonal Frequency Division

Multiplexing (OFDM), infrared (IR).

Banda de Frecuencia 2.4 GHz y 5 GHz.

Velocidades 1 Mbps, 2 Mbps, 5.5 Mbps (11b), 54 Mbps (11a)

Seguridad Algoritmo de encriptacin basado en RC-4 para la confidencialidad,

autenticacin e integridad. Manejo de claves limitadas.

Rango de operacin Hasta 50 metros dentro y 400 metros afuera.

Aspectos positivos Existen muchos productos diferentes de muchas compaas

diferentes. Los costos de las tarjetas inalmbricas y los puntos de

acceso estn disminuyendo.

Aspectos negativos Seguridad pobre en modo nativo. Disminucin del rendimiento del

procesamiento con distancia y carga.

13

1.3. Estndares Inalmbricos

Las WLANs estn basadas en el estndar IEEE 802.11 tambin

conocido como WiFi, desarrollado en 1997, por el Instituto de Ingenieros

Elctricos y Electrnicos (IEEE). Estos estndares permiten transmisiones

de datos de hasta 2 Mbps, transferencias que han sido mejoradas con el

paso del tiempo.

Las extensiones a estas reglas se reconocen con la adicin de una

letra al estndar original, incluyendo 802.11a y 802.11b. La siguiente tabla

contiene las variantes relacionadas al estndar 802.11.

Tabla 2. Estndares para redes inalmbricas

Estndar Descripcin

802.11 Estndar WLAN original. Soporta de 1 a 2 Mbps.

802.11a Estndar WLAN de alta velocidad en la banda de los 5 GHz. Soporta

hasta 54 Mbps.

802.11b Estndar WLAN para la banda de 2.4 GHz. Soporta 11 Mbps.

802.11e Est dirigido a los requerimientos de calidad de servicio para todas las

interfaces IEEE WLAN de radio.

802.11f Define la comunicacin entre puntos de acceso para facilitar redes

WLAN de diferentes proveedores.

802.11g Establece una tcnica de modulacin adicional para la banda de los 2.4

GHz. Dirigido a proporcionar velocidades de hasta 54 Mbps.

802.11h Define la administracin del espectro de la banda de los 5 GHz para su

uso en Europa y en Asia Pacfico.

802.11i Est dirigido a abatir la vulnerabilidad actual en la seguridad para

protocolos de autenticacin y de codificacin. El estndar abarca los

protocolos 802.1X, TKIP (Protocolo de Llaves Integras Seguras

Temporales), y AES (Estndar de Encriptacin Avanzado).

14

La especificacin 802.11b fue ratificada por el IEEE en julio de 1999,

y opera en una banda que abarca las frecuencias dentro del rango de 2.4 a

2.497 GHz del espectro de radio. El mtodo de modulacin seleccionado

fue DSSS (Modulacin de Secuencia Directa de Espectro Extendido)

usando CCK (Modulacin por Cambios de Cdigo Complementarios), que

permite una velocidad mxima de 11 Mbps. La especificacin 802.11a

tambin fue ratificada en esa fecha, pero los productos se hicieron

disponibles en el mercado en el ao 2001, opera en frecuencias entre 5.15

y 5.875 GHz y utiliza el mtodo de modulacin OFDM (Multiplexacin por

Divisin de Frecuencias Ortogonales), el cual hace posible velocidades de

hasta 54 Mbps.

1.4. Arquitectura topologa 802.11 WLAN

Los estndares IEEE 802.11 especifican dos topologas bsicas de

la red: Infraestructura y Ad-Hoc.

Redes en modo infraestructura: Como mnimo se dispone de un punto

de acceso (AP), las estaciones Wireless no se pueden comunicar

directamente, todos los datos deben pasar a travs del AP. Todas las

estaciones deben ser capaces de ver al AP. En la figura 4 se muestra

una red inalmbrica en modo infraestructura.

15

Figura 4. Topologa infraestructura 802.11 WLAN

Redes en modo Ad-Hoc: El modo ad-hoc se utiliza para conectar

clientes inalmbricos directamente entre s, sin necesidad de un punto

de acceso inalmbrico o una conexin a una red con cables existente.

Una red ad-hoc consta de mximo de 9 clientes inalmbricos, que se

envan los datos directamente entre s. En la figura 5 se muestra una red

inalmbrica en modo ad-hoc.

Figura 5. Topologa ad-hoc 802.11 WLAN

2. Conexin a una WLAN

El siguiente grfico muestra los pasos que debe realizar una estacin

cliente para asociarse con un AP:

16

Figura 6. Diagrama de estados para la conexin a una WLAN

El proceso de asociacin tiene dos pasos, envueltos en 3 estados:

No autenticado y no asociado

Autenticado y no asociado

Autenticado y asociado

En la transicin por los diferentes estados, ambas partes (estacin

cliente y AP) intercambian mensajes llamados management frames .

El proceso que realiza un cliente Wireless para encontrar y

asociarse con un punto de acceso es el siguiente: Los AP transmiten

BEACON FRAMES cada cierto intervalo de tiempo fijo. Para asociarse

con un AP y unirse a una red en modo infraestructura, un cliente escucha

en busca de BEACON FRAMES para identificar Puntos de Acceso. El

cliente tambin puede enviar una trama PROVE REQUEST que contenga

un SSID determinado para ver si le responde un AP que tenga el mismo

SSID.

17

Despus de identificar al AP, el cliente y el AP realizan autenticacin

mutua intercambiando varios management frames como parte del

proceso. Hay varios mecanismos de autenticacin posibles que veremos

con ms detalle un poco ms adelante.

Despus de una autenticacin realizada con xito, el cliente pasa a

estar en el segundo estado (autenticado y no asociado). Para llegar al

tercer estado (autenticado y asociado) el cliente debe mandar una trama

ASSOCIATION REQUEST y el AP debe contestar con una trama

ASSOCIATION RESPONSE , entonces el cliente se convierte en un

host ms de la red Wireless y ya est listo para enviar y recibir datos

de la red.

3. Tcnicas de autenticacin en 802.11 WLAN

Antes de que una estacin Terminal (STA) pueda asociarse con un

(AP) y conseguir acceso a la WLAN, debe llevarse a cabo la autenticacin.

Existen dos tipos de autenticacin de clientes definidos en el estndar

802.11.

3.1. Sistema abierto

Es el protocolo de autenticacin por defecto para 802.11b. Como su

nombre indica, este mtodo autentica a cualquier cliente que pide ser

autenticado. Es un proceso de autenticacin NULO, las tramas se mandan

en texto plano aunque est activado el cifrado WEP.

Figura 7. Sistema de autenticacin abierta

AP

Cliente

Inalmbrico

Solicitud de autenticacin

Respuesta de autenticacin

18

3.2. Llave Compartida

En l se utiliza una clave secreta compartida entre todas las

estaciones y puntos de acceso del sistema WLAN. Cuando una estacin

trata de conectarse con un punto de acceso, ste replica con un texto

aleatorio, que constituye el desafo. La estacin debe utilizar la copia de su

clave secreta compartida para cifrar el texto de desafo y devolverlo al punto

de acceso, con el fin de autenticarse. El punto de acceso descifra la

respuesta utilizando la misma clave compartida y compara con el texto de

desafo enviado anteriormente. Si los dos textos son idnticos, el punto de

acceso enva un mensaje de confirmacin a la estacin y la acepta dentro

de la red. Si la estacin no dispone de una clave, o si enva una respuesta

incorrecta, el punto de acceso la rechaza, evitando que la estacin acceda

a la red.

Figura 8. Sistema de autenticacin de llave compartida

4. Mecanismos de seguridad para redes WLAN

La seguridad en redes de tipo inalmbricas, es un factor muy

importante debido a la naturaleza del medio de transmisin: el aire. Las

caractersticas de seguridad en la WLAN, se basan especialmente en la

proteccin a la comunicacin entre el punto de acceso y los clientes

AP

Respuesta de autenticacin

Solicitud de autenticacin

Cliente

Inalmbrico

AP

Texto desafo

Texto desafo encriptado

19

inalmbricos, controlar el ingreso a la red, y proteger al sistema de

administracin de acceso no autorizado.

La seguridad WLAN abarca dos elementos: el acceso a la red y la

proteccin de los datos (autenticacin y encriptacin). Las violaciones a la

seguridad de la red inalmbrica, generalmente, vienen de los puntos de

acceso no autorizados, aquellos instalados sin el conocimiento de los

administradores de la red, o que operan con las funcionalidades de

proteccin deshabilitadas (que es la configuracin por omisin en los

dispositivos inalmbricos).

Los tres servicios bsicos de seguridad definido por IEEE para

ambientes WLAN son las siguientes:

Autenticacin: Identificacin con un grado aceptable de confianza de los

usuarios autorizados. Para el estndar 802.11 se utiliza la autenticacin

de sistema abierto o autenticacin de llave compartida explicado en el

punto anterior.

Confidencialidad: La informacin debe ser accesible nicamente a las

personas autorizadas. El estndar 802.11 soporta la confidencialidad a

travs del uso de tcnicas de cifrado proporcionada por WEP, el cual

ser explicado posteriormente.

Integridad: La informacin debe mantenerse completa y libre de

manipulaciones fortuitas o deliberadas, de manera que siempre se

pueda confiar en ella. El IEEE 802.11 provee la integridad de la data por

los mensajes transmitidos entre estaciones clientes y puntos de acceso.

El estndar 802.11 utiliza dos mecanismos para proteger las redes

WLAN. Los mecanismos utilizados son:

20

Filtrado de direcciones MAC: Este mtodo consiste en la creacin de

una tabla de datos en cada uno de los puntos de acceso a la red

inalmbrica. Dicha tabla contiene las direcciones MAC de las tarjetas de

red inalmbricas que se pueden conectar al punto de acceso. Como

toda tarjeta de red posee una direccin MAC nica y se logra autenticar

el equipo.

Este mtodo tiene como ventaja su sencillez, por lo cual se puede

usar para redes caseras o pequeas; sin embargo posee muchas

desventajas que lo hacen imprctico para uso en redes medianas o

grandes no garantizando la confidencialidad de la informacin

transmitida, ya que no provee ningn mecanismo de cifrado, a

continuacin se explican dichas desventajas:

No escala bien, porque cada vez que se desee autorizar o dar de baja

un equipo, es necesario editar las tablas de direcciones de todos los

puntos de acceso. Despus de cierto nmero de equipos o de puntos

de acceso, la situacin se torna inmanejable.

El formato de una direccin MAC no es amigable (normalmente se

escriben como 6 bytes en hexadecimal), lo que puede llevar a cometer

errores en la manipulacin de las listas.

Las direcciones MAC viajan sin cifrar por el aire. Un atacante podra

capturar direcciones MAC de tarjetas matriculadas en la red

empleando un sniffer , y luego asignarle una de estas direcciones

capturadas a la tarjeta de su computador, empleando programas tales

como AirJ ack o WellenReiter, entre otros. De este modo, el atacante

puede hacerse pasar por un cliente vlido.

21

En caso de robo de un equipo inalmbrico, el ladrn dispondr de un

dispositivo que la red reconoce como vlido. En caso de que el

elemento robado sea un punto de acceso el problema es ms serio,

porque el punto de acceso contiene toda la tabla de direcciones vlidas

en su memoria de configuracin.

WEP: El algoritmo WEP forma parte de la especificacin 802.11, y se

dise con el fin de proteger los datos que se transmiten en una

conexin inalmbrica mediante cifrado. WEP opera a nivel 2 del modelo

OSI y es soportado por la gran mayora de fabricantes de soluciones

inalmbricas.

El algoritmo WEP cifra de la siguiente manera: (Ver figura 9)

A la trama en claro se le computa un cdigo de integridad (Integrity

Check Value, ICV) mediante el algoritmo CRC-32. Dicho ICV se

concatena con la trama, y es empleado ms tarde por el receptor para

comprobar si la trama ha sido alterada durante el transporte.

Se escoge una clave secreta compartida entre emisor y receptor. Esta

clave puede poseer 40 128 bits.

Si se empleara siempre la misma clave secreta para cifrar todas las

tramas, dos tramas en claro iguales produciran tramas cifradas

similares. Para evitar esta eventualidad, se concatena la clave secreta

con un nmero aleatorio llamado vector de inicializacin (IV) de 24 bits.

El IV cambia con cada trama.

La concatenacin de la clave secreta y el IV (conocida como semilla)

se emplea como entrada de un generador RC4 de nmeros seudo-

aleatorios. El generador RC4 es capaz de generar una secuencia

22

seudo-aleatoria (o cifra de flujo) tan larga como se desee a partir de la

semilla.

El generador RC4 genera una cifra de flujo, del mismo tamao de la

trama a cifrar ms de 32 bits (para cubrir la longitud de la trama y el

ICV).

Se hace un XOR bit por bit de la trama con la secuencia de clave,

obtenindose como resultado la trama cifrada.

El IV y la trama se transmiten juntos.

Figura 9. Funcionamiento del algoritmo WEP en modalidad de cifrado

En el receptor se lleva a cabo el proceso de descifrado: (Ver figura 10)

Se emplean el IV recibido y la clave secreta compartida para generar la

semilla que se utiliz en el transmisor.

Un generador RC4 produce la cifra de flujo a partir de la semilla. Si la

semilla coincide con la empleada en la transmisin, la cifra de flujo

tambin ser idntica a la usada en la transmisin.

Se efecta un XOR bit por bit de la cifra de flujo y la trama cifrada,

obtenindose de esta manera la trama en claro y el ICV.

23

A la trama en claro se le aplica el algoritmo CRC-32 para obtener un

segundo ICV, que se compara con el recibido.

Si los dos ICV son iguales, la trama se acepta; en caso contrario se

rechaza.

Figura 10. Funcionamiento del algoritmo WEP en modalidad de descifrado

WEP proporciona dos tipos de autenticacin: un sistema abierto, en el

que todos los usuarios tienen permiso para acceder a la WLAN, y una

autenticacin mediante clave compartida, que controla el acceso a la

WLAN y evita accesos no autorizados a la red. De los dos niveles, la

autenticacin mediante clave compartida es el modo seguro. Dicha

autenticacin funciona slo si est habilitado el cifrado WEP. Si no est

habilitado, el sistema revertir de manera predeterminada al modo de

sistema abierto (inseguro), permitiendo en la prctica que cualquier

estacin que est situada dentro del rango de cobertura de un punto de

acceso pueda conectarse a la red.

La vulnerabilidad de WEP reside en que utiliza una misma clave

simtrica y esttica en las estaciones y el punto de acceso. El estndar

no contempla ningn mecanismo de distribucin automtica de claves,

lo que obliga a escribir la clave manualmente en cada uno de los

elementos de la red; esto genera varios inconvenientes, por un lado, la

clave est almacenada en todas las estaciones, aumentando las

24

posibilidades de que sea comprometida, y por otro lado, la distribucin

manual de claves provoca un aumento de mantenimiento por parte del

administrador de la red, que conlleva, a que la clave se cambie poco o

nunca. Adicionalmente, es insuficiente la longitud del vector de

inicializacin (IV), si utilizamos solamente 24 bits, WEP utilizar el

mismo IV para paquetes diferentes, pudindose repetir a partir de un

cierto tiempo de transmisin continua. Es a partir de entonces cuando

un intruso puede, una vez recogido suficientes tramas, determinar

incluso la llave compartida.

Otros mecanismos de seguridad los cuales se explican a continuacin:

Las VPN: Una red privada virtual emplea tecnologas de cifrado para

crear un canal virtual privado sobre una red de uso pblico. Las VPN

resultan especialmente atractivas para proteger redes inalmbricas,

debido a que funcionan sobre cualquier tipo de hardware inalmbrico y

superan las limitaciones de WEP.

Para configurar una red inalmbrica utilizando VPN, debe comenzarse

por asumir que la red inalmbrica es insegura. Esto quiere decir que la

parte de la red que maneja el acceso inalmbrico debe estar aislada del

resto de la red, mediante el uso de una lista de acceso adecuada en un

enrutador, o agrupando todos los puertos de acceso inalmbrico en una

VLAN si se emplea switching . Dicha lista de acceso y/o VLAN

solamente debe permitir el acceso del cliente inalmbrico a los

servidores de autorizacin y autenticacin de la VPN. Deber permitirse

acceso completo al cliente, slo cuando ste ha sido debidamente

autorizado y autenticado.

Los servidores de VPN se encargan de autenticar y autorizar a los

clientes inalmbricos, y de cifrar todo el trfico desde y hacia dichos

25

clientes. Dado que los datos se cifran en un nivel superior del modelo

OSI, no es necesario emplear WEP en este esquema.

Figura 11. Estructura de una VPN para acceso inalmbrico seguro

802.1X: Para contrarrestar los defectos de la seguridad WEP, el IEEE

cre el estndar 802.1X. Se trata de un mecanismo de seguridad

diseado para proporcionar acceso controlado entre dispositivos

inalmbricos clientes, puntos de acceso y servidores. Emplea llaves

dinmicas en lugar de llaves estticas usadas en la autenticacin WEP,

y requiere de un protocolo de autenticacin para reconocimiento mutuo.

Es necesario un servidor que proporcione servicios de autenticacin

remota de usuarios entrantes (RADIUS, Servicio Remoto de

Autenticacin de Usuarios Entrantes).

Es un estndar de control de acceso a la red basado en puertos. El

sistema se compone de los siguientes elementos: una estacin cliente,

un punto de acceso y un servidor de autenticacin (AS).

El servidor de autenticacin, es el que realiza la autenticacin real de las

credenciales proporcionadas por el cliente. El AS es una entidad

separada situada en la zona cableada (red clsica), pero tambin

26

implementable en un punto de acceso. El tipo de servidor utilizado

puede ser RADIUS, u otro tipo de servidor que se crea conveniente.

El estndar 802.1X introduce un nuevo concepto, el concepto de puerto

habilitado/inhabilitado en el cual hasta que un cliente no se valide en el

servidor no tiene acceso a los servicios ofrecidos por la red. Dicho

esquema de este concepto lo podemos ver a continuacin:

Figura 12. Esquema puerto habilitado/inhabilitado 802.1X

En sistemas con 802.1X activado, se generarn 2 llaves, la llave de

sesin y la llave de grupo. Las llaves de grupo se comparten por todas

las estaciones cliente conectadas a un mismo punto de acceso y se

utilizarn para el trfico multicast, las llaves de sesin sern nicas para

cada asociacin entre el cliente y el punto de acceso y se crear un

puerto privado virtual entre los dos.

El estndar 802.1X mejora la seguridad proporcionando las siguientes

mejoras sobre WEP:

Modelo de seguridad con administracin centralizada

La llave de encriptacin principal es nica para cada estacin, por lo

tanto, el trfico de esta llave es reducido (no se repite en otros

clientes)

27

Existe una generacin dinmica de llaves por parte del servidor de

autenticacin, sin necesidad de administrarlo manualmente.

Se aplica una autenticacin fuerte en la capa superior.

WPA (Wi-Fi Protected Access): Es un estndar propuesto por los

miembros de la WiFi Alliance en colaboracin con la IEEE. Este estndar

busca subsanar los problemas de WEP, mejorando el cifrado de los datos

y ofreciendo un mecanismo de autenticacin. WPA es un subconjunto de

la especificacin IEEE 802.11i, el estndar de la seguridad en las redes

WiFi, y aparece como una medida intermedia hasta que el estndar

802.11i estuviera preparado.

Para solucionar el problema de cifrado de los datos, WPA propone un

nuevo protocolo para cifrado, conocido como TKIP. Este protocolo se

encarga de cambiar la clave compartida entre punto de acceso y cliente

cada cierto tiempo, para evitar ataques que permitan revelar la clave.

Igualmente, WPA presenta caractersticas como la distribucin dinmica

de claves, utilizacin ms robusta del vector de inicializacin (mejora de la

confidencialidad) y nuevas tcnicas de integridad y autenticacin.

El mecanismo de autenticacin usado en WPA utiliza 802.1X EAP

explicado en el punto anterior.

Segn la complejidad de la red, un punto de acceso compatible con WPA

puede operar en dos modalidades:

Modalidad de red empresarial: Para operar en esta modalidad se

requiere de la existencia de un servidor RADIUS en la red. El punto de

acceso emplea entonces 802.1X EAP para la autenticacin, y el

servidor RADIUS suministra las claves compartidas que se usarn

para cifrar los datos.

28

Modalidad de red casera, o PSK: WPA opera en esta modalidad

cuando no se dispone de un servidor RADIUS en la red. Se requiere

entonces introducir una contrasea compartida en el punto de acceso y

en los dispositivos mviles. Solamente podrn acceder al punto de

acceso los dispositivos mviles cuya contrasea coincida con la del

punto de acceso. Una vez logrado el acceso, TKIP entra en

funcionamiento para garantizar la seguridad del acceso. Se

recomienda que las contraseas empleadas sean largas (20 o ms

caracteres), por que ya se ha comprobado que WPA es vulnerable a

ataques de diccionario si se utiliza una contrasea corta.

WPA2: Se basa en su predecesor WPA, con las mismas caractersticas

pero aumentando el nivel de seguridad, es la implementacin completa de

la especificacin IEE 802.11i. Una de las principales mejoras es el cambio

del algoritmo de encriptado usado por WEP y WPA (el RC4) por otro ms

avanzado, el Advanced Encryption Standard (AES), que trata de un

algoritmo de cifrado de bloque con claves de 128 bits. Para el

aseguramiento de la integridad y autenticidad de los mensajes WPA2

utiliza CCMP en lugar de los cdigos MIC.

A continuacin se enumeran algunos de los principales riesgos del

uso de redes inalmbricas:

Intercepcin y escucha del trfico en trnsito, que afecta a la

confidencialidad de los datos. Permite al atacante espiar el trfico de

red, capturar contraseas, leer correo electrnico y conversaciones

realizadas a travs de la red, y obtener informacin til sobre la

organizacin interna y la infraestructura de sistemas para preparar un

ataque.

29

Acceso no controlado a la red interna corporativa. Esto puede ser

utilizado por el atacante para acceder a sistemas internos normalmente

no accesibles desde el exterior.

Denegacin de servicio (DoS). Los servicios de red inalmbrica 802.11

son vulnerables a diferentes ataques de denegacin de servicio (por

ejemplo, generacin de trfico aleatorio excesivo, generacin de puntos

de acceso falsos, etc.)

Un visitante a la empresa podra conectarse a la red con su porttil, de

forma inadvertida o conscientemente, sirviendo como punto de entrada

de virus, gusanos y troyanos.

5. Mtodos de deteccin de redes inalmbricas

5.1. Wardriving

Es el mtodo ms conocido para detectar las redes inalmbricas

inseguras. Consiste en la utilizacin de una tarjeta de red inalmbrica WNIC

(Wireless Network Interface Card), un dispositivo porttil (ordenador porttil

o incluso un PDA) con un software para verificar puntos de acceso y

pasearse por centro de negocios o algn sitio donde nos conste la

utilizacin de una red inalmbrica y en el momento en que se detecta la

existencia de la red, se realiza un anlisis de la misma. El ordenador

porttil puede estar equipado con un sistema GPS para marcar la posicin

exacta donde la seal es ms fuerte, o incluso una antena direccional para

recibir el trfico de la red desde una distancia considerable.

5.2. Warchalking

Se trata de un lenguaje de smbolos utilizado para marcar sobre el

terreno la existencia de las redes inalmbricas. Una vez detectada la

30

existencia de una red abierta, se suele dibujar en el suelo una marca con la

anotacin de sus caractersticas. La simbologa se muestra a continuacin:

Tabla 3. Simbologa Warchalking

Smbolo Significado

SSID

)(

Ancho de banda

Nodo Abierto

SSID

()

Nodo Cerrado

SSID Contacto

(W)

Ancho de Banda

Nodo WEP

Por ejemplo, el smbolo

Retina

) (

1.5

Identifica a un nodo abierto, que utiliza el SSID Retina y dispone de un

ancho de banda de 1.5 Mbps.

Esta simbologa permite disponer de un mapa donde constan los puntos de

acceso con sus datos (SSID, WEP, direcciones MAC,...). Si la red tiene

DHCP, el ordenador porttil se configura para preguntar continuamente por

una IP de un cierto rango, si la red no tiene DHCP activado podemos

analizar la IP que figure en algn paquete analizado. En la figura 13 se

muestra Warchalking y su simbologa.

31

Figura 13. Warchalking y su simbologa

Existen varias herramientas tiles para detectar redes inalmbricas, las ms

conocidas son el AirSnort o Kismet para Linux y el NetStumbler para

sistemas Windows.

6. Ataques a redes inalmbricas

Los ataques a redes inalmbricas se dividen en ataques activos y

pasivos. Los ataques pasivos son aquellos donde un tercero no realiza

ningn ataque, simplemente escucha. Los ataques activos, en cambio,

buscan causar algn dao, como prdida de confidencialidad, disponibilidad

e integridad de la informacin.

A continuacin se mencionan algunos de los ataques ms comunes:

6.1. Ataques Pasivos

Eavesdropping: El atacante simplemente escucha (generalmente con

una notebook PDA) las comunicaciones entre un punto de acceso y

las estaciones inalmbricas. Con este ataque se busca obtener

32

informacin que es normalmente transmitida por la red. Este tipo de

ataque es el ms peligroso, ya que abre las puertas a otros ataques.

6.2. Ataques Activos

Romper ACLs basados en MAC: Una de las medidas ms comunes

que se utilizan para securizar una red wireless es restringir las mquinas

que podrn comunicarse con el Punto de Acceso haciendo filtrado por

direccin MAC en ste. Para esto se suele crear una tabla en el punto

de acceso que contiene todas las MACs de los clientes que estn

autorizados para conectar.

Aunque esto pueda parecer una medida de seguridad efectiva, no

lo es, ya que es muy fcil cambiar la direccin MAC que aparece en los

paquetes que un cliente enva, y hacernos pasar por uno de los equipos

que si tienen acceso a la red.

Para llevar a cabo el ataque basta con esnifar durante un

momento el trfico y fijarnos en la MAC de cualquiera de los clientes,

slo hace falta que nos pongamos su misma MAC y ya habremos

saltado la restriccin. Esto es sencillo de implementar, por ejemplo en el

sistema operativo Linux se puede realizar con el comando ifconfig

dependiendo del tipo de tarjeta que tengamos. Tambin existen otras

utilidades para cambiar la MAC como por ejemplo setmac.

Hay que tener en cuenta que si hay dos mquinas en la red con la

misma direccin MAC podemos tener problemas, aunque generalmente

en las redes Wireless esto no suele ser un problema muy grave ya

que el punto de acceso no puede distinguir que verdaderamente hay dos

mquinas con la misma MAC. De todas formas, si queremos podemos

anular a la mquina que le hemos robado la direccin MAC. Para

33

hacer esto, debemos implementar un ataque de Denegacin de Servicio,

como el que veremos seguidamente.

Ataque de Denegacin de Servicio (DoS): Para realizar este ataque

basta con escuchar durante un momento la red y ver cual es la direccin

MAC del punto de acceso. Una vez que conozcamos su MAC, nos la

ponemos y actuamos como si furamos nosotros mismos el AP. Lo

nico que tenemos que hacer para denegarle el servicio a un cliente es

mandarle continuamente notificaciones ( management frames ) de

desasociacin o desautenticacin. Si en lugar de a un solo cliente

queremos denegar el servicio a todos los clientes de la WLAN,

mandamos estas tramas a la direccin MAC de broadcast.

Descubrir SSID ocultos: Como hemos comentado anteriormente, para

que un cliente y un AP se puedan comunicar, ambos deben tener

configurado el mismo SSID, es decir, deben pertenecer a la misma red

wireless.

Una medida de seguridad bastante comn es ocultar el SSID, es

decir, hacer que el AP no mande BEACON FRAMES , o en su defecto

no incluya el SSID en stos.

En este caso, para descubrir el SSID deberamos esnifar y

esperar a que un cliente se conectara, y veramos el SSID en la trama

PROVE REQUEST del cliente (en el caso de que no se manden

BEACON FRAMES ), o en la trama PROVE RESPONSE del AP.

Pero tambin podemos provocar la desconexin de un cliente,

utilizando el mismo mtodo que en el ataque DoS, pero mandando slo

una trama de desasociacin o de desautenticacin en lugar de

mandarlas repetidamente, es decir, nos ponemos la direccin fsica del

AP y mandamos una trama DEAUTH o DISASSOC a la direccin

34

MAC del cliente (o a la de broadcast), entonces el cliente intentar

volver a asociarse o autenticarse, con lo que podremos ver el SSID en

los management frames .

Ataque Man in the middle: El ataque de Man in the middle, tambin

conocido como Monkey in the middle consiste en convencer al cliente (la

victima) de que el host que hay en el medio (el atacante) es el AP, y

hacer lo contrario con el AP, es decir, hacerle creer al AP que el

atacante es el cliente.

Figura 14. WLAN antes del ataque

Para realizar este ataque, primero debemos escuchar las

comunicaciones entre un AP y sus clientes, para obtener lo siguiente:

El SSID de la red (si esta ocultado, usaremos el mtodo anterior)

La direccin MAC del AP

La direccin MAC de la victima

Una vez que conocemos estos datos, utilizamos el mismo mtodo

que en el ataque DoS, para desautenticar a la victima del AP real, es

decir, el atacante spoofea su MAC hacindose pasar por el AP y manda

35

tramas DEAUTH a la victima. La tarjeta WiFi de la victima

empezar entonces a escanear canales en busca de un AP para

poderse autenticar, y ah es donde entra en juego el atacante.

El atacante hace creer a la victima que l es el AP real, utilizando

la misma MAC y el mismo SSID que el AP al que la victima estaba

autenticada anteriormente, pero operando por un canal distinto. Para

realizar esto la tarjeta WiFi del atacante debe estar en modo master.

Por otra parte, el atacante debe asociarse con el AP real,

utilizando la direccin MAC de la victima.

De esta manera hemos conseguido insertar al atacante entre la

victima y el AP, veamos como quedara la WLAN despus de realizar el

ataque.

Figura 15. WLAN despus del ataque

De esta manera todos los datos que viajan entre la victima y el AP

pasan a travs del atacante. Como el ataque ha sido realizado a nivel de

36

enlace (nivel 2), el atacante puede ver, capturar e incluso modificar las

tramas en los niveles superiores del modelo OSI.

Ataque ARP Poisoning: El ARP cache poisoning es un ataque que slo

se puede llevar cabo cuando el atacante est conectado a la misma LAN

lgica que las victimas, limitando su efectividad a redes conectadas con

switches , hubs y bridges , pero no routers . La mayora de los

puntos de acceso 802.11b actan como bridges transparentes de capa

2, lo que permite que los paquetes ARP pasen de la red Wireless

hacia la LAN donde est conectado el AP y viceversa. Esto permite que

se ejecuten ataques de ARP cache poisoning contra sistemas que estn

situados detrs del Punto de Acceso, como por ejemplo servidores

conectados a un switch en una LAN a los que se pueda acceder a travs

de la WLAN.

A continuacin se muestra un ejemplo:

Figura 16. Servidores de una LAN que puede ser accedidos por la WLAN

37

El servidor PC 1 se comunica con PC 3 a travs del switch, si un

atacante desde la WLAN envenena la tabla de ARPs de PC 1 y de PC 3

podr realizar un ataque del tipo Man in the Middle situndose entre los dos

hosts de la red con cables.

As es como se efectuara la comunicacin despus del ataque:

Figura 17. Ataque ARP Poisoning

El atacante manda paquetes ARP REPLY a PC 2 diciendo que la

direccin IP de PC 1 la tiene la MAC del atacante, de esta manera consigue

envenenar la cach de ARPs de PC 2. Luego realiza la misma operacin

atacando a PC 1 y hacindole creer que la direccin IP de PC 2 la tiene

tambin su propia MAC.

38

Como ARP es un protocolo stateless, PC 1 y PC 2 actualizan su

cach de acuerdo a la informacin que el atacante ha inyectado a la red.

Como el switch y el AP forman parte del mismo dominio de

broadcast , los paquetes ARP pasan de la red Wireless a la red con

cables sin ningn problema.

Se podra frenar este ataque creando dos VLANs en el switch ,

una para la boca a la que est conectado el AP y la otra para el resto de

mquinas. Otra forma de frenarlo sera utilizando tablas de ARP estticas.

7. Polticas de seguridad

Las polticas de seguridad representan los documentos en donde se

establecen las normas a seguir para realizar conexiones a la red

inalmbrica de la empresa. Asimismo, las polticas de seguridad tendrn un

alcance desde el punto de vista de seguridad de los datos que viajan a

travs de una WLAN, describiendo las responsabilidades y derechos de

usuarios que operen y utilicen las redes inalmbricas de la empresa; stos

documentos son el primer paso en la construccin de arquitecturas de

seguridad efectivas y son considerados parte fundamental del esquema de

seguridad efectivo.

El diseo de polticas de seguridad debe realizarse considerando que

no disminuya la capacidad operativa de la organizacin. La existencia de

polticas que impidan que usuarios cumplan sus tareas efectivamente,

puede tener consecuencias indeseables ya que usuarios podrn encontrar

formas de ignorarla y convertirla en algo intil. Para que las polticas de

seguridad de redes inalmbricas sean efectivas, los usuarios deben

aceptarlas y estar dispuestos a reforzarlas. En trminos generales, se tiene

que lograr que las polticas de seguridad cumplan con todos los servicios de

39

seguridad: autenticacin, confidencialidad, integridad, no repudiacin,

disponibilidad de los recursos a personas autorizadas y control de acceso.

40

CAPITULO III

MARCO METODOLGICO

1. Mtodo de Investigacin

El mtodo de investigacin utilizado fue la investigacin proyectiva,

tambin conocida como proyecto factible. Este mtodo define el enfoque de

la investigacin, y por ende la forma de presentar el cumplimiento de los

objetivos y resultados finales del trabajo.

A continuacin se refieren algunas citas bibliogrficas que describen

las caractersticas relevantes de un proyecto factible:

Segn la Universidad Pedaggica Experimental Libertador (UPEL)

(1990), "El proyecto factible consiste en la elaboracin de una propuesta

de un modelo operativo viable, o una solucin posible a un problema de

tipo prctico, para satisfacer necesidades de una institucin o grupo social"

(p.7).

La Universidad Metropolitana, en su Resumen del Libro de

Metodologa de la Investigacin Holstica de Jacqueline Hurtado de

Barrera [1], establece que la investigacin proyectiva o proyecto

factible Tiene por objeto, el diseo, la propuesta o creacin de un

modelo que permita solucionar una necesidad de tipo prctico.

Fidias Arias [2], establece en su libro Mitos y errores en la

elaboracin de tesis y proyectos de investigacin (1999) las

diferencias entre proyecto de investigacin y proyecto factible:

41

Tabla 4. Diferencias entre " proyecto de investigacin" y " proyecto factible"

Proyecto de Investigacin Proyecto Factible

Plantea un problema de conocimiento (algo

que se desconoce).

Plantea un problema de tipo prctico,

generalmente determinado por una

necesidad.

Se plantea objetivos de investigacin, lo que

refleja los aspectos a conocer.

Se traza objetivos de accin: tareas,

actividades, procesos.

Requiere un marco terico que fundamente

la investigacin a realizar.

No necesariamente requiere de postura

terica. Hace mucho nfasis en la

justificacin de proyecto

Puede formular hiptesis. Formula propuestas de accin y/o modelos

operativos como alternativa de solucin.

La metodologa utiliza tcnicas, instrumentos

y procedimientos propios de la investigacin

cientfica.

La metodologa vara segn la fase y

naturaleza del proyecto.

Los elementos bsicos que se incluyen en

un proyecto de investigacin son:

Planteamiento del problema

Objetivos

J ustificacin

Marco Terico

Metodologa

Los elementos bsicos que se incluyen en

un proyecto factible son:

Objetivos

J ustificacin

Diagnstico de necesidades

Formulacin del modelo o propuesta

Anlisis de su factibilidad

En un proyecto de este tipo se investiga. En un proyecto de este tipo se planifica.

2. rea de Investigacin

El desarrollo de la investigacin se llev a cabo en la Gerencia de

Seguridad de Informacin, en la Coordinacin de Control de Acceso, y

Coordinacin de Soporte a Redes, de la oficina administrativa (sede

principal), lugar donde se administra la seguridad en la red inalmbrica.

42

3. Descripcin de la Metodologa

Para el desarrollo de este proyecto, se consider el estndar de

seguridad ISO 17799 publicado por la Organizacin Internacional de

Normas en diciembre de 2000, el cual establece lineamientos para certificar

la mejora continua en la identificacin y control de riesgos de seguridad

tecnolgica para asegurar la confidencialidad, integridad y disponibilidad de

informacin. ISO 17799 surge como la norma tcnica de seguridad de

informacin reconocida mundialmente, la cual define un completo conjunto

de controles que incluyen las prcticas exitosas de seguridad de

informacin. En el ao 2005 hubo cambios en la norma ISO 17799 en cual

se incluyeron controles sobre redes inalmbricas.

3.1. El origen de ISO 17799

Durante ms de un siglo, el Instituto Britnico de Normas Tcnicas

(BSI) y la Organizacin Internacional de Normas Tcnicas (ISO) han

brindado parmetros globales a normas tcnicas de operacin, fabricacin y

desempeo. Solo faltaba que BSI e ISO propusieran una norma tcnica

para la seguridad de informacin.

Finalmente en 1995, el BSI public la primera norma tcnica de

seguridad, BS 7799, la cual se redacta para abarcar los asuntos de

seguridad relacionados con el e-commerce, sin embargo no tuvo la

aceptacin esperada debido a que no despert inters de la comunidad.

Cuatro aos despus, en mayo de 1999, el BSI intent nuevamente publicar

su segunda versin de la norma BS 7799, siendo una revisin ms amplia y

mejorada de la primera publicacin. En este momento, la ISO se percat de

cambios y comenz a trabajar en la revisin de la norma tcnica BS 7799.

43

En diciembre de 2000, la ISO adopt y public la primera parte de la

norma BS 7799 bajo el nombre de ISO 17799. Alrededor de la misma

poca, se adopt un medio formal de acreditacin y certificacin para

cumplir con la norma tcnica. Los problemas Y2K, EMU y otros similares se

haban solucionado o reducido a 2000 y la calidad total de la norma tcnica

haba mejorado considerablemente. La adopcin por parte de ISO de la

Parte 1 - los criterios de la norma tcnica de BS 7799 recibi gran

aceptacin por parte del sector internacional y fue en este momento que un

grupo de normas tcnicas de seguridad tuvo amplio reconocimiento.

3.2. Marco de las recomendaciones

La norma ISO 17799 no incluye la segunda parte de BS 7799, que se

refiere a la implementacin. ISO 17799 hoy da es una compilacin de

recomendaciones de las prcticas exitosas de seguridad que toda

organizacin puede aplicar independientemente de su tamao o sector. La

norma tcnica fue redactada intencionalmente para que fuese flexible y

nunca indujo a cumplir soluciones de seguridad especficas. Las

recomendaciones de la norma tcnica ISO 17799 son neutrales en cuanto a

tecnologa y no ayudan a evaluar y entender las medidas de seguridad

existentes. Por ejemplo, la norma discute la necesidad de contar con

firewall, pero no profundiza sobre los 3 tipos de firewall y cmo se utilizan,

lo que conlleva a que contrarios de la norma opinen que ISO 17799 es

general y tiene una estructura muy imprecisa y sin valor real.

La flexibilidad e imprecisin de ISO 17799 es intencional, por cuanto

es difcil encontrar una norma que funcione sobre una variedad de entornos

de tecnologa de informacin y sea capaz de desarrollarse con el cambiante

mundo de la tecnologa. ISO 17799 simplemente ofrece un conjunto de

reglas a un sector donde no existan.

44

3.3. Las diez reas de control de ISO 17799

Poltica de seguridad: Las polticas reflejan las expectativas de la

organizacin en materia de seguridad, a fin de suministrar administracin

con direccin y soporte. Las polticas tambin se puede utilizar como base

para el estudio y evaluacin.

Organizacin de la seguridad: Sugiere disear una estructura de gestin

para iniciar y controlar la implantacin de la seguridad de la informacin

dentro la organizacin, que establezca la responsabilidad de los grupos en

reas de seguridad y procesos para el manejo de respuesta a incidentes.

Control y clasificacin de recursos de informacin: Su objetivo es

mantener una proteccin adecuada sobre los activos de la organizacin.

Sugiere asignar un propietario de todos los activos de informacin

importantes; la responsabilidad sobre los activos ayuda a asegurar que se

mantenga la proteccin adecuada.

Seguridad del personal: Establece la necesidad de educar e informar a los

empleados sobre lo esperado de su parte en materia de seguridad y

confidencialidad. Sugiere que todos los empleados y los terceros, usuarios

de aplicaciones de tratamiento de informacin, deberan firmar una

clusula de confidencialidad (no divulgacin).

Seguridad fsica y ambiental: Responde a la necesidad de proteger las

reas, equipo y controles generales.

Gestin de las comunicaciones y operaciones: Los objetivos de esta

seccin son:

Asegurar el funcionamiento correcto y seguro de las instalaciones de

procesamiento de informacin.

45

Minimizar los riesgos de fallas en los sistemas.

Proteger la integridad del software y la informacin.

Conservar la integridad y disponibilidad del procesamiento y la

comunicacin de informacin.

Garantizar la proteccin de la informacin en redes e infraestructura de

soporte.

Evitar daos a recursos de informacin e interrupciones en las

actividades de la compaa.

Evitar la prdida, modificacin o uso indebido de la informacin que

intercambian las organizaciones.

Control de acceso: Establece la importancia de monitorear y controlar el

acceso a la red y recursos de aplicacin para proteger contra abusos

internos e intrusos externos.

Desarrollo y mantenimiento de sistemas: Recuerda que en la tecnologa

de informacin, debe implementarse y mantenerse la seguridad con el uso

de controles de seguridad en todas las etapas del proceso.

Manejo de la continuidad de la empresa: Aconseja estar preparado para

contrarrestar la interrupcin de actividades de la empresa y proteccin de

procesos importantes de la empresa en caso de fallas graves o desastres.

Cumplimiento: Imparte instrucciones a las organizaciones para que

verifiquen si el cumplimiento con la norma tcnica ISO 17799 concuerda

con otros requisitos jurdicos, como la Directiva de la Unin Europea que

concierne la Privacidad, la Ley de Responsabilidad y Transferibilidad del

Seguro Mdico (HIPAA por su sigla en Ingls) y la Ley Gramm-Leach-

46

Billey (GLBA por su sigla en ingls). Esta seccin tambin requiere una

revisin a las polticas de seguridad, al cumplimiento y consideraciones

tcnicas que deben hacer en relacin con el proceso de auditora del

sistema y garantizar que las empresas obtengan el mximo beneficio.

3.4. La norma tcnica ISO 17799

Actualmente ISO revisa la norma tcnica 17799 para adaptarla mejor

al amplio pblico. ISO 17799 es la primera norma tcnica y se elaborar y

ampliar sus recomendaciones y sugerencias bsicas en la medida en que

sea necesario. Por ahora, ISO 17799 es la norma tcnica a seguir.

Para una organizacin que no ha adoptado un programa de

proteccin definido de informacin, ISO 17799 puede servir de parmetro

para definirlo.

47

CAPITULO IV

EVALUACIN, DIAGNSTICO DE SEGURIDAD y PROPUESTA DE

SOLUCIN PARA LA RED INALMBRICA DE LA COMPAA WiNet

1. Arquitectura y diseo de la red inalmbrica.

El objetivo de la revisin estuvo orientado al diagnstico del esquema

de seguridad usado en la red inalmbrica implantada en la Compaa

WiNet.

Figura 18. Arquitectura de la red inalmbrica de la Compaa WiNet

En la Tabla 5 se menciona el componente principal de la WLAN que estar

en el alcance de la evaluacin, la cual guiar la presentacin de resultados.

48

Tabla 5. Componente de la WLAN

Puntos de Acesso (Cisco Aironet 1200 Series)

Wireless Punto de acceso de la WLAN

2. Evaluacin y diagnstico de seguridad de la red inalmbrica.

Uno de los mayores retos para las organizaciones es identificar e

incorporar modelos efectivos y probados para la seguridad de la

informacin. El xito de un programa de seguridad depende de una serie de

eventos, mezcla de diferentes personas, polticas y tecnologa, que mejore

la proteccin y seguridad de la informacin. Cualquier vulnerabilidad

existente puede verse la seguridad de la informacin comprometida. Un

modelo de seguridad que mitigue estas vulnerabilidades, podr reducir los

riesgos y proveer una base slida que permita a las organizaciones

fortalecer la proteccin de la informacin.

Los resultados de la evaluacin y diagnstico de la seguridad en la

red inalmbrica implantada en la Compaa WiNet, se presentan a

continuacin, en tablas de resultados que contienen la siguiente

informacin:

Riesgo Especfico. Esta seccin describe los riesgos particulares de

cada una de las situaciones consideradas como parte de la

evaluacin en la WLAN, y que en resumen conllevan a los

principales riesgos descritos anteriormente.

Tcnica de Control. Una vez descrito el riesgo especfico, se

identifican las tcnicas de control utilizadas por la Gerencia de

Seguridad de Informacin y la Coordinacin de Soporte a Redes, de

la Compaa WiNet para mitigar dichos riesgos, las cuales sern

49

objeto de evaluacin. Cabe destacar, que esta informacin fue

obtenida como parte del levantamiento de informacin realizado.

Oportunidades de mejora. Presenta el diagnstico de la evaluacin.