Академический Документы

Профессиональный Документы

Культура Документы

Osses Ibarra Robinson Gst1trab

Загружено:

Robinson Rodrigo Osses Ibarra0 оценок0% нашли этот документ полезным (0 голосов)

122 просмотров5 страницEl documento describe el mercado gris y blanco de las vulnerabilidades informáticas. Existen dos mercados principales: el mercado negro o informal donde se venden y compran vulnerabilidades de forma ilícita a través de foros en la deep web, y el mercado blanco o formal donde empresas venden vulnerabilidades legalmente. Los principales compradores son agencias de seguridad e inteligencia que usan vulnerabilidades como herramientas de espionaje, y también cibercriminales con fines ilícitos. El valor de las vulnerabilidades depende del impacto y complej

Исходное описание:

Авторское право

© © All Rights Reserved

Доступные форматы

DOCX, PDF, TXT или читайте онлайн в Scribd

Поделиться этим документом

Поделиться или встроить документ

Этот документ был вам полезен?

Это неприемлемый материал?

Пожаловаться на этот документEl documento describe el mercado gris y blanco de las vulnerabilidades informáticas. Existen dos mercados principales: el mercado negro o informal donde se venden y compran vulnerabilidades de forma ilícita a través de foros en la deep web, y el mercado blanco o formal donde empresas venden vulnerabilidades legalmente. Los principales compradores son agencias de seguridad e inteligencia que usan vulnerabilidades como herramientas de espionaje, y también cibercriminales con fines ilícitos. El valor de las vulnerabilidades depende del impacto y complej

Авторское право:

© All Rights Reserved

Доступные форматы

Скачайте в формате DOCX, PDF, TXT или читайте онлайн в Scribd

0 оценок0% нашли этот документ полезным (0 голосов)

122 просмотров5 страницOsses Ibarra Robinson Gst1trab

Загружено:

Robinson Rodrigo Osses IbarraEl documento describe el mercado gris y blanco de las vulnerabilidades informáticas. Existen dos mercados principales: el mercado negro o informal donde se venden y compran vulnerabilidades de forma ilícita a través de foros en la deep web, y el mercado blanco o formal donde empresas venden vulnerabilidades legalmente. Los principales compradores son agencias de seguridad e inteligencia que usan vulnerabilidades como herramientas de espionaje, y también cibercriminales con fines ilícitos. El valor de las vulnerabilidades depende del impacto y complej

Авторское право:

© All Rights Reserved

Доступные форматы

Скачайте в формате DOCX, PDF, TXT или читайте онлайн в Scribd

Вы находитесь на странице: 1из 5

El mercado gris de las vulnerabilidades

Economa en la Seguridad de la Informacin Economa de las vulnerabilidades

Gestin de la Seguridad

Abstracto

La economa de las vulnerabilidades puede presentar diversos enfoques, pero de manera

transversal, implican que cualquiera sea la vulnerabilidad tendr un costo monetario

asociado, pudiendo variar debido a mltiples causas y los efectos que puede producir,

destacndose el impacto de dicha vulnerabilidad sobre una cantidad importante de

usuarios o clientes. Otra causa que es indicativa del valor en una vulnerabilidad tiene

relacin con el activo sobre el cual puede aplicarse, por ejemplo, las vulnerabilidades que

son propias de los sistemas de adquisicin de datos del tipo SCADA, generalmente son

parte de la infraestructura crtica de un pas lo cual implica un alto impacto.

Claramente podemos observar el efecto que tienen estas vulnerabilidades sobre los

diversos sistemas de informacin, pero no as la procedencia de stas, ya que en muchos

casos se tratan de vulnerabilidades por encargo o que se comercializan empleando

medios no convencionales.

Introduccin

Si se consulta en la web por un determinado producto y sus vulnerabilidades asociadas

probablemente encontremos bastante informacin de las vulnerabilidades existentes, pero

tambin es necesario considerar aquellas que en lo pblico no existen y que en algunos

casos no son liberadas lo que produce un aumento del valor comercial. De manera

manifiesta se puede indicar que la utilizacin de estas vulnerabilidades llevan consigo

actividades de tipo ilcito. Obtener estas vulnerabilidades y amenazas no puede ser por los

medios tradicionales de comercio, considerando que tanto el vendedor como el comprador

buscan que estas transacciones se realicen con el mayor anonimato posible.

El Black Market de vulnerabilidades

El mercado negro o economa informal desde un punto de vista genrico, comprende no

slo actividades ilcitas, sino adems los ingresos no declarados procedentes de la

produccin de bienes y servicios lcitos, tanto de transacciones monetarias como de

trueques (Friedrich Schneider, Dominik Enste, 2002, p.2), esto pone de manifiesto que

en el mundo digital tambin existe un mercado negro (Gdata, 2009), en el cual todo tiene

un precio y donde proliferan transacciones ilcitas como ventas de tarjetas de crditos,

envos de spam, bases de datos personales, ataques informticos entre otros. Tales

transacciones incluyen la venta de vulnerabilidades que se comercializan en dos formatos

distintos; el primero de ellos es mediante los denominados exploit pack( Paul Rubens,

2001), que son programas de hackeo automatizados y sencillos de usar, con los que se

puede tomar el control de un dispositivo computacional. Cada vez que se detecta una

vulnerabilidad o se publica alguna se agrega a este software para producir la infeccin

masiva de usuarios con el propsito de obtener principalmente datos bancarios, los cuales

posteriormente tambin son comercializados por medio del black market. Entre ms

vulnerabilidades se agregan al programa, mayor es el precio que se debe pagar por la

actualizacin y si la vulnerabilidad es desconocida tambin sumara valor a la actualizacin

de estos programas. Una segunda modalidad de comercializacin es la venta directa de la

vulnerabilidad, la cual se vende por medio de foros ilegales en la internet tradicional

como en la internet profunda o deep web. En este caso el vendedor anuncia el producto

con su respectiva vulnerabilidad y valor comercial, todo esto empleando medios que

permitan el anonimato de las partes involucradas.

Desde el punto de vista comercial y econmico el mercado de la vulnerabilidades tiene un

gran crecimiento en la regin de Europa Oriental, principalmente en Rusia, segn

Gunitskiy (2012) , profesor de estudios postsoviticos de la Universidad de Toronto, "El

nfasis del sistema educativo sovitico en las matemticas y la ciencia, combinado con el

colapso econmico post-comunista y la dbil industria privada, signific que hubiese

muchos ingenieros altamente capacitados pero pocos medios legtimos para que

desarrollasen sus habilidades", lo cual implica que el destino del 35% del dinero que se

produce por ataques cibernticos en el mundo es Rusia, lo que equivale a una cifra de entre

US$2.500 y US$3.700 millones (Mark Galeotti, 2013).

El White market de vulnerabilidades

De forma anloga al mercado negro, tambin existe un mercado al que se le puede dar el

nombre de White market o mercado tradicional, en donde el vendedor y comprador

emplean medios convencionales y legales para ejecutar la transaccin. Existen muchas

empresas que venden vulnerabilidades por diversos canales de ventas. Una de las

modalidades es la venta de software para realizar pruebas de penetracin. Como ejemplo,

la empresa Rapid7, con su producto Metasploit, adems de vender el soporte para el

programa, vende las nuevas vulnerabilidades publicadas o detectadas por medio de

actualizaciones diarias. Si bien la empresa no fija un valor por cada nueva vulnerabilidad

agregada, el cliente debe pagar un costo fijo que se calcula de manera anual. Estos

programas en trminos de funcionamiento son muy similares a los antivirus, por lo que si

no se encuentran debidamente actualizados, no cumplen con su finalidad y carecen de

eficacia. Otra modalidad es la venta directa de vulnerabilidades, una de las empresas que

emplea este canal de venta es Voupen (Robert Lemos, 2012), la cual por medio de crditos

permite a usuarios que puedan acceder directamente a vulnerabilidades, mtodos de

ataques, configuraciones y a todo lo relacionado con la explotacin de vulnerabilidades.

Finalmente, el canal mas pblico es aquel empleado por grandes empresas de software que

pagan recompensas por las vulnerabilidades detectadas en funcin de la complejidad e

impacto.

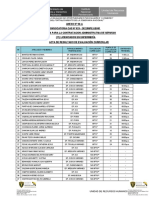

En trminos econmicos, los diversos canales de ventas tienen sus propios valores para las

vulnerabilidades de algunos productos (Andy Greenberg,2012), como se puede ver en la

siguiente grfica:

Tabla 1. Clasificacin de vulnerabilidades por valor en dlares americanos

ADOBE READER $5.000 - $30.000

MAC OSX $20.000 - $50.000

ANDROID $30.000 - $60.000

FLASH O JAVA BROWSER PLUG-INS $40.000 - $100.000

MICROSOFT WORD $50.000 - $100.000

WINDOWS $60.000 - $120.000

FIREFOX OR SAFARI $60.000 - $150.000

CHROME OR INTERNET EXPLORER $80.000 - $200.000

IOS $100.000 - $250.000

A pesar de que existen estos valores referenciales, el precio de una vulnerabilidad

difcilmente puede ser regulado debido a que estos mercados son transnacionales (Kelly

Jackson, 2013), adems que a pesar de ser mercados lcitos, los fines en los cuales son

empleadas las vulnerabilidades van por la delgada lnea de lo legal e ilegal.

Compradores de vulnerabilidades

Ya no es un secreto saber quienes son los principales compradores de vulnerabilidades en

el white market, con lo que es posible inferir que se trata de los mismos compradores del

black market; quienes son?, principalmente agencias de seguridad y espionaje en

diversos pases del orbe y cibercriminales. Las agencias de seguridad y espionajes son los

mejores clientes debido a que el contar vulnerabilidades (en particular vulnerabilidades

desconocidas) les permite obtener potenciales fuentes informacin para agregar a sus

sistemas y tambin como ciberarmas las cuales pueden ser empleadas con un costo

destructivo mayor que el de un arma convencional por un precio muy bajo.

Conclusiones

Las vulnerabilidades comercializadas en los diversos mercados permiten entender que

existe una economa asociada, la cual genera una gran cantidad de dinero para quienes

venden vulnerabilidades.

Entendiendo que existe un mercado negro y otro tradicional, ambos lucran con elementos

que en su finalidad estn asociados a actividades ilcitas o que no estn lo suficientemente

reguladas.

En otro enfoque, queda de manifiesto que las empresas fabricantes de software no

consideran los aspectos de seguridad en sus productos, por lo que asignan estas

responsabilidad a terceros, quienes actan como casa recompensas no asegurando que el

producto tenga una cantidad importante de otras vulnerabilidades.

Finalmente la economa de vulnerabilidades es una economa bastante acotada, en donde

los vendedores son pequeas empresas especializadas en el descubrimiento de

vulnerabilidades y sus clientes agencias de gobierno.

Referencias

Schneider F., Enste D. (2002). Ocultndose en las sombras: El crecimiento de la

economa subterrnea.

Recuperado de https://www.imf.org/external/pubs/ft/issues/issues30/esl/issue30s.pdf

Grupo Data Security. (2009). El mercado negro de Internet, una economa sumergida

donde todo tiene un precio.

Recuperado el 26 de Abril de 2014 de https://www.gdata.es/sobre-

gdata/pressecenter/comunicados/articulos/article/1348-el-mercado-negro-de-

internet.html

Rubens, P. (2011). Para ser hacker ya no hay que ser experto.

Recuperado el 26 de Abril de 2014 de

http://www.bbc.co.uk/mundo/noticias/2011/11/111125_hackers_paquetes_rusia_mr.sht

ml

Gunitskiy, V. (2012). Web Gang Operating in the Open

Recuperado el 26 de Abril de 2014 de

http://www.nytimes.com/2012/01/17/technology/koobface-gang-that-used-facebook-to-

spread-worm-operates-in-the-open.html?pagewanted=all&_r=0

Galeotti, M. (2013). Es Rusia un paraso para hackers?

Recuperado el 26 de Abril de 2014 de

http://www.bbc.co.uk/mundo/noticias/2013/08/130809_tecnologia_snowden_rusia_ha

ckers_paraiso_dp.shtml

Lemos, R. (2012). Private market growing for zero-day exploits and vulnerabilities

Recuperado el 26 de Abril de 2014 de

http://searchsecurity.techtarget.com/feature/Private-market-growing-for-zero-day-

exploits-and-vulnerabilities

Greenberg, A. (2012). Meet The Hackers Who Sell Spies The Tools To Crack Your PC (And

Get Paid Six-Figure Fees). Recuperado el 26 de Abril de 2014 de

http://www.forbes.com/sites/andygreenberg/2012/03/21/meet-the-hackers-who-sell-

spies-the-tools-to-crack-your-pc-and-get-paid-six-figure-fees/

Jackson, K. (2013), Hacking The Zero-Day Vulnerability Market

Recuperado el 26 de Abril de 2014 de http://www.darkreading.com/vulnerabilities---

threats/hacking-the-zero-day-vulnerability-market/d/d-id/1141026?

Вам также может понравиться

- Crimeware Crimen Siglo XxiДокумент28 страницCrimeware Crimen Siglo XxiEnrique Alexander Hernández PeñalozaОценок пока нет

- III Simposio Internacional de CiberdefensaДокумент5 страницIII Simposio Internacional de Ciberdefensaenrique.amesОценок пока нет

- Formato IEEEДокумент6 страницFormato IEEEipsepitОценок пока нет

- Criptografia y CiberpersonajeДокумент10 страницCriptografia y CiberpersonajeDairo MangaОценок пока нет

- El Mercado de Las VulnerabilidadesДокумент3 страницыEl Mercado de Las VulnerabilidadescamilohtoОценок пока нет

- Caso de Estudio: Ransomware WannacryДокумент3 страницыCaso de Estudio: Ransomware WannacryEdgar SaldañaОценок пока нет

- Phishing IntroduccionДокумент2 страницыPhishing IntroduccionGarcia MiriamОценок пока нет

- La Ciberdelincuencia en El PerúДокумент5 страницLa Ciberdelincuencia en El PerúPocho John Méndez NizamaОценок пока нет

- Delitos InformaticosДокумент8 страницDelitos InformaticosGonzalo BravoОценок пока нет

- Era Digital en La Que Hay Gran InseguridadДокумент6 страницEra Digital en La Que Hay Gran Inseguridadsachico restrepoОценок пока нет

- Derecho Informatico - Delitos Informaticos Topicos BasicosДокумент5 страницDerecho Informatico - Delitos Informaticos Topicos BasicosgelitochessОценок пока нет

- 4.7 - Casos de UsoДокумент8 страниц4.7 - Casos de UsoraquelОценок пока нет

- Laboratorio TelematicaДокумент10 страницLaboratorio TelematicaMarco Alfonso Reyes CortesОценок пока нет

- Trabajo Final de Seguridad InformáticaДокумент13 страницTrabajo Final de Seguridad InformáticaPangelo GuzmanОценок пока нет

- Amenazas LógicasДокумент6 страницAmenazas Lógicasgerar961437Оценок пока нет

- Ensayo Delitos Informáticos y Terrorismo ComputacionalДокумент22 страницыEnsayo Delitos Informáticos y Terrorismo ComputacionalkellyОценок пока нет

- ESET Security Report Latam2016 - CompletoДокумент22 страницыESET Security Report Latam2016 - CompletoTuxInfoОценок пока нет

- Qué Es Una Plataforma Digital y Qué Tipos ExistenДокумент5 страницQué Es Una Plataforma Digital y Qué Tipos ExistenSaulОценок пока нет

- Tarea 1Документ6 страницTarea 1Cristhian BerrocalОценок пока нет

- HackerismoДокумент17 страницHackerismoKarenSpykerОценок пока нет

- ACFE Cibercrimenn 2Документ84 страницыACFE Cibercrimenn 2Fgdz EsthieОценок пока нет

- Introducción A La Ingeniería SocialДокумент4 страницыIntroducción A La Ingeniería SocialRamon DatoОценок пока нет

- Marco TeoricoДокумент3 страницыMarco TeoricoOscar Daniel MorenoОценок пока нет

- Aspectos Negativos de La InformáticaДокумент29 страницAspectos Negativos de La InformáticaklkmigenteОценок пока нет

- Actividad 1Документ3 страницыActividad 1Boris MontoyaОценок пока нет

- Delitos InfomaticosДокумент12 страницDelitos InfomaticosJhon Cristian Perez SalazarОценок пока нет

- Unidad 2 - Ingeniería SocialДокумент10 страницUnidad 2 - Ingeniería SocialRoxana GuerrieriОценок пока нет

- Searching The Web For Illegal Content The Anatomy of A Semantic Search EngineДокумент5 страницSearching The Web For Illegal Content The Anatomy of A Semantic Search EngineKaren Yaneth LorenzoОценок пока нет

- Nuevos espacios de seguridad nacional: Cómo proteger la información en el ciberespacioОт EverandNuevos espacios de seguridad nacional: Cómo proteger la información en el ciberespacioОценок пока нет

- Ataques en Linea y PrevencionДокумент20 страницAtaques en Linea y PrevencionALEJANDRO GUTIERREZОценок пока нет

- Analisis Del Anonimato Aplicado A CriptomonedasДокумент17 страницAnalisis Del Anonimato Aplicado A CriptomonedasPatri VaccaroОценок пока нет

- Informe CiberseguridadДокумент4 страницыInforme CiberseguridadAlejandra PeraltaОценок пока нет

- Delitos Informaticos en BoliviaДокумент13 страницDelitos Informaticos en BoliviaRaul Garcia D100% (1)

- Delitos InformaticosДокумент18 страницDelitos InformaticosDaniela VillatoroОценок пока нет

- Expo Hackers CrackersДокумент4 страницыExpo Hackers CrackersDaniel BarreraОценок пока нет

- Arma Infalible - Ingeniería Social PDFДокумент7 страницArma Infalible - Ingeniería Social PDFAdancuellar TellezОценок пока нет

- JAIIO SID 2017-2936-Ransomware-CRДокумент15 страницJAIIO SID 2017-2936-Ransomware-CRCarlos RecamánОценок пока нет

- Hacking Con Pyton - IntroduccionДокумент2 страницыHacking Con Pyton - IntroduccionJavier RosadoОценок пока нет

- Delitos Informáticos - Generalidades - LISV-03 ASPECTOS LEGALES DE LA SEGURIDAD INFORMATICA 3-2023 G 1 - DДокумент15 страницDelitos Informáticos - Generalidades - LISV-03 ASPECTOS LEGALES DE LA SEGURIDAD INFORMATICA 3-2023 G 1 - DRudy AriasОценок пока нет

- Plantilla - IEEEДокумент7 страницPlantilla - IEEEalexanderОценок пока нет

- Delitos InformáticosДокумент13 страницDelitos InformáticosUlises Gallegos NeriОценок пока нет

- Marco Teorico CiberdelincuenciaДокумент7 страницMarco Teorico CiberdelincuenciaJoseОценок пока нет

- Conductas Dirigidas A Causar Daños FísicosДокумент3 страницыConductas Dirigidas A Causar Daños FísicosMaria Alejandra Peña100% (1)

- CamaraДокумент14 страницCamaraAbdoullai camaraОценок пока нет

- Amenaza Cyber Es Un Documental Sobre CiberguerraДокумент4 страницыAmenaza Cyber Es Un Documental Sobre CiberguerraCAMILO HURTADOОценок пока нет

- Pan°1 - Marketing DigitalДокумент11 страницPan°1 - Marketing DigitalKAREN MELVA MORALES URBANOОценок пока нет

- La Seguridad Informática en BoliviaДокумент10 страницLa Seguridad Informática en BoliviaYsraelHОценок пока нет

- Delito InformaticoДокумент15 страницDelito Informaticothe_arquitect8817100% (1)

- Clasificación de Los Delitos InformáticosДокумент3 страницыClasificación de Los Delitos InformáticosHugo HuertaОценок пока нет

- 02 Intro Ducci OnДокумент11 страниц02 Intro Ducci OnJorge TrujilloОценок пока нет

- Delitos Informaticos en PeruДокумент24 страницыDelitos Informaticos en Peruabel129Оценок пока нет

- El jefe de seguridad: Manual para pruebas de habilitaciónОт EverandEl jefe de seguridad: Manual para pruebas de habilitaciónРейтинг: 3.5 из 5 звезд3.5/5 (3)

- Trabajo 93678Документ9 страницTrabajo 93678GildrydОценок пока нет

- CiberseguridadДокумент13 страницCiberseguridadMileidy RomeroОценок пока нет

- Lectura Leccion3 moduloIIДокумент4 страницыLectura Leccion3 moduloIIMarilyn FreitesОценок пока нет

- Delito InformáticoДокумент11 страницDelito InformáticojhinОценок пока нет

- Cyberinvestigación: Prevención - Represión - Investigación - cybercriminólogoОт EverandCyberinvestigación: Prevención - Represión - Investigación - cybercriminólogoОценок пока нет

- 223956osses Ibarra Robinson Anrilegt2trabДокумент9 страниц223956osses Ibarra Robinson Anrilegt2trabRobinson Rodrigo Osses IbarraОценок пока нет

- GST 1 TrabДокумент1 страницаGST 1 TrabRobinson Rodrigo Osses IbarraОценок пока нет

- 2 - Bases de Datos: Acceso Desde DelphiДокумент64 страницы2 - Bases de Datos: Acceso Desde DelphiRobinson Rodrigo Osses IbarraОценок пока нет

- AlgebraДокумент15 страницAlgebraalangumerОценок пока нет

- Modelos Emergentes de Base de DatosДокумент2 страницыModelos Emergentes de Base de DatosCiberLand NavaОценок пока нет

- ReadmeДокумент1 страницаReadmesport0378Оценок пока нет

- Naturaleza de La ContabilidadДокумент2 страницыNaturaleza de La ContabilidadLy Carrasco Martinez100% (1)

- Manual FinalДокумент37 страницManual FinalAnonymous yAOVGx2GoОценок пока нет

- FS04 00001507Документ1 страницаFS04 00001507Rudy Alanya LeonОценок пока нет

- 1.3.4 La Población Humana.Документ7 страниц1.3.4 La Población Humana.Alan GahezОценок пока нет

- Tanque Septico y LetrinasДокумент32 страницыTanque Septico y LetrinasDiegoRiveroPardoОценок пока нет

- Epistemologia 2Документ4 страницыEpistemologia 2alex100% (4)

- Guia Estadistica Uno para EstudioДокумент4 страницыGuia Estadistica Uno para Estudionstorcs19Оценок пока нет

- Empresa AdelcaДокумент4 страницыEmpresa AdelcaMayrita MopositaОценок пока нет

- NTC 45001:18001Документ12 страницNTC 45001:18001Esmeralda GallegoОценок пока нет

- 8542 Admón de RRHH Caso KFCДокумент9 страниц8542 Admón de RRHH Caso KFCMaría GuadalupeОценок пока нет

- Seccion V - Anexos Del ITG - Servicios BasicosДокумент2 страницыSeccion V - Anexos Del ITG - Servicios BasicosHéctor Miguel Carcausto VargasОценок пока нет

- Evaluacion Curricular Cas N 029Документ3 страницыEvaluacion Curricular Cas N 029Henson Gómez PérezОценок пока нет

- Análisis de Datos-MoneyballДокумент12 страницAnálisis de Datos-MoneyballLUISA FERNANDA CRUZ VASALLO100% (1)

- Maneras de Amar La Nueva Ciencia 8415870868Документ2 страницыManeras de Amar La Nueva Ciencia 8415870868Beatriz G.3% (32)

- TelarДокумент5 страницTelarElizabeth MarinОценок пока нет

- Activities Guide and Evaluation Rubric - Task 3 - Writing Task ForumДокумент15 страницActivities Guide and Evaluation Rubric - Task 3 - Writing Task ForumCarlos ChicaizaОценок пока нет

- 1 Catálogo Pila - Velax 2020Документ7 страниц1 Catálogo Pila - Velax 2020JC HernandezОценок пока нет

- Por Que Bolivia Debe Apostar Por El Biodiesel-IBCEДокумент19 страницPor Que Bolivia Debe Apostar Por El Biodiesel-IBCEJuan Carlos Viscarra SalvatierraОценок пока нет

- Semana 3 CepreunaДокумент6 страницSemana 3 CepreunamedicarvicramОценок пока нет

- Procedimiento de Mantenimiento de Equipos y MáquinasДокумент6 страницProcedimiento de Mantenimiento de Equipos y MáquinasDaniela G100% (1)

- Operador LogisticoДокумент3 страницыOperador LogisticoOmar Suárez JacayОценок пока нет

- Montacargas y MinicargadoresДокумент4 страницыMontacargas y MinicargadoresQami CxОценок пока нет

- Producto Académico 3Документ3 страницыProducto Académico 3Davidz Palma50% (2)

- Casos IngenieríaДокумент2 страницыCasos Ingenieríaluis cardenas0% (1)

- Diagramas Entidad-RelacionДокумент19 страницDiagramas Entidad-RelacionxBorchx100% (1)

- Modulo 7-Gerencia Estrategica IДокумент21 страницаModulo 7-Gerencia Estrategica IMjoelJvl100% (1)

- Planeamiento en La Auditoria AdministrativaДокумент22 страницыPlaneamiento en La Auditoria AdministrativaJulio Cesar Sipan Velasquez100% (2)

- Temario de Patronaje y ConfeccionДокумент7 страницTemario de Patronaje y Confeccioninama33Оценок пока нет

- Mini SplitДокумент8 страницMini SplitZack MartinezОценок пока нет

- Iperc AmbientalДокумент30 страницIperc AmbientalpipeamadorОценок пока нет