Академический Документы

Профессиональный Документы

Культура Документы

Luces y Sombras en La Lucha Contra Los Delitos Informáticos en El Perú

Загружено:

Ricardo Elías0 оценок0% нашли этот документ полезным (0 голосов)

2K просмотров25 страницEn este documento de trabajo se analizan los delitos informáticos en nuestro país, desde los debates que giraron en torno a la primera tipificación en el Código Penal hasta la actual Ley de Delitos Informáticos.

Оригинальное название

Luces y sombras en la lucha contra los delitos informáticos en el Perú

Авторское право

© © All Rights Reserved

Доступные форматы

PDF, TXT или читайте онлайн в Scribd

Поделиться этим документом

Поделиться или встроить документ

Этот документ был вам полезен?

Это неприемлемый материал?

Пожаловаться на этот документEn este documento de trabajo se analizan los delitos informáticos en nuestro país, desde los debates que giraron en torno a la primera tipificación en el Código Penal hasta la actual Ley de Delitos Informáticos.

Авторское право:

© All Rights Reserved

Доступные форматы

Скачайте в формате PDF, TXT или читайте онлайн в Scribd

0 оценок0% нашли этот документ полезным (0 голосов)

2K просмотров25 страницLuces y Sombras en La Lucha Contra Los Delitos Informáticos en El Perú

Загружено:

Ricardo ElíasEn este documento de trabajo se analizan los delitos informáticos en nuestro país, desde los debates que giraron en torno a la primera tipificación en el Código Penal hasta la actual Ley de Delitos Informáticos.

Авторское право:

© All Rights Reserved

Доступные форматы

Скачайте в формате PDF, TXT или читайте онлайн в Scribd

Вы находитесь на странице: 1из 25

DOCUMENTOS DE TRABAJO 01

RICARDO ELAS PUELLES

Luces y sombras en la lucha

contra la delicuencia informtica

en el Per

Hiperderecho

Organizacin civil peruana sin fines de lucro dedicada a investigar, facilitar el entendimiento

pblico y promover el respeto de los derechos y libertades en entornos digitales. Fundada en el

2012, ha estado involucrada en el debate pblico de diferentes asuntos de inters pblico como

libertad de expresin, derechos de autor, privacidad y delitos informticos.

Ricardo Elas Puelles

Abogado por la Pontificia Universidad Catlica del Per. Se gradu con mencin sobresaliente

por la tesis Los fines constitucionales de la pena como fundamento para la derogacin de las

gracias presidenciales. Es especialista en Teora del Delito por la Universidad Nacional de

Buenos Aires as como en Poltica Criminal y Derecho Procesal Penal por la Universidad

Nacional Mayor de San Marcos. Ex miembro de la Asociacin Civil Themis.

(cc) Algunos derechos reservados

Esta publicacin est disponible bajo Licencia Creative Commons Atribucin - Compartir Igual

2.5 Per. Ud. puede copiar, distribuir, exhibir y ejecutar esta obra; hacer obras derivadas; y

hacer uso comercial de la obra. Ud. debe darle crdito a los autores originales de la obra, y en

caso de hacer obras derivadas, utilizar para ellas una licencia idntica a esta. El texto ntegro

de la licencia puede ser obtenido en: http://creativecommons.org/licenses/by-sa/2.5/pe/

Foto de la cubierta: European Parliament bajo una licencia Creative Commons BY-NC-SA 2.0,

https://flic.kr/p/gDyQEd

Esta publicacin es parcialmente resultado de un proyecto de investigacin financiado por

Google Inc.

Esta publicacin fue terminada en junio del 2014.

Hiperderecho

http://www.hiperderecho.org

hola@hiperderecho.org

I. INTRODUCCIN

En la primera mitad del Siglo XIX, Adolfe Quetelet y Andr-Michel Guerry impulsaron el

estudio cientfco de la estadstica moral con el fn de comprender la relacin entre la

cantidad de delitos producidos y la ubicacin geogrfca de su comisin. Estas tcnicas para

representar la distribucin de los delitos a travs de mapas fueron retomadas ms adelante

en Estados Unidos por la Escuela de Chicago, principalmente por Burguess (1925) y Shaw

& McKay (1942). Todo ello sent las bases de la Criminologa Ecolgica y de lo que, a

mediados de los setenta y ochenta, se conocera como Crime Prevention Trough

Environmental Design. A partir de ello, muchos estudios se han centrado en comprender y

estudiar el espacio fsico donde ocurren los delitos para buscar mecanismos para su

prevencin y lucha. As, para los criminlogos, un delito tiene lugar cuando concurren

cuatro elementos: una ley, un infractor, un objetivo y un lugar.

1

Con la aparicin de Internet y de los delitos informticos, los criminlogos han comenzado

a anunciar que la concepcin del delito debe replantearse pues estos nuevos crmenes vienen

siendo cometidos en no lugares. Estos cambios han abierto nuevas lneas de estudio.

Mientras que el miedo al delito tradicional se asociaba a experiencias emocionales, el miedo

al delito informtico est vinculado a un componente cognitivo, ya que el usuario de

Internet hace una valoracin puramente racional del riesgo que corre con determinadas

conductas en la red. Sin embargo, es poco probable que navegar por la red le genere la

misma sensacin que cuando pasa por una calle oscura, por un lugar inhspito o por uno

poco controlable. Frente al rpido e inminente avance de la criminalidad informtica no

2

slo es necesario criminalizar estas nuevas conductas sino tambin estudiarlas de manera

detallada para buscar mecanismos de prevencin, pues como la Asociacin Mundial de

Derecho Penal reconoci en el XV Congreso Internacional de Derecho Penal realizado hace

ya veinte aos:

La comunidad acadmica y cientfca, conjuntamente con los gobiernos deben

comprometerse a realizar ms investigaciones sobre el delito de la tecnologa

informtica () La teora y poltica jurdica debe prestar especial atencin al

estudio y desarrollo de la ley informtica, tomando en consideracin las

caractersticas especfcas de la informacin, al compararla con los objetos

tangibles, e investigar los probables cambios que afectan los principios generales

y paradigmas.

3

Lamentablemente, durante muchos aos, esta labor acadmica no se implement en el

Per.

El problema no incide nicamente en el aumento de este tipo de criminalidad sino en las

consecuencias que traen consigo. A nivel mundial, por ejemplo, el FBI IC3 - Internet Crime

Complaint Center report que en el 2013 se produjeron 262,813 denuncias por

2

Vid. VOZMEDIANO SANZ, Laura y Csar SAN JUAN GUILLN. Criminologa ambiental. Ecologa

1

del delito y de la seguridad. Barcelona: Universidad Oberta de Catalunya, 2010.

Ibid. p. 164.

2

Recomendaciones del XV Congreso Internacional de Derecho Penal. Seccin II Sobre delitos

3

informticos y otros delitos cometidos contra la tecnologa informtica. Evento realizado entre el 04 y 10

de setiembre de 1994 en Ro de Janeiro - Brasil. Recomendacin No. 24.

cibercrmenes que representaron prdidas econmicas ascendentes a US$ 781841,611

dlares. Debo precisar que si bien el nmero de incidentes fue menor al del 2012, lo cierto

es que las prdidas representaron un incremento del 48,8% respecto al ao anterior. En el

4

mismo sentido, de acuerdo al Global Economic Crime Survey 2014, elaborado por

PricewaterhouseCooper, la percepcin de los delitos informticos se ha incrementado del

39% (2011) al 48% (2014) a nivel mundial. Incluso, segn el mismo estudio, los delitos

informticos representan uno de los cinco fraudes ms comunes al interior del sector

empresarial (24%).

5

Pese a que nuestro pas no cuenta con cifras ofciales que demuestren el perjuicio

econmico que representan los cibercrmenes, s es necesario indicar que en los ltimos diez

aos este tipo de delitos se ha incrementado de manera considerable a nivel nacional, siendo

Lima la ciudad con el mayor nmero de incidentes reportados:

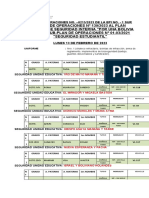

CUADRO 1

EVOLUCIN DE LOS DELITOS INFORMTICOS POR DISTRITO FISCAL.

FUENTE: MAPAS TEMTICOS DEL OBSERVATORIO DE LA CRIMINALIDAD DEL MINISTERIO PBLICO

DEL PER. ELABORACIN PROPIA.

En este trabajo analizar la respuesta que progresivamente ha implementado nuestro

Legislador frente a este tipo de ilcitos. Adems, plantear algunas recomendaciones que

Tasa por 100,000

habitantes

2002 2007 2012

Menor a 0.1 Todo el

pas

Amazonas, Ancash,

Apurmac, Ayacucho,

Cajamarca, Callao, Caete,

Cusco, Hunuco,

Huancavelica, Huaura, Lima

Norte, Lima Sur, Madre de

Dios, Moquegua, Pasco,

Santa, San Martn, Tacna y

Ucayali

Amazonas, Ancash,

Apurmac, Caete, Lima

Norte y Pasco

0.1 1.8 (Baja) - Arequipa, Ica, La Libertad,

Lambayeque, Loreto, Piura,

Puno y Tumbes

Arequipa, Ayacucho,

Cajamarca, Callao, Cusco,

Hunuco, Huaura,

Huancavelica, Ica, Junn, La

Libertad, Lambayeque,

Lima Sur, Loreto, Piura,

Puno, Santa, San Martn,

Sullana, Tacna, Tumbes, y

Ucayali

1.9 3.6 (Media) - Junn y Lima Madre de Dios y Moquegua

3.7 5.3 (Alta) - - Lima

3

Fuente: <http://www.ic3.gov/>. Consultado: 19 de mayo de 2014.

4

PricewaterhouseCooper. Global Economic Survey 2014. Fuente: <http://www.pwc.com/gx/en/economic-

5

crime-survey/>. Consultado: 19 de mayo de 2014.

permitirn, de un lado, fortalecer nuestro sistema punitivo y, de otro, salvaguardar los

derechos y garantas que como ciudadanos nos asiste.

II. LA RESPUESTA DEL ESTADO PERUANO FRENTE A LOS DELITOS COMETIDOS A

TRAVS DE LAS NUEVAS TECNOLOGAS

Si bien el Cdigo Penal peruano (CP) fue promulgado el 03 de abril de 1991, este cuerpo

normativo ya avizoraba la importancia de sancionar los delitos cometidos a travs de medios

electrnicos por lo que tipifc el delito de hurto telemtico. As, el artculo 186 CP,

castigaba el hurto agravado con pena privativa de libertad no menor de 3 ni mayor de 6

aos y con 180 a 365 das-multa, cuando el autor usa[ba] sistemas de transferencia

electrnica de fondos, de la telemtica en general, o viola[ba] el empleo de claves secretas. Poco

6

tiempo despus, mediante la Ley No. 26319 del 27 de mayo de 1994, la sancin fue

incrementada a pena privativa de libertad no menor de 4 ni mayor de 8 aos,

mantenindose sin modifcacin sustancial alguna hasta que fue derogada mediante la Ley

30096 del 22 de octubre de 2013. Sin embargo, pronto el legislador cay en cuenta de que

este tipo penal slo castigaba un escaso nmero de conductas delictivas y dejaba impunes

muchos ilcitos en los que se empleaban mecanismos informticos.

En menos de una dcada, el problema del empleo indebido de las Nuevas Tecnologas

ocasion que el Congreso decidiera sancionar a quienes las empleaban con fnes ilcitos. La

primera respuesta de nuestro Legislador fue la tipifcacin de los Delitos Informticos.

Posteriormente, al no ser sufciente, se crearon nuevos delitos o se agravaron los ya

existentes con la fnalidad de perseguir a aquellos delincuentes que empleaban este tipo de

tecnologas como un medio para la perpetracin de otros (turismo sexual, pornografa

infantil, fraude electrnico, apologa al terrorismo, etctera).

2.1. La incorporacin de los Delitos Informtico al Cdigo Penal de 1991 (Arts. 207-

A, 207-B, 207-C y 207-D CP)

Per comenz a participar en Internet en diciembre de 1991, siendo la Red Cientfca

Peruana precursora de este fenmeno. Sin embargo, no fue sino hasta 1994, gracias a la

RCP, Infova y la aparicin de los primeros centros proveedores de Internet, que su uso se

comenz a masifcar. Si bien en los aos siguientes no se conocieron en nuestro pas

7

mayores crmenes cibernticos, el sector empresarial s se mostr preocupado pues, de un

lado, el nivel de proteccin de los correos electrnicos, bases de datos y pioneras pginas

4

Salinas Siccha apunta sobre este tipo delictivo: Esa postura asumi el legislador y opt por introducir los

6

mal llamados delitos informticos como modalidades de comisin de conductas delictivas ya tipifcadas.

De ese modo encontramos reunidas tres circunstancias que agravan que agravan la fgura del hurto:

primero, cuando la sustraccin se realiza mediante la utilizacin de sistemas de transferencia electrnica de

fondos; segundo, cuando el hurto se efecta por la utilizacin de la telemtica general; y, tercero, cuando el

hurto se produce violando claves secretas. SALINAS SICCHA, Ramiro. Derecho Penal. Parte Especial.

Tercera Edicin. Lima: Grijley, 2008. p. 437.

De acuerdo al Organismo Supervisor de la Inversin Privada en Telecomunicaciones (OSIPTEL) se pas

7

de 500 a 600 mil accesos a Internet entre 1994 y 1997. Sin embargo, segn INEI, slo el 3% de los

hogares a nivel nacional tenan conexin a Internet. BUSINESS: Negocios en el Per. Ao 5. No. 42.

Marzo de 1998. p. 18

web era nfmo y, de otro, no contbamos con legislacin que castigara estos nuevas

8

conductas ilcitas.

Los primeros debates registrados en el Per en torno a los delitos informticos se originaron

en agosto de 1999 tras la presentacin de los Proyectos de Ley No. 05071, 05132 y 05326

por los Congresistas Jorge Muz Ziches, Susana Daz Daz y Anastacio Vega Ascencio,

respectivamente. Si bien las propuestas efectuadas hace ms de una dcada fueron bastante

incipientes pues, incluso, partan de comprender que los llamados delitos informticos no son

cometidos por la computadora, sino que es el hombre quien los comete con ayuda de aquella, lo

cierto es que respondieron a la revolucin informtica econmica de su poca, al

9

contexto electoral en que se encontraban envueltos y a los primeros escndalos de

10

interceptacin de correos electrnicos suscitados nuestro pas.

11

Estas propuestas se materializaron en la Ley No. 27309 promulgada el 17 de julio de 2000

que cre el Delito informtico (Art. 207-A CP), el Delito de alteracin, dao y

12

destruccin de base de datos, sistema, red o programa de computadoras (Art. 207-B

13

CP) y el Delito informtico agravado (Art. 207-C CP). Contextualizar esta

14

implementacin nos permite precisar algunos problemas generados, tanto con su

incorporacin al ordenamiento como con las propuestas de modifcacin posteriores:

a) El legislador identifc la criminalidad informtica con el fraude informtico, razn

por la cual su tipifcacin se enmarc en el Ttulo V del Cdigo Penal,

correspondiente a los Delitos contra el Patrimonio. Esto se debi a que inicialmente

se pensaba que estos ilcitos eran slo una extensin de lo que el Cdigo Penal de

1991 prevea como agravantes en la comisin del hurto (utilizacin de sistemas de

5

La Revista Business realiz una encuesta en abril de 1998 entre 250 ejecutivos peruanos y detect que al

8

79,2% de los encuestados les preocupada la privacidad de sus comunicaciones por email. El 52,6%

utilizaban slo un mtodo de seguridad; mientras que un 36,8%, dos mecanismos; y un 10,6%, de tres a

cinco mtodos entre ellos, contar con un password para la PC y otra para la cuenta de correo electrnico,

utilizar su cuenta en una computadora de uso personal as como guardar sus mensajes en disquetes.

BUSINESS: Negocios en el Per. Ao 5. No. 43. Abril de 1998. pp. 62 y s.

Hacia julio de 1998, se sealaba que el fenmeno de delitos informticos no se ha presentado con fuerza

9

en el Per pues slo se detectaron algunos casos de hackers locales, cuyas operaciones se limitaron al uso de

claves para entrar a sistemas que requeran pagar por obtener una suscripcin. BUSINESS: Negocios en el

Per. Ao 5. No. 46. Julio de 1998. p. 36

En la Sesin Vespertina del 03 de mayo de 2000, al discutirse la creacin de los delitos informticos se

10

trajo a colacin las elecciones presidenciales a realizarse en julio de ese ao pues se seal que las penas

resultaban demasiado benignas en caso de producirse la alteracin en el sistema de cmputo que operara

en la segunda vuelta electoral.

En la misma Sesin, para justifcar que la sancin de los delitos informticos deba equipararse a las de

11

interceptacin telefnica (03 aos), se cit la interceptacin de los correos electrnicos del Congresista

Garca Sayn y su publicacin en el Diario Expreso.

El delito informtico ha recibido diferentes denominaciones en la doctrina penal peruana, tales como

12

hacking lesivo, intrusismo informtico y acceso informtico indebido.

Identifcado en nuestro medio como delito de sabotaje informtico o de dao informtico.

13

Este artculo no se encontraba regulado en los proyectos inicialmente discutidos por el Congreso sino que

14

fue producto de la sptima observacin formulada por el Poder Ejecutivo, la cual fue aceptada y respaldada

por el Congresista Muiz Ziches, Presidente de la Comisin de Reforma de Cdigos. Vid. p. 920 del

Diario de Debates del Congreso de la Repblica del 21 de junio de 2000.

transferencia electrnicas de fondos, de la telemtica en general o la violacin del

empleo de claves secretas). Por esta razn, muchos autores han considerado que estos

delitos no forman parte del Derecho Penal Econmico ni que protegen la seguridad

informtica o la intimidad pues identifcan al patrimonio como el principal o, en

15

algunos casos, como el nico bien jurdico tutelado por estas normas. El agrupar en

un solo Captulo conductas que en realidad protegan diversos bienes jurdicos gener

un grave error: pensar que cualquier acto de intrusismo o hacking lesionaba el

patrimonio de los agraviados. De all que, pese a las observaciones que el Poder

16

Ejecutivo realiz, el Congreso reiter que la fnalidad de estos nuevos delitos era la

proteccin del patrimonio de sus titulares.

17

b) Al ser considerados como ilcitos contra el patrimonio, errneamente fueron

catalogados como delitos de peligro y no de resultado. En efecto, en el Debate previo

a su aprobacin, se seal que

El delito de peligro surge ya desde el ingreso a la utilizacin indebida de

los elementos informticos o a la informacin de las personas contenidas

en los mismos o en las bases de datos, sea para sabotear, espiar, defraudar

o daar. Es decir, no se requiere que se produzca un resultado para estar

frente a un delito informtico, pues basta la intencin.

18

El Artculo IV CP prev que la pena, necesariamente, precisa de la lesin o puesta en

peligro de bienes jurdicos tutelados por la ley, de ah que existan delitos de resultado

y delitos de peligro concreto y abstracto. Cuando nuestro legislador identifc este

nuevo tipo de delitos como ilcitos contra el patrimonio, cre una paradoja. Si esto

fuese as, el ingreso a la base de datos no debi ser punible ya que no lesionaba o

pona en riesgo concreto el patrimonio de su titular. De ah que hubiese sido

necesario reconocer que el bien jurdico protegido no era el patrimonio sino una

gama diferente de derechos informticos, debindose crear un Ttulo independiente

en el Cdigo Penal para su correcta tipifcacin.

c) El legislador acudi a las sanciones del Derecho Penal como prima ratio pues evit

acudir a un ente administrativo que pueda sancionar conductas que por su gravedad

(cuantitativa o cualitativa) no merezcan el mximo reproche punitivo con el que

cuenta el Estado. Adems, promulg las normas penales sin contar con personal

tcnico especializado que colaborase con las investigaciones preliminares o judiciales,

lo que origin que muchos procesos queden impunes. En efecto, como ms

19

adelante se precisar, la Divisin de Investigacin de Delitos de Alta Tecnologa de la

Polica Nacional del Per se cre cinco aos despus de la promulgacin de la Ley

No. 27309.

6

Entre ellos, Percy Garca Cavero y Ramiro Salinas Siccha.

15

SALINAS SICCHA, Ramiro. Op. Cit. pp. 1202 y 1210.

16

Vid. p. 921 del Diario de los Debates del Congreso de la Repblica del 21 de junio de 2000.

17

Ibdem.

18

En el mismo sentido, MAZUELOS COELLO, Julio F. Los delitos informticos: Una aproximacin a la

19

regulacin del Cdigo Penal Peruano. En: Revista Peruana de Doctrina y Jurisprudencia Penales. Lima:

Grijley, 2001. p. 292.

d) Luego de la incorporacin de estos delitos al Cdigo Penal, en cada periodo

legislativo se presentaron diversas propuestas que apuntaban a endurecer las penas,

crear nuevas modalidades delictivas, mejorar la redaccin de los tipos penales

siguiendo los lineamientos internacionales que ao a ao se venan desarrollando o

mejorar las unidades especiales a cargo de su investigacin y juzgamiento:

20

En el Periodo 2000-2001, se present un proyecto de ley a travs del cual se

intent adicionar la pena de inhabilitacin a los delitos informticos.

21

En el Periodo 2001-2006, se presentaron dos proyectos legislativos para aumentar

las penas de los delitos informticos, tres proyectos para crear nuevas

22

modalidades de delitos informticos, y uno para incorporar este tipo de ilcitos al

23

Cdigo de Justicia Militar Policial.

24

En el Periodo 2006-2011, se presentaron tres proyectos de ley para crear un cuerpo

normativo especializado en delitos informticos y uno para regular los sistemas

25

informticos a fn de prevenir la comisin de este tipo de ilcitos.

26

e) Durante la dcada posterior a la incorporacin de los delitos informticos al Cdigo

Penal, el nmero de estas conductas ilcitas se incrementaron. As, entre enero de

2000 y diciembre de 2010, se registraron 975 denuncias por delitos informticos en

27 distritos judiciales pero slo se formalizaron el 32.3% de aquellas. El

27

Observatorio de Criminalidad del Ministerio Pblico registr la siguiente

informacin que nos permite explicar las razones que justifcaron la tipifcacin de

nuevas modalidades de delitos cometidos a travs de medios informticos:

CUADRO 2

Ilcito 2000 2001 2002 2003 2004 2005 2006 2007 2008 2009 2010

Delitos

Informticos

24 26 29 44 57 81 81 109 112 189 223

7

En este anlisis no se ha considerado el periodo 2011-2016 pues se analizar de manera conjunta con la

20

Ley de Delitos Informticos y su posterior modifcacin.

Proyecto de Ley No. 01744 del 03 de mayo de 2001.

21

Proyectos de Ley No. 02226 del 13 de marzo de 2002 y 11402/2004 del 10 de setiembre de 2004.

22

Proyectos de Ley No. 07197 del 13 de junio de 2003, 07807 del 12 de agosto de 2003 y 10079 del 17 de

23

marzo de 2004.

Proyecto de Ley No. 11346/2004 del 06 de setiembre de 2004.

24

Proyectos de Ley No. 01318/2006 del 21 de mayo de 2007, 01828/2007 del 31 de octubre de 2007 y

25

03083/2008 del 12 de marzo de 2009.

Proyecto de Ley No. 04279/2010 del 02 de setiembre de 2010.

26

OBSERVATORIO DE CRIMINALIDAD DEL MINISTERIO PBLICO. Delitos informticos

27

registrados por el Ministerio Pblico. Enero 2000 Diciembre 2010. En: Persecucin estratgica del

delito. Ao 02. No. 02. Febrero 2011. p. 8.

NMERO DE DELITOS REGISTRADOS A NIVEL NACIONAL POR EL MINISTERIO PBLICO ENTRE EL 2000

Y EL 2010. FUENTE: OBSERVATORIO DE CRIMINALIDAD DEL MINISTERIO PBLICO (2011).

ELABORACIN PROPIA.

El referido Observatorio disgreg la informacin expuesta en el CUADRO 2 segn la

incidencia delictiva acontecida en los distritos judiciales. As, podemos encontrar que los

distritos judiciales con mayor incidencia delictiva fueron: Lima (567), Amazonas (97),

Huaura (69), Callao (25), Cusco (23), Arequipa (21) y La Libertad (21). Estos distritos

registraron en una dcada, el 84.4% de los delitos informticos cometidos a nivel nacional.

En oposicin, los distritos judiciales con menor incidencia fueron: Ancash (4), Pasco (3),

Huancavelica (2), Caete (1) y Ucayali (1). Estos cinco distritos registraron el 1.1% de los

delitos informticos cometidos a nivel nacional.

Trece aos despus, el Legislador cre el Delito de Trfco Ilegal de Datos (Art. 207-D

CP). Este artculo fue incorporado al Captulo de Delitos Informticos del Cdigo Penal

por la Ley No. 30076 del 19 de agosto de 2013. Como se recordar, esta Ley fue

promulgada con el objeto de combatir la inseguridad ciudadana, razn por la cual se

modifcaron 28 artculos del Cdigo Penal y se crearon 3 delitos, entre ellos, el delito de

trfco ilegal de datos pues el Legislador consider que uno de los problemas relacionados a

la inseguridad ciudadana se encontraba relacionado con la comercializacin indebida de

informacin. Lamentablemente, la redaccin de esta norma era tan amplia que poda

28

castigarse incluso las actividades realizadas por las agencias de medios o publicidad a travs

de las mailing list.

2.2. Breve recuento sobre los cambios normativos relacionados a los delitos

tradicionales cometidos a travs de las Nuevas Tecnologas

Poco tiempo despus de la incorporacin de los primeros delitos informticos al Cdigo

Penal, el Legislador consider necesario modifcar algunos ilcitos y agravar otros tantos

para evitar que las Nuevas Tecnologas sean empleadas como medios para la comisin de

otros delitos. De este modo, progresivamente se realizaron las siguientes modifcaciones del

Cdigo Penal:

a) Pornografa Infantil (Artculo 183-A CP) y Turismo Sexual Infantil (Artculo 181-

A CP).- El 26 de mayo de 2001, se cre el delito de pornografa infantil; sin embargo,

mediante la Ley No. 28251 del 08 de junio de 2004, este ilcito fue modifcado para

precisar que la difusin a travs del internet tambin es punible y as evitar lagunas

legislativas que pudiesen generar cualquier tipo de impunidad. Esta misma norma

cre el delito de turismo sexual infantil y precis que una de las modalidades a

sancionar sera aquella en el que se emplee Internet para su promocin. He de precisar

8

En el Proyecto de Ley No. 2129/2012 del 16 de abril de 2013, presentado por el Congresista Jaime

28

Delgado Zegarra, se seala que Actualmente uno de los problemas existentes es el de la comercializacin

indebida de informacin. En estos lugares, identifcados como las zonas comerciales de la Av. Wilson,

Polvos Azules, Av. Argentina entre otros no tan recurridos, cualquier persona puede adquirir a precios

asequibles bases de datos completas empleadas para la sistematizacin de datos por sectores de la industria

o el comercio. Lo preocupante es que ms all de la aparente impunidad con que los trafcantes pueden

realizar las transacciones comerciales ilegales de venta de bases de datos, la vulnerabilidad de nuestra

informacin queda refejada en lo fcil que es obtener esta base de datos de primera fuente para su

posterior venta ilegal.

que la Ley No. 30096 individualiz el empleo de las tecnologas de la informacin o

de la comunicacin como un agravante.

b) Penalizacin de la clonacin o adulteracin de terminales de telefona celular

(Art. 222-A CP).- Este artculo fue incorporado al Cdigo Penal por la Ley No.

28774 del 07 de julio de 2006 en respuesta al alto ndice porcentual de hurtos de

celulares registrado un ao antes. Segn el legislador, de 28,814 hurtos de menor

cuanta, la Polica constat que 14,804 eran celulares (64.88%) los cuales y en esto

se fundamenta la creacin de este tipo penal seran utilizadas por los delincuentes

para cometer otros actos delictivos como extorsin, secuestro y robo.

29

c) Apologa al delito de terrorismo (Artculo 316 CP).- Este artculo fue modifcado

por el Decreto Legislativo No. 982 del 22 de julio de 2007, el cual incorpor como

circunstancia agravante la apologa al terrorismo a travs de los medios de

comunicacin, incrementndose de 12 a 15 aos la pena mxima para este tipo de

actividades. Segn la Exposicin de Motivos del referido Decreto Legislativo, la

agravacin de la pena se debera a la apologa al terrorismo se viene difundiendo

peligrosamente a travs de Internet ya que tienen un alcance ilimitado a nivel

nacional e internacional.

d) Elusin de medidas tecnolgicas, productos destinados a la elusin de medidas

tecnolgicas y servicios destinados a la elusin de medidas tecnolgicas (Art. 220-

A, 220-B y 220-C CP).- La Ley No. 29263 del 02 de octubre de 2008 modifcada

por la Ley No. 292316 del 14 de enero de 2009- incorpor estas tres modalidades

delictivas propuestas por el Ejecutivo a travs del Proyecto de Ley No. 2547/2007 del

30 de junio de 2008 a fn de cumplir con las obligaciones asumidas por el Estado

peruano en el artculo 16 del Acuerdo de Promocin Comercial Per Estados

Unidos (APC).

30

e) Ingreso Indebido de equipos o sistemas de comunicacin, fotografa y/o

flmacin en centros de detencin o reclusin (Art. 368-A CP y 368-B CP). Estos

artculos fueron incorporados por la Ley No. 29867 del 22 de mayo de 2012 con la

fnalidad de combatir los crmenes cometidos o direccionados desde el interior de los

centros penitenciarios. En este sentido, el legislador consider que diversas

herramientas electrnicas podran ser empleadas para la comisin de nuevos delitos

pues el espacio fsico no era un impedimento para ello, por lo que no slo prohibi su

uso sino que cre tipos penales que castigan el ingreso indebido de estos.

Como se explicar a continuacin, frente a la complejidad en la investigacin de estos

nuevos delitos, la respuesta del Legislador estuvo acompaada de un cambio organizacional

al interior de la Polica Nacional del Per pero no del Ministerio Pblico.

9

Esta cifra corresponde al periodo enero agosto de 2005 segn la VII Direccin Territorial de la Polica

29

Nacional del Per. Vid. Proyecto de Ley No. 13855/2005-CR presentado el 10 de octubre de 2005 por el

Clula Parlamentaria Aprista.

Lamentablemente, la discusin generada a partir de la propuesta de incorporacin de estos nuevos delitos

30

al Cdigo Penal fue nfma. As, en el Debate del 04 de setiembre de 2008, encontramos que al referirse al

Art. 220-A CP nicamente se seala que: Hay programas que estn encriptados, que incluso se pueden

bajar del satlite o de Internet por aquel que desarrolla programas para romper esa seguridad puesta por el

titular de la propiedad intelectual.

2.3. La creacin de la Divisin de Investigacin de Delitos de Alta Tecnologa de la

Polica Nacional del Per

Durante los cinco aos siguientes a la incorporacin de los delitos informticos al Cdigo

Penal, la investigacin a nivel policial no se realiz por un ente especializado en materia

informtica sino que las pesquisas eran conducidas por el Ministerio Pblico en

coordinacin con Comisaras o Divisiones especializadas en otras materias: Estafas y otras

Defraudaciones contra el Patrimonio, Robos, etctera. Sin embargo, la Polica rpidamente

cay en cuenta que necesitaba crear una Divisin capacitada en la investigacin de estos

nuevos ilcitos.

Es as que mediante Resolucin Directoral No. 1695-2005-DIRGFN/EMG del 08 de

agosto de 2005, la Direccin General de la Polica Nacional del Per cre la Divisin de

Investigacin de Delitos de Alta Tecnologa DIVINDAT para que esta Unidad

especializada investigue la comisin de delitos informticos y aquellos casos en los que se

empleen medios informticos para la comisin de otros delitos (difusin de pornografa

infantil, fraudes electrnicos, hurtos de fondos, etctera). De acuerdo al artculo 2 de la

citada Resolucin, la DIVINDAT est conformada por tres departamentos y una de ellas, a

su vez, por cuatro secciones.

CUADRO 3

ORGANIGRAMA DE LA DIVISIN DE INVESTIGACIN DE DELITOS DE ALTA TECNOLOGA DE LA POLICA

NACIONAL DEL PER. ELABORACIN PROPIA.

La creacin de esta Unidad Policial ha permitido que se realicen un nmero signifcativo de

investigaciones especializadas a nivel nacional.

10

CUADRO 4

NMERO DE DELITOS REGISTRADOS POR LA DIVINDAT ENTRE EL 2006 Y EL 2013.

FUENTE: DIVISIN DE INVESTIGACIN DE DELITOS DE ALTA TECNOLOGA DE LA POLICA NACIONAL

DEL PER. ELABORACIN PROPIA.

Lamentablemente, existen problemas que impiden la obtencin de mejores resultados:

personal y logstica insufciente, infraestructura en malas condiciones as como falta de

31

capacitacin y actualizacin permanente para el personal. En este sentido, una reforma

ntegra para la persecucin de delitos cometidos a travs de las Nuevas Tecnologas debe

traer consigo mejoras sustanciales para la Unidad Especializada que tiene como labor la

investigacin de estos ilcitos.

32

III. ANLISIS DE LA LEY DE DELITOS INFORMTICOS (LEYES NO. 30096 Y 30171)

Entre agosto del 2011 y mediados del 2013, se presentaron ocho proyectos de ley que

trajeron consigo la promulgacin de la Ley No. 30096 del 22 de octubre de 2013 conocida

como Ley de Delitos Informticos (LDI). Es importante destacar que la ltima propuesta

33

recibida por el Congreso, remitida por el Poder Ejecutivo el 26 de julio de 2013 y rotulada

como Ley de represin de la Cibercriminalidad, es la que ms similitud guarda con la

referida Ley pese a que no alcanz a ser debatida ni dictaminada por ninguna Comisin del

Delito 2006 2007 2008 2009 2010 2011 2012 2013 TOTAL

Delitos

Informticos

77 73 128 125 161 184 147 85 980

Pornografa

Infantil

53 72 43 65 90 151 136 49 659

Hurtos de

Fondo

93 200 239 523 384 705 401 126 2671

Otros 53 58 53 223 299 468 184 242 1580

Total 276 403 463 936 934 1508 868 502 5890

11

En la pequea ofcina donde funciona la DIVINDAT antes operaba la OFICRI DIRINCRI.

31

En este sentido, no basta con exigir la creacin de protocolos de cooperacin operativa para que la Polica

32

Nacional coordine con el Ministerio Pblico, el Poder Judicial, el Pe-CERT, la ONGEI, los Organismos

Especializados de las Fuerzas Armadas y los operadores del sector privado pues se necesita que el principal

rgano a cargo de la investigacin se encuentre constantemente capacitado y cuente con recursos humanos

y logsticos que le permitan actuar efcaz y efcientemente.

Proyectos de Ley No. 00034/2011 del 11 de agosto de 2011, 00307 del 05 de octubre de 2011, 01136 del

33

17 de mayo de 2012, 01257 del 14 de junio de 2012, 02112 del 12 de abril de 2012, 02112 del 12 de

abril de 2013, 02398 del 21 de junio de 2013, 02482 del 17 de julio de 2013 y 02520 del 26 de julio de

2013.

Legislativo antes de ser discutido en el Pleno. Es ms, este Proyecto fue modifcado en

34

menos de seis horas y aprobado con un texto sustitorio que no fue puesto a debate a la

sociedad civil, lo que gener gran malestar y preocupacin a nivel nacional debido a que

35

la ambigedad de su redaccin pona en riesgo la libertad de expresin y de prensa.

Pocas semanas despus de la promulgacin de la LDI, se propusieron cinco nuevos

proyectos de ley que buscaban precisar la tipifcacin de los nuevos delitos al amparo del

Convenio de Budapest o Convenio sobre la Ciberdelincuencia: Proyecto de Ley No.

02991/2013 del 25 de noviembre de 2013 presentado por Juan Carlos Eguren

Neuenschwander, 02999/2013 del 27 de noviembre de 2013 presentado por Mauricio

Mulder Bedoya, 03017/2013 del 29 de noviembre de 2013 presentado por Alberto

Beingolea Delgado, 03048/2013 del 05 de diciembre de 2013 presentado por Jos Luna

Glvez y 03105/2013 del 18 de diciembre de 2013 presentado por Carmen Omonte

Durand. Estos proyectos trajeron consigo el Debate en la Comisin Permanente del 12 de

febrero de 2014, su exoneracin de la doble votacin y la promulgacin de la Ley No.

30171 del 10 de marzo de 2014.

Antes de comenzar a analizar la LDI es necesario tener presente la diferencia entre sistemas

y datos informticos pues son trminos empleados a lo largo de dicha norma. As, la

defnicin planteada por el Legislador peruano (Novena Disposicin Final y

Complementaria de la Ley) es idntica a la propuesta por el Convenio de Budapest (Art. 1):

a) Sistemas informticos. Todo dispositivo aislado o conjunto de dispositivos

interconectados o relacionados entre s, cuya funcin, o la de alguno de sus

elementos, sea el tratamiento automatizado de datos en ejecucin de un programa.

b) Datos informticos. Toda representacin de hechos, informacin o conceptos

expresados de cualquier forma que se preste a tratamiento informtico, incluidos los

programas diseados para que un sistema informtico ejecute una funcin.

En las lneas siguientes se comparar la tipifcacin prevista en cada uno de los captulos de

las dos Leyes con la regulacin prevista en el Convenio de Budapest. Asimismo, se

analizarn las diferentes normas con la fnalidad de realizar algunos comentarios y

propuestas de modifcacin.

12

MORACHIMO RODRGUEZ, Miguel. Deconstruyendo la Ley de Delitos Informticos. En: Gaceta

34

Constitucional. No. 71. Noviembre de 2013. p. 346. De acuerdo a este autor, tambin debe tenerse en

cuenta que habran existido presiones externas para su aprobacin ya que el otro antecedente directo de la

Ley de Delitos Informticos es la reunin de tcnicos de la Conferencia de Ministros de Justicia de

Iberoamrica (COMJIB), que se llev a cabo en Lima a fnes de junio () Se sabe que en la ltima

reunin de Lima se avanz sobre la redaccin de un convenio sobre la ciberdelincuencia para la regin,

que ha pasado a evaluacin y espera ser frmado por todos los pases antes de que termine el 2013. Ibd.

p. 347.

CISNEROS, Claudia. Presidente: No frme la Ley Beingolea. Publicado en La Repblica el 04 de

35

octubre de 2013. Ver: http://www.larepublica.pe/columnistas/de-centro-radical/presidente-no-frme-la-ley-

beingolea-04-10-2013. ltima consulta realizada el 02 de junio de 2014.

3.1. Delitos contra datos y sistemas informticos

La LDI derog los Arts. 207-A, 207-B y 207-C CP, reemplazando a los dos primeros por

los Delitos de Acceso Ilcito (Art. 2 LDI), Atentado a la integridad de datos

informticos (Art. 3 LDI) y Atentado a la integridad de sistemas informticos (Art. 4

LDI). Siguiendo los parmetros establecidos por el Convenio de Budapest, se puede afrmar

que el bien jurdico protegido por estos tipos penales es la confdencialidad, integridad y

disponibilidad de los datos y sistemas informticos.

36

Ley No. 30096 Ley No. 30171 Convenio de Budapest

Art. 2 LDI.- El que accede

sin autorizacin a todo o en

parte a un sistema

informtico, siempre que se

realice con vulneracin de

medidas de seguridad

establecidas para impedirlo,

ser reprimido con pena

privativa de libertad no

menor de uno ni mayor de

cuatro aos y con treinta a

noventa das-multa.

Ser reprimido con la

misma pena el que accede a

un sistema informtico

excediendo lo autorizado.

Art. 2 LDI.- El que

deliberada e

ilegtimamente accede a

todo o en parte de un

sistema informtico,

siempre que se realice con

vulneracin de medidas de

seguridad establecida para

impedirlo, ser reprimido

con pena privativa de

libertad no menor de uno ni

mayor de cuatro aos y con

treinta a noventa das-

multa.

Ser reprimido con la

misma pena el que accede a

un sistema informtico

excediendo lo autorizado.

Art. 2.- Cada Parte adoptar

las medidas legislativas y de

otro tipo que resulten

necesarias para tipificar como

delito en su derecho interno el

acceso deliberado e ilegtimo

a todo o parte de un sistema

informtico. Las Partes

podrn exigir que el delito se

cometa infringiendo medidas

de seguridad, con la intencin

de obtener datos informticos

u otra intencin delictiva, o en

relacin con un sistema

informtico conectado a otro

sistema informtico.

Art. 3 LDI.- Atentado a la

integridad de los datos

informticos. El que, a

travs de las tecnologas de

la informacin o de la

comunicacin, introduce,

borra, deteriora, altera,

suprime o hace inaccesibles

datos informticos, ser

reprimido con pena

privativa de libertad no

menor de tres ni mayor de

seis aos y con ochenta a

ciento veinte das-multa.

Art. 3 LDI.- El que

deliberada e

ilegtimamente daa,

introduce, borra, deteriora,

altera, suprime o hace

inaccesible datos

informticos, ser

reprimido con pena

privativa de libertad no

menor de tres ni mayor de

seis aos y con ochenta a

ciento veinte das-multa.

Art. 4.- 1. Cada Parte adoptar

las medidas legislativas y de

otro tipo que resulten

necesarias para tipificar como

delito en su derecho interno

todo acto deliberado e

ilegtimo que dae, borre,

deteriore, altere o suprima

datos informticos.

2. Las Partes podrn

reservarse el derecho a exigir

que los actos definidos en el

prrafo 1 comporten daos

graves.

13

En el mismo sentido, RUEDA MARTN, Mara ngeles. Cuestiones poltico criminales sobre las

36

conductas de hacking. En: Derecho Penal Contemporneo - Revista Internacional No. 28. Setiembre de

2009. p. 174.

CUADRO 5

CUADRO COMPARATIVO DE LOS DELITOS DE ACCESO ILCITO, ATENTADO A LA INTEGRIDAD DE DATOS

INFORMTICOS Y ATENTADO A LA INTEGRIDAD DE SISTEMAS INFORMTICOS. ELABORACIN PROPIA.

En los trminos en que el Delito de Acceso Ilcito ha sido tipifcado, podemos afrmar que

se sanciona el hacking blanco o mero intrusismo pues slo se requiere el acceso ilcito a travs

de la vulneracin de las medidas de seguridad para su confguracin. De este modo, por

ejemplo, si estudiantes de Ingeniera Informtica quieren poner en prctica sus

conocimientos y demostrar que pueden sobrepasar las medidas de seguridad de

determinadas empresas para estudiar sus puntos vulnerables, no lo podrn hacer (sin

autorizacin previa) pues estaran cometiendo un acto delictivo pese a que no persigan una

fnalidad ilcita adicional (lucrar con su actividad o causar algn tipo de perjuicio). Esta

modalidad delictiva es utilizada por otros ordenamientos como el de Portugal, Italia y

Suiza.

37

En primer lugar, tomando en consideracin los principios de fragmentariedad y de ultima

ratio del Derecho Penal, el Estado slo debe intervenir frente a actuaciones que comporten

una grave lesin de los bienes jurdicos protegidos y cuando las vas extra penales no sean lo

sufcientemente tiles para resarcir el dao ocasionado. Siguiendo estos parmetros, el

hacking blanco no debera ser castigado penalmente pues se podra acudir a la va civil para

solicitar el resarcimiento por el derecho vulnerado. Pese a ello, si nuestro Legislador persiste

en considerar que s es necesaria su tipifcacin penal debera de diferenciarla de aquel tipo

de hacking que persiguen otras fnalidades delictivas (como la obtencin de datos

informticos) y que reviste un grado de mayor lesividad pues sancionar con hasta 04 aos

de pena privativa de libertad todo tipo de hacking deviene en desproporcionado.

En segundo lugar, la Ley No. 30096 sancionaba el acceso ilegal (Art. 1 LDI) pero prevea

que el agente realizaba esta conducta, vulnerando las medidas de seguridad establecidas, sin

autorizacin o excediendo lo autorizado. De igual forma, se castigaba el atentado contra

los datos (Art. 2 LDI) y sistemas informticos (Art. 3 LDI) ocasionados a travs de las

tecnologas de la informacin o de la comunicacin. La Ley No. 30171 corrigi este error

pues los elementos del delito eran vagos e imprecisos, reemplazndolos por la expresin

deliberada e ilegtimamente (sugerida por el Convenio de Budapest). Sin embargo, he de

Art. 4 LDI.- El que, a travs

de la tecnologa de la

informacin o de la

comunicacin, inutiliza total

o parcialmente, un sistema

informtico, impide el

acceso a este, entorpece o

imposibilita su

funcionamiento o la

prestacin de sus servicios,

ser reprimido con pena

privativa de libertad no

menor de tres ni mayor de

seis aos y con ochenta a

ciento veinte das-multa.

Art. 4 LDI.- El que

deliberada e

ilegtimamente inutiliza,

total o parcialmente, un

sistema informtico, impide

el acceso a este, entorpece

o imposibilita su

funcionamiento o la

prestacin de sus servicios,

ser reprimido con pena

privativa de libertad no

menor de tres ni mayor de

seis aos y con ochenta a

ciento veinte das-multa.

Art. 5.- Cada Parte adoptar

las medidas legislativas y de

otro tipo que resulten

necesarias para tipificar como

delito en su derecho interno la

obstaculizacin grave,

deliberada e ilegtima del

funcionamiento de un sistema

informtico mediante la

introduccin, transmisin,

dao, borrado, deterioro,

alteracin o supresin de

daos informticos.

14

Vid. RUEDA MARTN, Mara ngela. Op. Cit. p. 162.

37

precisar que es innecesario emplear el trmino deliberadamente en la tipifcacin de estos

delitos pues el Art. 12 CP prev que las penas establecidas por la ley se aplican siempre al

agente de infraccin dolosa entindase, deliberada ya que los ilcitos culposos son

nicamente punibles en los casos expresamente previstos en la ley. Conviene anotar que el

trmino deliberadamente es empleado en el CP en otros casos como secuestro (Art. 152

CP), extorsin (Art. 200 CP), rehusamiento a prestar informacin econmica, industrial o

comercial (Art. 242 CP) y falsedad de informacin presentada por un emisor en el mercado

de valores (Art. 245 CP) pese a que dicho trmino no llega a exigir un elemento subjetivo

de relevancia trascendente.

En tercer lugar, al equiparar la pena prevista para las dos modalidades de acceso ilcito

regulacin que no fue recomendada por el Convenio de Budapest se trasgrede el principio

de proporcionalidad de las penas. En efecto, el Tribunal Constitucional ha reconocido que

toda pena debe guardar proporcin y correspondencia con el nivel de reprobabilidad

jurdica y social del acto sancionado, es decir debe sancionar el acto en tanta dimensin

como tan reprobable resulte el acto respecto a la persona responsable. As, el reproche es

distinto en estos dos escenarios pues en uno adems de no tenerse autorizacin, se vulnera

las medidas de seguridad del usuario mientras que en el segundo nicamente se excede la

autorizacin conseguida. Este punto se ve reforzado con el hecho que el acceso ilegal no es

penalmente relevante si el agente no ha vulnerado las medidas de seguridad establecidas

para impedirlo. No obstante, en este ltimo escenario, el agraviado podra acudir a vas

extra penales como la civil para solicitar el resarcimiento del derecho vulnerado.

Finalmente, podemos apreciar que la pena tambin es desproporcional respecto a otros

ilcitos similares previstos en nuestro ordenamiento. Por ejemplo, si comparamos el delito

bajo anlisis con el de violacin de domicilio o el de violacin de correspondencia podemos

apreciar que el primero puede recibir hasta 4 aos de pena privativa de libertad mientras

que los otros dos delitos slo hasta 2 aos.

De otro lado, el Art. 3 de la LDI tipifca el Delito de atentado a la integridad de datos

informticos en las modalidades sugeridas en el Convenio de Budapest. Sin embargo, se

aparta de este instrumento al incorporar los trminos introduce y hace inaccesible a la

redaccin del tipo penal. En efecto, al sancionarse otro tipo de conductas como daa,

borra, deteriora, altera o suprime que s fueron recomendadas por el Convenio la

incorporacin de las dos modalidades en comentario se convierten en intiles. En efecto,

cundo debera castigarse penalmente la introduccin de datos informticos? La

respuesta est vinculada a una carencia de la norma: cuando se produzcan daos graves.

Nuestra norma actual no lo prev por lo que no tiene sentido y, de hecho, atenta contra el

principio de lesividad del Derecho Penal, pues dicha modalidad per se no ocasiona dao

alguno. Asimismo, sostengo que el trmino hace inaccesible es intil por cuanto es una

consecuencia de la modalidad daa.

Por razones de poltica criminal, se puede diferenciar una conducta ilcita de otra. As, por

ejemplo, nuestro Cdigo Penal diferencia entre el delito de daos (Art. 205 CP) y el dao

como falta contra el patrimonio (Art. 444 CP). Esta diferencia es importante pues, entre

otras razones, en el primer caso el autor puede recibir hasta 3 aos de pena privativa de

libertad y en el segundo, slo 40 a 120 jornadas de prestacin de servicio comunitario. Esta

diferencia radica en el monto del dao ocasionado pues si supera una remuneracin

mnima vital (S/. 750.00 nuevos soles, al ao 2014) ser delito; de lo contrario, nicamente

15

ser una falta. Establezco esta diferencia pues la redaccin actual del Delito de atentado a la

integridad de datos informticos no diferencia la gravedad del dao causado pese a que fue

recomendado en el segundo prrafo del Art. 4 del Convenio de Budapest. De este modo,

una correcta tipifcacin debera precisar que ser un acto ilcito siempre y cuando ocasione

un dao grave.

38

Lo expuesto en el prrafo anterior, tambin nos permite comparar la sancin mxima

prevista para el delito de atentado contra la integridad de datos informticos (06 aos) con

la del delito de daos (03 aos). As, al no sancionarse nicamente los daos informticos

graves, de manera absurda, casos insignifcantes podran recibir una pena mayor que un

acto grave de daos.

Finalmente, la LDI tambin sanciona el Delito de atentado a la integridad de sistemas

informticos conocido tambin como sabotaje informtico. En este caso, debemos partir

39

comparando los Arts. 3 y 4 del Convenio de Budapest pues el primero sanciona el daar,

borrar, deteriorar, alterar o suprimir los datos informticos. En cambio, el segundo castiga la

obstaculizacin grave del funcionamiento de un sistema informtico cuando se produzca a

travs de las conductas descritas en el artculo anterior daar, borrar, deteriorar, alterar o

suprimir datos informticos- o a travs de la introduccin o transmisin de datos

informticos. La redaccin del Convenio es coherente; nuestra Legislacin, no. Sostengo

que es coherente porque en esta regulacin s tiene sentido las modalidades de introduccin

y transmisin pues son el medio para la obstaculizacin grave del sistema informacin. Si

bien una conducta podra originar la confguracin de ambos tipos delictivos, lo cierto es

que nos encontraramos frente a un concurso aparente de delitos pues el especial absorbe al

general.

Nuestra Legislacin es incoherente pues al no incorporar la segunda parte del Art. 4 del

Convenio referido al dao, borrado, deterioro, alteracin, supresin, introduccin o

transmisin de datos informticos, posibilita que cualquier acto material confgure el

delito de atentado a la integridad de sistemas informticos. En efecto, no se precisa que este

atentado debe ser producto de un acto ilcito informtico previo. As, si una persona impide

fsicamente que otra acceda a su sistema informtico, de acuerdo a nuestra Legislacin

vigente, se confgurara el delito de atentado a la integridad de sistemas informticos. De

igual forma, si entendemos que un sistema informtico requiere, cuando menos, de un

equipo fsico (hardware), el delito de atentado a la integridad de sistemas informticos se

confgurara si una persona destruye a golpes dicho equipo fsico pues inutilizara

parcialmente los datos informticos que el agraviado pudo subir l. Este tipo de

interpretacin, aun cuando parece absurda, es posible por la mala tcnica legislativa

empleada

y por los incipientes conocimientos en materia informtica que muchos

operadores jurdicos adolecen.

Para fnalizar esta seccin, debo recomendar que una eventual reforma tome en

consideracin las propuestas aqu plasmadas. De lo contrario, se podran criminalizar actos

de escasa relevancia y dejar impunes delitos graves por los defectos normativos expuestos.

16

En igual sentido: MORACHIMO RODRGUEZ, Miguel. Op. Cit. p. 348.

38

PALOMINO RAMREZ, Walter. El intrusismo y los otros delitos informticos regulados en la Ley No.

39

30096. En: Gaceta Penal y Procesal Penal. Tomo No. 56. p. 150.

3.2. Delitos informticos contra la indemnidad y libertad sexuales

La LDI tipifc el Child Grooming a travs de la creacin del Delito de Proposiciones a

nios, nias y adolescentes con fnes sexuales por medios tecnolgicos (Art. 5 LDI).

Como se desarrollar a continuacin, esta propuesta no es parte del Convenio de Budapest

ni existe consenso sobre la necesidad de contar con este tipo penal.

CUADRO 6

CUADRO COMPARATIVO DEL DELITO DE PROPOSICIONES A NIOS, NIAS Y ADOLESCENTES CON

FINES SEXUALES POR MEDIOS TECNOLGICOS Y SIN ELLOS. ELABORACIN PROPIA

La Ley No. 30096 cre el Delito de Proposiciones a nios, nias y adolescentes con

fnes sexuales por medios tecnolgicos, el cual no forma de las recomendaciones del

Convenio de Budapest pero s del Convenio del Consejo de Europa sobre la Proteccin de

Nios contra la Explotacin Sexual y el Abuso Sexual del 25 de octubre del 2007. Segn

esta norma, es un acto delictivo contactar a un menor de 14 aos para solicitar u obtener

material pornogrfco o para llevar a cabo actividades sexuales con l. La redaccin nos

permite afrmar que se sanciona el mero contacto, sin importar que se llegue a solicitar,

obtener el material pornogrfco o se lleven a cabo las actividades sexuales. De este modo,

nuestro Legislador ha adelantado la barrera de punibilidad de manera peligrosa pues ha

convertido el child grooming en un delito de peligro abstracto al no requerir un riesgo

inminente. En este sentido, recomiendo seguir los parmetros establecidos en el Art. 23 del

Convenio del Consejo de Europa pues sugiere:

Ley No. 30096 Ley No. 30171 Ley No. 30171

Art. 5 LDI.- El que, a travs

de las tecnologas de la

informacin o de la

comunicacin, contacta con

un menor de catorce aos

para solicitar u obtener de l

material pornogrfico, o

para llevar a cabo

actividades sexuales con l,

ser reprimido con pena

privativa de libertad no

menor cuatro ni mayor de

ocho aos e inhabilitacin

conforme a los numerales 1,

2 y 4 del artculo 36 del

Cdigo Penal.

Cuando la vctima tiene

entre catorce y menos de

dieciocho aos de edad y

medie engao, la pena ser

no menor de tres ni mayor

de seis aos e inhabilitacin

conforme a los numerales 1,

2 y 4 del artculo 36 del

Cdigo Penal.

Art. 5 LDI.- El que a travs

de internet u otro medio

anlogo contacta con un

menor de catorce aos para

solicitar u obtener de l

material pornogrfico, o

para llevar a cabo

actividades sexuales con l,

ser reprimido con una pena

privativa de libertad no

menor de cuatro ni mayor de

ocho aos e inhabilitacin

conforme a los numerales 1,

2 y 4 del artculo 36 del

Cdigo Penal.

Cuando la vctima tiene

entre catorce y menos de

dieciocho aos de edad y

medie engao, la pena ser

no menor de tres ni mayor

de seis aos e inhabilitacin

conforme a los numerales 1,

2 y 4 del artculo 36 del

Cdigo Penal.

Art. 183-B CP.- El que contacta

con un menor de catorce aos

para solicitar u obtener de l

material pornogrfico, o para

llevar a cabo actividades

sexuales con l, ser reprimido

con una pena privativa de

libertad no menor de cuatro ni

mayor de ocho aos e

inhabilitacin de conforme a los

numerales 1, 2 y 4 del artculo

36.

Cuando la vctima tiene entre

catorce y menos de dieciocho

de edad y medie engao, la

pena ser no menor de tres ni

mayor de seis aos e

inhabilitacin conforme a los

numerales 1, 2 y 4 del artculo

36.

17

Cada parte adoptar las medidas legislativas o de otro tipo que sean necesarias

para tipifcar como delito el hecho de que un adulto, mediante las tecnologas

de la informacin y la comunicacin, proponga un encuentro a un nio ()

con el propsito de obtener cualquier de los delitos tipifcados con arreglo al

apartado 1.a del artculo 18 o al apartado 1.a del artculo 20, cuando a dicha

proposicin le hayan seguido actos materiales conducentes a dicho encuentro.

40

Es decir, tipifca un delito de peligro concreto ya que dichos actos materiales s ponen en

riesgo bienes jurdicos de relevancia penal.

Una crtica que recibi este Delito es que si bien se sancionaba las proposiciones efectuadas

a travs de medios informticos, lo cierto es que si el agente no utilizaba estos medios y s

un conversacin fsica directa, por ejemplo, el hecho no era delictivo. La promulgacin de

la Ley No. 30171 super este impasse al crear el Delito de proposiciones a nios, nias y

adolescentes e incorporarlo al Cdigo Penal a travs del Art. 183-B. Sin embargo, la sancin

punitiva regulada es idntica al de proposiciones por medios tecnolgicos por lo que, hoy

en da, coexisten dos normas penales que regulan la misma conducta delictiva.

Un punto adicional que debo cuestionar est relacionado al elemento engao previsto en

el segundo prrafo del delito de proposiciones (ordinarias o a travs de medios

tecnolgicos). Despus de muchos aos de discusin, el Tribunal Constitucional declar

que los mayores de 14 y menores de 18 aos pueden mantener relaciones sexuales ya que les

asiste el derecho a la libertad sexual contrario a la indemnidad sexual que protege a los

menores de 14 aos. Siendo esto as, no cualquier engao debe ser castigado sino

41

nicamente aquel idneo para lograr el consentimiento de la vctima. De este modo,

informacin falsa relacionada a la edad, la condicin econmica, la orientacin sexual, el

aspecto fsico o promesas que no se cumplirn sern irrelevantes penalmente. En cambio, si

el autor suplanta virtualmente la identidad de la pareja de la vctima para obtener el acceso

ilcito, s ser susceptible del reproche punitivo.

42

Finalmente, al igual que en los delitos previamente analizados, encuentro que la pena

prevista es desproporcional en comparacin con otros ilcitos en los que se protege a

menores de edad. As, el delito de proposiciones con fnes sexuales que, como se ha

43

analizado, es de peligro abstracto pues, en principio, no afecta concretamente el bien

jurdico protegido prev una pena mxima mayor (08 aos) al delito de exposicin a

peligro o abandono de un menor de edad (04 aos) ilcito que es de peligro concreto pues

18

Vid. DAZ CORTEZ, Lina Mariola. El nuevo delito de contacto TIC preordenado a la actividad sexual

40

con menores en Espaa. En: Derecho Penal Contemporneo. Revista Internacional No. 38. Enero-Marzo

de 2012. pp. 5-43.

Sentencia del Tribunal Constitucional recada en el Expediente No. 00008-2012-PI/TC del 24 de enero

41

de 2013.

En similar opinin se pronuncia la Corte Suprema de la Repblica en el Recurso de Nulidad No.

42

1628-2004-Ica. En dicho pronunciamiento ejemplifca el Precedente Vinculante establecido en los

siguientes trminos: El agente engaa al sujeto pasivo sobre su identidad aprovechando su parecido fsico

con la pareja sentimental de la vctima. Si esta es afectada por el error y se relaciona sexualmente con el

agente, a quien cree su pareja sentimental, el tipo penal del artculo 175 del Cdigo Penal se habr

confgurado. Por el contrario, si el agente hace promesas al sujeto pasivo para que este acepte el acceso

carnal, y luego dichas promesas no se cumplen, no se dar el delito.

En el mismo sentido, MORACHIMO RODRGUEZ, Miguel. Op Cit. p. 350.

43

s se necesita una grave amenaza al bien jurdico y al delito de seduccin (05 aos) delito

de resultado pues se confgura cuando el agente mantiene relaciones sexuales con un menor

de edad mediante engao.

3.3. Delitos informticos contra la intimidad y el secreto de las comunicaciones

Si bien la Ley No. 30096 derog el Art. 204-D CP creado pocos meses antes e incorpor el

mismo ilcito bajo el nombre de Delito de Trfco ilegal de datos (Art. 6 LDI), lo cierto es

que la Ley No. 30171 lo volvi a derogar poco tiempo despus para incorporarlo

nuevamente al Cdigo Penal bajo el Art. 154-A. Bajo el mismo captulo, la actual LDI

sanciona tambin el Delito de Interceptacin de datos informticos (Art. 7 LDI)

Ley No. 30096 Ley No. 30171 Convenio de Budapest

Art. 6 LDI.- El que crea,

ingresa o utiliza

indebidamente una base de

datos sobre una persona

natural o jurdica,

identificada o identificable,

para comercializar, traficar,

vender, promover, favorecer

o facilitar informacin

relativa a cualquier mbito

de la esfera personal,

familiar o patrimonial,

laboral o financiera u otro

de naturaleza anloga,

creando o no perjuicio, ser

reprimido con pena privativa

de libertad no menor de tres

ni mayor de cinco aos.

Derog el Art. 6 LDI.

Art. 154-A CP.- El que

ilegtimamente comercializa

o vende informacin no

pblica relativa a cualquier

mbito de la esfera

personal, familiar,

patrimonial, laboral,

financiera u otro de

naturaleza anloga sobre

una persona natural, ser

reprimido con pena privativa

de libertad no menor de dos

ni mayor de cinco aos.

Si el agente comete el delito

como integrante de una

organizacin criminal, la

pena se incrementa hasta

en un tercio por encima del

mximo legal previsto en el

prrafo anterior.

No previsto

19

CUADRO 7

CUADRO COMPARATIVO DE LOS DELITOS DE TRFICO ILEGAL DE DATOS Y DE INTERCEPTACIN DE

DATOS INFORMTICOS. ELABORACIN PROPIA.

De la manera en la que el Delito de Trfco ilegal de datos (Art. 154-A CP) se encuentra

actualmente redactado, se puede afrmar que el bien jurdico protegido es la intimidad,

razn por la cual la Ley No. 30171 derog el Art. 6 de la LDI e incorpor este ilcito en el

Captulo referido a los delitos de violacin a la intimidad. Esta tcnica legislativa es correcta

pues s encuentra sustento sistemtico y es proporcional con relacin a la pena prevista para

el delito de violacin a la intimidad. As, quien comete esta conducta ser sancionado con

hasta 2 aos de pena privativa de libertad pero quien trafca o comercializa datos personales

puede recibir hasta 4 aos. Hay que agregar que, adems, el Delito de Trfco Ilegal de datos

se persigue de ofcio mientras que el resto de delitos previsto en dicho Captulo (violacin

Art. 7 LDI.- El que a travs

de las tecnologas de la

informacin o de la

comunicacin, intercepta

datos informticos en

transmisiones no pblicas,

dirigidas a un sistema

informtico, originadas en

un sistema informtico o

efectuadas dentro del

mismo, incluidas las

emisiones

electromagnticas

provenientes de un sistema

informtico que transporte

dichos datos informticos,

ser reprimido con pena

privativa de libertad no

menor de tres ni mayor de

seis aos.

La pena privativa de libertad

ser no menor de cinco ni

mayor de ocho aos cuando

el delito recaiga sobre

informacin clasificada

como secreta, reservada o

confidencial de conformidad

con las normas de la

materia.

La pena privativa de libertad

ser no menor de ocho ni

mayor de diez aos cuando

el delito comprometa la

defensa, la seguridad o la

soberana nacionales.

Art. 7 LDI.- El que

deliberada e ilegtimamente

intercepta datos

informticos en

transmisiones no pblicas,

dirigidos a un sistema

informtico, originados en

un sistema informtico o

efectuado dentro del mismo,

incluidas las emisiones

electromagnticas

provenientes de un sistema

informtico que transporte

dichos datos informticos,

ser reprimido con pena

privativa de libertad no

menor de tres ni mayor de

seis aos.

La pena privativa de libertad

ser no menor de cinco ni

mayor de ocho aos cuando

el delito recaiga sobre

informacin clasificada

como secreta, reservada o

confidencial de conformidad

con la Ley 27806, Ley de

Transparencia y Acceso a la

Informacin Pblica.

La pena privativa de libertad

ser no menor de ocho ni

mayor de diez aos cuando

el delito comprometa la

defensa, seguridad o

soberana nacionales.

Si el agente comete el delito

como integrante de una

organizacin criminal, la

pena se incrementa hasta

en un tercio por encima del

mximo legal previsto en los

supuestos anteriores.

Art. 3.- Cada Parte adoptar las

medidas legislativas y de otro

tipo que resulten necesarias

para tipificar como delito en su

derecho interno la

interceptacin deliberada e

ilegtima por medios tcnicos de

datos informticos en

transmisiones no pblicas

dirigidas a un sistema

informtico, originadas en un

sistema informtico o

efectuadas dentro del mismo,

incluidas las emisiones

electromagnticas provenientes

de un sistema informtico que

transporte dichos actos

informativos. Las Partes podrn

exigir que el delito se cometa

con intencin delictiva o en

relacin con un sistema

informtico conectado a otros

sistemas.

20

de la intimidad, revelacin de la intimidad personal y familiar y uso indebido de archivos

computarizados) se impulsan por accin privada (querella). Esta diferencia trae consigo el

siguiente problema: Qu sucedera si el agraviado de quien el agente est comercializando

la informacin privada considera que su intimidad no ha sido vulnerada o no le interesa su

persecucin? Aqu, procesalmente, existe un problema pues si consideramos que se ha

violado su intimidad al amparo del Art. 154 CP, el agraviado tiene el derecho de querellar o

no al agresor. Si esto es as, y decide no hacerlo, por qu el Estado se irroga la facultad de

perseguir pblicamente el delito posterior, es decir, la comercializacin de su informacin?

De otro lado, respecto al Delito de Interceptacin de datos informticos, se aprecia que

al precisarse que se castigan las interceptaciones deliberadas e ilegitimas no previsto

inicialmente en la LDI-, la tipifcacin del primer prrafo es acorde al Convenio de

Budapest. Asimismo, las penas previstas por este delito son similares a las del Delito de

interferencia telefnica (Art. 162 CP) por lo que supera las crticas al principio de

proporcionalidad de las penas que hemos venido realizando.

El problema que percibo se encuentra relacionada a las agravantes previstas en los prrafos

subsiguientes. En el primero, como resalta Morachimo , sern fueros extrapenales los que

44

debern decidir si la informacin clasifcada a la que se accedi tiene o no inters pblico

que la haga merecedora de publicidad. En estos casos, de no derogarse este extremo de la

norma, los imputados deberan deducir una cuestin prejudicial a fn que un juez

45

constitucional dictamine sobre la naturaleza de la informacin a la que accedi. Esto

garantizar que el sistema penal no castigue actos que otras vas podran declarar lcitos.

Finalmente, el tercer prrafo prev que cuando el delito comprometa la defensa, seguridad

o soberana nacionales nos encontraremos frente a un ilcito agravado que podr ser

46

castigado con hasta 10 aos de pena privativa de libertad. Al igual que en el caso anterior,

esta agravante tampoco fue recomendada por el Convenio de Budapest. Ahora bien, al

analizar la expresin compromete podemos afrmar que nuestro Cdigo Penal la emplea

nicamente al desarrollar una de las modalidades del proxenetismo: el que compromete a

una persona para entregarla a otro con el objeto de tener acceso carnal. As, no existe un

ilcito de naturaleza anloga con el cual podamos comparar los artculos incorporados por la

LDI. Por ello, deberemos de entender el verbo comprometer como exponer o poner en

riesgo a alguien o algo en una accin o caso aventurado. Si esto es as, para que se sancione

esta modalidad se requerir la acreditacin de un peligro concreto no abstracto contra la

defensa, seguridad o soberana estatal; lo que es innecesario al ya existir un delito que

sanciona este tipo de actuaciones: el delito de espionaje (Art. 331 CP). En consecuencia,

considero que estas dos agravantes deberan ser suprimidas pues desnaturalizan los alcances

del delito bajo anlisis.

21

MORACHIMO, Miguel. Op. Cit. p. 350.

44

Art. 5 CPP.- 1. La cuestin prejudicial procede cuando el Fiscal decide continuar con la Investigacin

45

Preparatoria, pese a que fuere necesaria en va extra - penal una declaracin vinculada al carcter delictuoso

del hecho incriminado.

2. Si se declara fundada, la Investigacin Preparatoria se suspende hasta que en la otra va recaiga

resolucin frme. Esta decisin benefcia a todos los imputados que se encuentren en igual situacin

jurdica y que no la hubieren deducido.

4. De lo resuelto en la va extra - penal depende la prosecucin o el sobreseimiento defnitivo de la causa.

La LDI tambin incorpora esta agravante en el delito de interferencia telefnica.

46

3.4. Delitos informticos contra el patrimonio

El delito de Fraude informtico fue incorporado por el Art. 8 LDI y modifcado poco

tiempo despus para que guarde relacin con los trminos empleados por el Convenio de

Budapest. En esta ocasin la crtica tambin viene dada por reconocer que los trminos en

que el delito est planteado posibilitan el inicio de una investigacin y sancin frente a

hechos que si bien pueden producir un dao en su contra, este no es signifcativo.

CUADRO 8

CUADRO COMPARATIVO DEL DELITO DE FRAUDE INFORMTICO. ELABORACIN PROPIA.

3.5. Delitos informticos contra la fe pblica

Frente a cualquier tipo de falsedad que no encuentra tipifcacin especfca en nuestro

ordenamiento, se acude al delito de falsedad genrica (Art. 438 CP) para evitar que un

47

acto de esta naturaleza quede impune. De hecho, los delitos informticos cometidos

Ley No. 30096 Ley No. 30171 Convenio de Budapest

Art. 8 LDI.- El que, a travs

de las tecnologas de la

informacin o de la

comunicacin, procura para

s o para otro un provecho

ilcito en perjuicio de tercero

mediante el diseo,

introduccin, alteracin,

borrado, supresin,

clonacin de datos

informticos o cualquier

interferencia o manipulacin

en el funcionamiento de un

sistema informtico, ser

reprimido con una pena

privativa de libertad no

menor de tres ni mayor de

ocho aos y con sesenta a

ciento veinte das multa.

La pena ser privativa de

libertad no menor de cinco

ni mayor de diez aos y de

ochenta a ciento cuarenta

das multa cuando se afecte

el patrimonio del Estado

destinado a fines

asistenciales o a programas

de apoyo social.

Art. 8 LDI.- El que

deliberada e ilegtimamente

procura para s o para otro

un provecho ilcito en

perjuicio de tercero

mediante el diseo,

introduccin, alteracin,

borrado, supresin,

clonacin de datos

informticos o cualquier

interferencia o manipulacin

en el funcionamiento de un

sistema informtico, ser

reprimido con una pena

privativa de libertad no

menor de tres ni mayor de

ocho aos y con sesenta a

ciento veinte das multa.

La pena ser privativa de

libertad no menor de cinco

ni mayor de diez aos y de

ochenta a ciento cuarenta

das multa cuando se afecte

el patrimonio del Estado

destinado a fines

asistenciales o a programas

de apoyo social.

Art. 8.- Las Partes adoptarn

las medidas legislativas o de

otro tipo que resulten

necesarias para tipificar como

delito en su derecho interno los

actos deliberados e ilegtimos

que causen perjuicio

patrimonial a otra persona

mediante:

a. la introduccin, alteracin,

borrado o supresin de datos

informticos;

b. cualquier interferencia en el

funcionamiento de un sistema

informtico, con la intencin,

dolosa o delictiva, de obtener de

forma ilegtima un beneficio

econmico para uno mismo o

para otra persona.

22

Art. 438 CP.- El que de cualquier otro modo que no est especifcado en los Captulos precedentes,

47

comete falsedad simulando, suponiendo, alterando la verdad intencionalmente y con perjuicio de terceros,

por palabras, hechos o usurpando nombre, calidad o empleo que no le corresponde, suponiendo viva a

una persona fallecida o que no ha existido o viceversa, ser reprimido con pena privativa de libertad no

menor de dos ni mayor de cuatro aos.

contra la fe pblica han venido siendo tratados como delitos de falsedad genrica. Sin

embargo, para evitar la sobre criminalizacin, recomiendo que la lectura que se realice de

este tipo penal se efecte al amparo de los derechos y garantas que como ciudadanos nos

asiste. De otro lado, esta norma innecesariamente prev que el dao originado con esta

actuacin tambin puede ser moral adems de la patrimonial, razn por la cual este

extremo debera derogarse ya que el Derecho Penal no puede salvaguardar la moralidad

como uno de los bienes jurdicos concretos que protege al ser un concepto ambiguo. En tal

sentido, se hubiese preferido que el Art. 9 LDI sancione este tipo de ilcitos siempre y

cuando ocasionen algn perjuicio y no que lo reduzca al patrimonial y al moral.

CUADRO 9

CUADRO COMPARATIVO DEL DELITO DE SUPLANTACIN DE IDENTIDAD. ELABORACIN PROPIA.

A modo de sntesis, en primer lugar, debo indicar que en este artculo he expuesto

brevemente el desarrollo normativo que trajo consigo la creacin de los delitos informticos

hacia el ao 2000 y, durante la dcada siguiente, la incorporacin o modifcacin de delitos

en los que se empleaban Nuevas Tecnologas para su comisin. Si bien nuestro Legislador se

preocup por penalizar este tipo de conductas y ciertas instituciones como la Polica

Nacional han intentado luchar contra el cibercrimen a travs de la especializacin de sus

divisiones, lo cierto es que muchas instituciones como el Ministerio Pblico y el Poder

Judicial han quedado rezagadas por lo que tambin deberan modernizarse y especializar a

sus operadores jurdicos pues las tcnicas que se requieren para la investigacin y

persecucin de este tipo de ilcitos no es igual a la de los delitos tradicionales. Algunos

pases como Paraguay y Argentina ya lo han entendido y han creado Fiscalas Especializadas

en Delitos Informticos.

En segundo lugar, el incremento desmesurado de los delitos informticos y los cometidos

con las Nuevas Tecnologas en esta poca obliga al Estado a adoptar un marco punitivo

severo pero que respete los lineamientos constitucionales que nutren el Derecho Penal. As,

se debe mejorar la redaccin de los actuales tipos penales previstos en la Ley de Delitos

Informticos para no seguir usando expresiones ambiguas que permitan castigar el ejercicio

regular de nuestros derechos civiles. Se debe respetar el principio de lesividad y de ultima

Ley No. 30096 Ley No. 30171 Convenio de Budapest

Art. 9 LDI.- El que, mediante las

tecnologas de la informacin o

de la comunicacin, suplanta la

identidad de una persona

natural o jurdica, siempre que

de dicha conducta resulte algn

perjuicio material o moral, ser

reprimido con pena privativa de

libertad no menor de tres ni

mayor de cinco aos.

No hubo

modificacin

Art. 7.- Cada Parte adoptar las

medidas legislativas y de otro tipo que

resulten necesarias para tipificar como

delito en su derecho interno la

introduccin, alteracin, borrado o