Академический Документы

Профессиональный Документы

Культура Документы

04-Introducción A La Programación de Virus en ASM

Загружено:

fabioeИсходное описание:

Оригинальное название

Авторское право

Доступные форматы

Поделиться этим документом

Поделиться или встроить документ

Этот документ был вам полезен?

Это неприемлемый материал?

Пожаловаться на этот документАвторское право:

Доступные форматы

04-Introducción A La Programación de Virus en ASM

Загружено:

fabioeАвторское право:

Доступные форматы

Introduccin a la programacin de virus en ASM zeroPad

captulo 4

Captulo 4

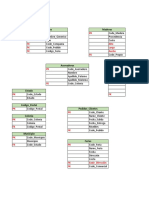

Formato de archivos PE (ejecutables portables)

Bien, ahora vamos a ver un tema que para el que no lo conoce se puede hacer un poco

pesado, pero es bsico para poder desarrollar un virus.

La idea es no profundizar demasiado, sino darle un vistazo a lo que nosotros vamos a

necesitar para nuestro desarrollo y dejarles algunas referencias a muy buenos

documentos que lo tratan en profundidad.

Bien, veamos primero que es esto de ejecutable portable, el PE es un formato de

archivos ejecutables, OCXs, DLLs, etc. usados en versiones de Windows de 32 bits y

tambin en las nuevas de 64 bits. Lo de portable se refiere a que son archivos

compatibles para todos los sistemas operativos Windows de 32 bits, y ahora por

extensin a los de 64 bits.

Este formato en realidad no es una idea propia de Windows, sino que es una versin

modificada del formato COFF utilizado en Unix.

Bsicamente se trata de estructuras de datos que encapsulan la informacin necesaria

para que el loader del SO pueda manejar y ejecutar el cdigo. Dentro de este formato se

incluyen la carga de DLLs necesarias (como vimos anteriormente con kernel32.dll por

ejemplo), exportacin de funciones, recursos necesarios para el funcionamiento del

programa, etc.

Empecemos a ver de que va esto, bsicamente a un archivo con formato PE en formato

PE lo podemos dividir en:

zeroPad2000@gmail.com

pg 1

Introduccin a la programacin de virus en ASM zeroPad

captulo 4

Cabecera DOS

Es el antiguo encabezado de los .exe del DOS (16 bits) a los que se le agreg

informacin para poder utilizarlos en 32 bits.

Veamos como est compuesta:

0000

Word

e_magic

'MZ'

0002

Word

e_cblp

0004

Word

e_cp

0006

Word

e_crlc

Nmero de entradas de la tabla de relocalizaciones

0008

Word

e_cparhdr

Tamao del encabezado en pargrafos (16 bytes)

000A

Word

e_minalloc

000C

Word

e_maxalloc

000E

Word

e_ss

SS (Stack Segment) relativo al inicio del ejecutable

0010

Word

e_sp

SP (Stack Pointer) inicial

0012

Word

e_csum

Checksum o 0. Valor de verificacin del ejecutable

0014

Word

e_ip

0016

Word

e_cs

0018

Word

e_lfarlc

IP relativo al inicio del ejecutable

CS del ejecutable (CS:IP Entry point = Punto de

entrada)

Desplazamiento (offset) de la tabla de

relocalizacin

001A

Word

e_ovno

Nmero de traslape (0 = programa principal)

001C

4Word

e_res

Tabla de relocalizacin con un nmero variable de

reubicacin de elementos.

0024

Word

e_oemid

Identificador OEM

0026

Word

e_oeminfo

Informacin OEM

0028

10Word

e_res2

Reservado

003C

Dword

e_lfanew

Desplazamiento del nuevo encabezado EXE desde

el inicio del archivo o 0 si es un archivo MZ EXE

Nmero de bytes en la ltima pgina o bloque de

512 bytes del ejecutable

Nmero de todas las pginas de 512 bytes en el

ejecutable (incluyendo la ltima)

Tamao mnimo de los pargrafos de memoria

localizada por encima del final del programa ya

cargado en RAM

Tamao mximo de los pargrafos de memoria

localizada por encima del final del programa ya

cargado en RAM

En esta tabla vemos: el desplazamiento del campo desde el inicio de la cabecera (en

hexadecimal), el tamao, el nombre y una breve descripcin del mismo.

Bsicamente esta cabecera sirve para mostrar un mensaje del tipo Este programa no

corre en modo DOS si lo ejecutamos en ese entorno y adems nos da el

desplazamiento de la prxima cabecera (campo e_lfanew, desplazamiento 03Ch).

Abramos en Ollydbg el archivo que hicimos en el captulo 2 y vayamos a Show Memory

window (M):

zeroPad2000@gmail.com

pg 2

Introduccin a la programacin de virus en ASM zeroPad

captulo 4

Veremos la memoria ocupada por nuestro programa, ahora hagamos doble clic donde

dice PE header:

Y ah veremos esta estructura que nombramos anteriormente.

Estas 4 columnas indican lo siguiente:

primera: direccin de memoria

segunda: bytes almacenados (recordemos que se guardan en orden inverso)

tercera: tipo de dato y valor, por ej. DW 0090, lo que indica que es un double

word con valor 090h

cuarta: referencia del campo con su valor, y en algunos casos se indica

tambin el valor en decimal entre parntesis, ej: DOS_PartPag = 90 (144.)

Bien, esta cabecera empieza con dos bytes (MZ) que indica que es un archivo

ejecutable, esto es en honor a Mark Zbikowski, un programador de Microsoft diseador

del formato de los ejecutables DOS.

Es importante que hagamos una aclaracin, cuando hablemos de direcciones en realidad

haremos referencia a direcciones virtuales relativas (RVA: Relative virtual address).

Cuando un archivo es cargado en memoria (por nosotros o por el loader del SO), este se

posiciona a partir de una determinada direccin de memoria, y el resto de las

direcciones se referencian en relacin a esa, a esta direccin se la denomina direccin

base.

Por ejemplo nuestro archivo ha sido cargado a partir de la direccin 400000h, esto lo

podemos ver si subimos en esta ventana hasta el inicio de la misma:

Entonces, si queremos buscar la direccin de la cabecera PE que est en el

desplazamiento 03Ch, en realidad la vamos a encontrar en 40003Ch, o sea:

Direccin real = Base en memoria + RVA

zeroPad2000@gmail.com

pg 3

Introduccin a la programacin de virus en ASM zeroPad

captulo 4

Direccin real = 400000h + 03Ch = 40003Ch

Bajemos ahora hasta ese desplazamiento:

Vemos que el Olly lo reconoce como el desplazamiento (offset) a la prxima cabecera, y

tiene el valor 0Bh, entonces (como es una RVA), la direccin real ser 4000B0h.

Si vamos ah nos encontramos con la prxima cabecera: la cabecera PE.

Cabecera PE

Esta es la primer cabecera que encontramos en 32 bits, la cual tiene un tamao de 18h

bytes. Veamos los campos que contiene:

0000

DWord

PE Signature

Tipo de ejecutable (PE, NE, LE, etc.)

0004

Word

Machine

Tipo de CPU

0006

Word

NumberOfSections

Nmero de secciones en la tabla de secciones

0008

Dword

TimeDateStamp

Fecha

000C

Dword

PointerToSymbolTable

Puntero a la tabla de smbolos

0010

Dword

NumberOfSymbols

Nmeros de smbolos

0014

Word

SizeOfOptionalHeader

Tamao del encabezado opcional

0016

Word

Characteristics

Caractersticas: 0 - Imagen del Programa

2EXE

200 - Direccin fijada

2000 - Librera

Sigmoslo tambin en Olly:

Veamos los campos ms importantes:

PE Signature: identifica el tipo de ejecutable, si es PE (W32), NE (W16), etc.

NumberOfSections: importante, indica la cantidad de secciones que tiene el archivo,

en este caso son 3 (.text, .rdata y .data)

TimeDateStamp: indica la fecha de creacin del archivo, expresado como la cantidad

de segundos desde la hora 00:00 del primero de enero de 1970

SizeOfOptionalHeader: indica el tamao de la prxima cabecera (Optional Header ),

ya que la misma no tiene un tamao fijo

zeroPad2000@gmail.com

pg 4

Introduccin a la programacin de virus en ASM zeroPad

captulo 4

Characteristics: es un flag que da cierta informacin acerca del archivo

Cabecera PE opcional

Este encabezado se llama opcional, pero en realidad solo es opcional para algunos

archivos como los archivos objetos, para el resto de los ejecutables tiene informacin

muy importante, veamos:

0000

Word

Magic

Nmero mgico

0002

Word

LinkerVersion

Versin del enlazador (LINKER)

0004

Dword

SizeOfCode

Tamao de la seccin de cdigo

0008

Dword

SizeOfInitializedData

Tamao de la seccin de datos inicializados

000C

Dword

SizeOfUninitializedData

Tamao de la seccin de datos no inicializados

0010

Dword

AddressOfEntryPoint

RVA del Entry point

0014

Dword

BaseOfCode

Base de la seccin de cdigo

0018

Dword

BaseOfData

000C

Dword

0020

Dword

0024

Dword

0028

Dword

OperatingSystemVersion

Base de la seccin de datos

Base de la Imagen - inicio de la imagen en la

memoria virtual

Alineamiento de las secciones (potencia de 2

512-256M)

Alineamiento del archivo (potencia de 2 51264k)

Versin requerida de sistema operativo

002C

Dword

ImageVersion

Versin de la imagen

Dword

SubsystemVersion

Versin del subsistema

0034

Dword

Reserved1

0038

Dword

003C

Dword

SizeOfHeaders

Versin del W32

Tamao de la imagen: espacio reservado en

memoria para el archivo.

Tamao del encabezado

0040

Dword

CheckSum

0044

Word

0046

Word

0048

Dword

004C

Dword

SizeOfStackCommit

0050

Dword

SizeOfHeapReserve

0030

0054

Dword

0058

Dword

005C

Dword

ImageBase

SectionAlignment

FileAlignment

SizeOfImage

Subsystem

DllCharacteristics

SizeOfStackReserve

SizeOfHeapCommit

LoaderFlags

NumberOfRvaAndSizes

Suma de chequeo del archivo

Subsistema: 0 - Desconocido

1 - Nativo

2 - Win GUI

3 - Carcter Win

Caractersticas del DLL

Tamao de la memoria reservada para la pila

(stack)

Memoria comprometida para la pila

Memoria reservada para el montculo (heap)

Memoria comprometida para el montculo

(heap)

Flags de carga

Nmero de RVAs y tamaos (entradas en el

directorio de datos)

En Ollydbg la encontramos a continuacin de la cabecera anterior:

zeroPad2000@gmail.com

pg 5

Introduccin a la programacin de virus en ASM zeroPad

captulo 4

Veamos los campos ms importantes:

Magic: determina si es un archivo ejecutable PE32 (010Bh), PE32+ (020h), etc.

SizeOfCode: indica el tamao de la seccin de cdigo, o la suma de todas las

secciones de cdigo si hay ms de una. Este valor est alineado, ya veremos esto de

los alineamientos con mas detalle

SizeOfInitializedData: el tamao de la seccin de datos inicializados

SizeOfUninitializedData: el tamao de la seccin que contiene datos no inicializados

AddressOfEntryPoint: muy importante, es una RVA que indica la direccin a partir de

la cual comenzar la ejecucin del programa, si a la misma le sumamos la direccin a

partir de la cual ser cargado el programa en memoria (campo ImageBase)

obtenemos el punto de entrada de nuestro programa. Si recordamos cuando

cargamos el programa en Olly, el mismo nos deja parado ah:

BaseOfCode: RVA a partir de la cual se cargar en memoria la seccin de cdigo

BaseOfData: RVA a partir de la cual encontraremos en memoria la seccin de datos

ImageBase: importantsimo, a partir de esta direccin se cargar el programa en

memoria, el resto de las direcciones se expresan en relacin a esta. Por defecto para

Windows NT, Windows 2000, Windows XP, Windows 95, Windows 98 y Windows Me

es 400000h

SectionAlignment: valor que indica el alineamiento de las secciones cuando son

cargadas en memoria (valor hacia el cual se redondear). El valor por defecto es el

tamao de pgina para la arquitectura del SO, en este caso es 1000h (4096d)

zeroPad2000@gmail.com

pg 6

Introduccin a la programacin de virus en ASM zeroPad

captulo 4

FileAlignment: indica el alineamiento utilizado para redondear los datos grabados en

el disco (no en memoria). Si el tamao de los datos es menor, el linker lo rellena con

ceros (zeropad ). En este caso es 200h (512d)

SizeOfImage: indica el tamao (en bytes) de la imagen del archivo en memoria,

incluyendo las cabeceras. Debe ser mltiplo de SectionAlignment

SizeOfHeaders: indica el tamao de las cabeceras mas las tablas de secciones, debe

ser mltiplo de FileAlignment

CheckSum: suma de comprobacin del archivo

Subsystem: indica el subsistema requerido para ejecutar el archivo

NumberOfRvaAndSizes: indica el nmero entradas en el directorio de datos, ya que la

cantidad de estas es variable. En este caso tenemos 10h (16d).

Las entradas del directorio estn compuestas por un par de valores: una RVA a partir

de la cual comienza (address) ms el tamao de la misma (size). En Olly lo podemos

ver como pares de valores de tamao double word:

Tablas de secciones

Luego de la cabecera PE opcional encontramos el detalle de las secciones que componen

nuestro programa, a esto se lo denomina tabla de secciones. Esta tabla est compuesta

por entradas, las cuales se encuentran una a continuacin de la otra y cada una ocupa

28h bytes. Estas entradas contienen el detalle de cada seccin.

Recordemos que en la cabecera PE tenamos un campo que indicaba la cantidad de

secciones de nuestro programa (NumberOfSections), o sea que teniendo en cuenta este

dato podemos realizar un programa que vaya leyendo cada 28h bytes y as ir obteniendo

el detalle de todas las secciones de nuestro programa (esto lo haremos luego en nuestro

virus).

Cada entrada de esta tabla est compuesta por los siguientes campos:

0000

8Bytes

Name

El nombre de la seccin, contenido en un espacio

de 8 bytes

0008

Dword

VirtualSize

Tamao virtual de la seccin

000C

Dword

VirtualAddress

RVA de la seccin

0010

Dword

SizeOfRawData

Tamao de la seccin en el disco tras ser

zeroPad2000@gmail.com

pg 7

Introduccin a la programacin de virus en ASM zeroPad

captulo 4

redondeada por el alignment

0014

Dword

PointerToRawData

Offset de la seccin en el fichero en disco (si es

cero, no existe y es creada cuando se ejecuta)

0018

Dword

PointerToRelocations

Puntero para relocalizaciones

001C

Dword

PointerToLinenumbers

Relacin entre nmeros de lnea y cdigo (para

debug)

0020

Word

NumberOfRelocations

Nmero de reubicaciones

0022

Word

NumberOfLinenumbers

Numero de lneas (relacionado con 01Ch)

0024

Dword

Characteristics

Caractersticas de la seccin

Veamos esto en Ollydbg:

Ac vemos bien diferenciadas las tres secciones que componen nuestro programa: .text,

.rdata y .data.

Antes de ver los campos de esta estructura hagamos una aclaracin, siempre que

digamos virtual nos estaremos refiriendo a memoria y siempre que digamos raw nos

referiremos a la informacin en el disco, esto sirve para diferenciar lo que referencia al

programa esttico en disco y su imagen en memoria cuando es cargado por el loader

para su ejecucin.

Otra cosa, los campos que veremos ahora tienen un significado muy distinto si nos

referimos a ejecutables o a archivos objetos, como a nosotros nos interesa el primer

caso haremos referencia a los campos desde esa visin.

Ahora si, veamos los campos ms importantes:

zeroPad2000@gmail.com

pg 8

Introduccin a la programacin de virus en ASM zeroPad

captulo 4

Name: indica el nombre de la seccin, con un tamao mximo de 8 bytes (no

necesariamente debe comenzar con un punto como en este caso ni en todos los

programas se llaman igual)

VirtualSize: tamao total de la seccin cuando esta es cargada en memoria, si este

valor es mayor que el campo SizeOfRawData (tamao en disco), el resto se rellena

con ceros (zeropad)

VirtualAddress: RVA a partir de la cual ser cargada esta seccin en memoria

SizeOfRawData: indica el tamao de esta seccin en disco, debe ser mltiplo de

FileAlignment (campo de la PE opcional). Si la seccin contiene solo datos no

inicializados, este campo ser cero ya que no ocupan lugar en disco, solo en memoria

cuando el programa es cargado

PointerToRawData: indica el comienzo de esta seccin en el archivo de disco, y

tambin debe ser mltiplo de FileAlignment. Al igual que el campo anterior, si la

seccin solamente contiene datos no inicializados este campo ser cero

Characteristics: indica las caractersticas de la seccin de acuerdo a la siguiente

tabla:

00000020

Contiene cdigo ejecutable

00000040

Datos inicializados

00000080

Datos no inicializados

04000000

Seccin no cacheable

08000000

Seccin no paginable

10000000

Seccin compartida en memoria

20000000

Ejecutable

40000000

Se puede leer

80000000

Se puede escribir en la seccin

Estos valores se pueden combinar para darle a la seccin varias caractersticas

simplemente sumndolos, veamos un ejemplo:

Esta seccin tiene como caractersticas el valor C0000040 y al lado vemos que el Ollydbg

nos indica que contiene datos inicializados, y es de lectura y escritura, entonces

sumemos estas 3 caractersticas de acuerdo a la tabla anterior y veamos que obtenemos

ese valor:

00000040

40000000

80000000

Datos inicializados

Se puede leer

Se puede escribir en la seccin

-------------

zeroPad2000@gmail.com

pg 9

Introduccin a la programacin de virus en ASM zeroPad

C0000040

captulo 4

(Valor que muestra el Ollydbg)

Es muy importante que nos quede bien clara la diferencia entre los datos que componen

el archivo en disco de su imagen en memoria, ya que es fundamental para cuando

veamos como el virus realiza una infeccin.

Veamos un pequeo ejemplo. Lo que vamos a hacer es ubicar la seccin .data en

memoria y en disco, para eso tenemos que tener en cuenta dos campos: VirtualAddress

(indica su posicin en memoria) y PointerToRawData (indica su posicin en el disco).

Veamos cuanto valen esos campos para esta seccin:

VirtualAddress: 3000h

PointerToRawData: 800h

Veamos primero en memoria en el Ollydbg, para eso presionemos sobre Show memory

window (M):

Y vemos en la posicin 403000 que realmente ah empieza esta seccin (.data):

Hagamos doble click sobre la misma para ver su contenido, para luego comparar los

datos con lo que veremos en el archivo de disco:

Ahora para ver los datos en disco vamos a usar un sencillo editor hexadecimal, que se

llama HEdit, tambin puede ser cualquier otro. No requiere instalacin, as que

simplemente lo ejecutamos y listo.

Abramos el programa y vayamos a File > Open...

Busquemos y abramos el mismo programa que tenemos cargado en el Olly.

Vemos que empieza con los caracteres MZ que indican el inicio de la cabecera DOS, as

podramos recorrer el resto de los campos e ir comparando con lo que vemos en el

Ollydbg.

zeroPad2000@gmail.com

pg 10

Introduccin a la programacin de virus en ASM zeroPad

captulo 4

Lo que vamos a hacer ahora es ubicar la seccin .data en este archivo, para eso tengo

que ir a la direccin indicada por PointerToRawData, o sea 800h. Para hacer esto

presiono Ctrl-G y coloco la direccin, ojo que para poner nmeros en hexa en este

programa les debo anteponer 0x, o sea que debo ingresar 0x800, y luego le damos OK.

Y vemos que coincide con los datos que tenemos cargados en memoria:

Todo esto que vimos podemos verlo tambin con algn editor de ejecutables, como por

ejemplo PETools.

Ejecutemos el PETools (tampoco requiere instalacin) y presionemos sobre la opcin

Tools -> PE Editor y busquemos el mismo archivo que estamos utilizando:

Nos muestra la informacin de la cabecera DOS, donde podemos comparar con los

valores con lo que vemos en Ollydbg y en HEdit.

Si presionamos sobre File Header, Optional Header, Sections y Directories vamos a

ver el resto de las partes que componen este ejecutable.

zeroPad2000@gmail.com

pg 11

Introduccin a la programacin de virus en ASM zeroPad

captulo 4

Bueno, eso es todo por ahora. Es necesario familiarizarse muy bien con el formato PE,

por lo que recomiendo probar con varios archivos, tanto en Ollydbg como en HEdit y

PETools, probando con .exe como tambin con otros tipos de ejecutables como .dll.

Referencias

Microsoft Portable Executable and Common Object File Format Specification, de

Microsoft (nada mejor que ir a las fuentes)

Descabezando archivos ejecutables portables, de nuMIT_or

La idea de ahora en ms es arrancar ya con la programacin del virus en s, de todas

formas no se acaba la teora ya que vamos a ver algunos temas que quedan pendientes,

pero ya van a ser aplicados al virus en s.

Nos vemos en la prxima.

:: zeroPad ::

Mayo de 2007

zeroPad2000@gmail.com

pg 12

Вам также может понравиться

- Formato de Ficheros Ejecutables - Formato PEДокумент45 страницFormato de Ficheros Ejecutables - Formato PEIce_HavenОценок пока нет

- Formato de Archivos PEДокумент14 страницFormato de Archivos PEnegegocaОценок пока нет

- El Registre de WindowsДокумент31 страницаEl Registre de WindowsphobosОценок пока нет

- Archivos ExeДокумент4 страницыArchivos ExepaoloОценок пока нет

- Practica 4 MIPS - Carga y AlmacenamientoДокумент5 страницPractica 4 MIPS - Carga y AlmacenamientoCathy LinaresОценок пока нет

- El DebugДокумент17 страницEl DebugNick TapiaОценок пока нет

- Introduccion Al Hardware de La ComputadoraДокумент17 страницIntroduccion Al Hardware de La ComputadorajoseyliОценок пока нет

- Practica 05Документ4 страницыPractica 05katty GómezОценок пока нет

- Practica 04Документ2 страницыPractica 04Katherine GómezОценок пока нет

- VFI031 AVIRUS031 Taller - Encriptando Malware A ManoДокумент14 страницVFI031 AVIRUS031 Taller - Encriptando Malware A ManoAlvaro ZamoraОценок пока нет

- Practica 4 MIPS - Carga y Almacenamiento InformeДокумент6 страницPractica 4 MIPS - Carga y Almacenamiento InformeCathy LinaresОценок пока нет

- Practica 04Документ3 страницыPractica 04katty GómezОценок пока нет

- 9 Clase Ensamblador Debug e Instrucciones InicialesДокумент15 страниц9 Clase Ensamblador Debug e Instrucciones InicialesiVelozОценок пока нет

- Curso - Gratis Iniciacion A OracleДокумент4 страницыCurso - Gratis Iniciacion A OracleMathias Etienne DipauloОценок пока нет

- Sim Ul AdoresДокумент70 страницSim Ul AdoresMartin Valencia AlejoОценок пока нет

- Practica 4 MIPS - Carga y AlmacenamientoДокумент5 страницPractica 4 MIPS - Carga y AlmacenamientoCathy LinaresОценок пока нет

- Diplomado Windows Server 2008Документ892 страницыDiplomado Windows Server 2008Angel Daniel Cespedes RamirezОценок пока нет

- SQ L Server ManualДокумент96 страницSQ L Server ManualDanny DelgadoОценок пока нет

- Introducción A EnsambladorДокумент34 страницыIntroducción A Ensambladordome cadenaОценок пока нет

- Trasparencias MIPSДокумент38 страницTrasparencias MIPSAdrián Abreu GonzálezОценок пока нет

- Tema 5 BDДокумент24 страницыTema 5 BDpier Aguilar RamirezОценок пока нет

- Programa No. 3 Introduccion A La Programacion Con EnsambladorДокумент10 страницPrograma No. 3 Introduccion A La Programacion Con EnsambladorjcastanedaОценок пока нет

- Apuntes de ClaseДокумент38 страницApuntes de ClaseAldo GuevaraОценок пока нет

- Nociones Elementales Del Lenguaje SQLДокумент20 страницNociones Elementales Del Lenguaje SQLYovany GutierrezОценок пока нет

- Creacion de Exploits 7 Unicode de 0×00410041 A La Calc Por Corelanc0d3r Traducido Por Ivinson PDFДокумент57 страницCreacion de Exploits 7 Unicode de 0×00410041 A La Calc Por Corelanc0d3r Traducido Por Ivinson PDFStiiven Rodriguez AlvarezОценок пока нет

- Laboratorio1Документ4 страницыLaboratorio1Jhrs TaipeОценок пока нет

- Introduccion SQL ServerДокумент17 страницIntroduccion SQL ServerEduin GilОценок пока нет

- Lab 2 - Sentencias DDL y DMLДокумент19 страницLab 2 - Sentencias DDL y DMLJhon SalasОценок пока нет

- 9 Clase Ensamblador Debug e Instrucciones InicialesДокумент14 страниц9 Clase Ensamblador Debug e Instrucciones InicialesAndres GrimaldoОценок пока нет

- EnsambladorДокумент137 страницEnsambladorYossune Arvez PerezОценок пока нет

- Apuntadodes en CДокумент27 страницApuntadodes en CArthur OoОценок пока нет

- PF y LFДокумент34 страницыPF y LFLuis Angel Laurente AreasОценок пока нет

- Informe de Programacion EstructuradaДокумент12 страницInforme de Programacion EstructuradaNoel Hernandez100% (1)

- Introducción A SQLДокумент34 страницыIntroducción A SQLheri050789Оценок пока нет

- Taller1 SergioRicardoDoradoRomeroДокумент9 страницTaller1 SergioRicardoDoradoRomerormieringeominasОценок пока нет

- Guia para Programacion en MipsДокумент7 страницGuia para Programacion en MipsCristhian HernándezОценок пока нет

- Resumen Nasm Uam 08 09Документ5 страницResumen Nasm Uam 08 09Pablo Luciano RainieriОценок пока нет

- Unidad 3 MH2Документ16 страницUnidad 3 MH2JuanОценок пока нет

- Schneider Unity (m340) y Modbus TCP (Sin Noe) - WM Spain - Weidmã Ller WikiДокумент5 страницSchneider Unity (m340) y Modbus TCP (Sin Noe) - WM Spain - Weidmã Ller WikiJose Gabriel Aguirre AndradeОценок пока нет

- Clase 04 Lenguaje en SambladorДокумент50 страницClase 04 Lenguaje en SambladorToño HernandezОценок пока нет

- Organizacion Del Computador - Taller MSX88 (2021)Документ30 страницOrganizacion Del Computador - Taller MSX88 (2021)Heber LescanoОценок пока нет

- Practica 3 - ReporteДокумент14 страницPractica 3 - ReporteAbalinckОценок пока нет

- La Herramienta para Opc Kepserverex y El Trabajo Con Dde en ExcelДокумент19 страницLa Herramienta para Opc Kepserverex y El Trabajo Con Dde en ExcelenanonimatoОценок пока нет

- AbelДокумент346 страницAbelMilton CarrilloОценок пока нет

- Unidad II Programacion 2 1 Lenguaje EnsaДокумент15 страницUnidad II Programacion 2 1 Lenguaje EnsaOSCAR ALBERTO MOLINA JUAREZОценок пока нет

- DDL y DMLДокумент22 страницыDDL y DMLJavier RiosОценок пока нет

- Taller Power Point UNIVERSIDAD DE GUAYAQUILДокумент15 страницTaller Power Point UNIVERSIDAD DE GUAYAQUILAnaCristinaSedeñoJОценок пока нет

- Apuntes EnsambladorДокумент51 страницаApuntes Ensambladoralec alfonsoОценок пока нет

- DebugДокумент37 страницDebugAlexis PeñateОценок пока нет

- Manual Visual BasicДокумент8 страницManual Visual Basicjuanjdf1Оценок пока нет

- Arquitectura Por CapasДокумент15 страницArquitectura Por Capashussein_gabrielОценок пока нет

- Informe Memoria PDFДокумент8 страницInforme Memoria PDFDanielSaniОценок пока нет

- Unidad 2mnemonicosДокумент99 страницUnidad 2mnemonicosRicardoОценок пока нет

- WWW Driverop Com Ar PDFДокумент8 страницWWW Driverop Com Ar PDFJorge L. Arroyo RojasОценок пока нет

- Informe Windows ServerДокумент19 страницInforme Windows ServerRigoberto Arce DОценок пока нет

- Guia EnsambladorДокумент30 страницGuia Ensambladorrasc19Оценок пока нет

- CR316B-CD-P05 Pet Instalación de Equipos de Control de AccesoДокумент32 страницыCR316B-CD-P05 Pet Instalación de Equipos de Control de Accesovictor razuri mendozaОценок пока нет

- Necc 15 - Señalizacion Vias de EvacuacionДокумент16 страницNecc 15 - Señalizacion Vias de EvacuacionDiego AvendañoОценок пока нет

- Cuidado de Las Joyas en Resina Guia PraticaДокумент2 страницыCuidado de Las Joyas en Resina Guia PraticaMAURICIO SOTO GOMEZОценок пока нет

- Presentación Pugasa PDFДокумент6 страницPresentación Pugasa PDFalkovalenoОценок пока нет

- Manual Troqueladora Rev.1Документ5 страницManual Troqueladora Rev.1Carlos Alberto JuárezОценок пока нет

- Ascensores - J. Jair GonzagaДокумент2 страницыAscensores - J. Jair GonzagaJoseОценок пока нет

- Reporte Riacs MMMДокумент9 страницReporte Riacs MMMFrankie Horna BurgosОценок пока нет

- Contenido de Informe 2Документ31 страницаContenido de Informe 2Nathalia VilcaОценок пока нет

- Monografia FinalДокумент19 страницMonografia FinalCirculo Matematico IngenioОценок пока нет

- Informatización de Cooperativas AgrícolasДокумент78 страницInformatización de Cooperativas AgrícolasCamilo HerreñoОценок пока нет

- Solução Ambiental para Retenção de Vazamento de Óleo de TransformadoresДокумент9 страницSolução Ambiental para Retenção de Vazamento de Óleo de TransformadoresRodrigoAndradeОценок пока нет

- Unidad 3: Tarea 3 - Realizar Las Modulaciones Digitales.Документ22 страницыUnidad 3: Tarea 3 - Realizar Las Modulaciones Digitales.Esteban ZapataОценок пока нет

- Trabajo de CostosДокумент4 страницыTrabajo de CostosWalter Samuel Sisa YutoОценок пока нет

- Manual Alama Blanca GSM (China)Документ24 страницыManual Alama Blanca GSM (China)izarrajanaОценок пока нет

- Distribuidores de LiquidoДокумент8 страницDistribuidores de LiquidoDIEGO ALVARO MORALES RODRIGUEZОценок пока нет

- Contextualizando El Entorno de Los Sistemas y de Los Sistemas de GestiónДокумент7 страницContextualizando El Entorno de Los Sistemas y de Los Sistemas de GestiónNani RufraОценок пока нет

- Solucionario Levenspiel Cap 3 TRABAJO de INGE 3Документ12 страницSolucionario Levenspiel Cap 3 TRABAJO de INGE 3Roy Quispe HuayllapumaОценок пока нет

- Kia Cerato Forte 1600Документ6 страницKia Cerato Forte 1600Diego RamirezОценок пока нет

- CalderosДокумент9 страницCalderosValery GarciaОценок пока нет

- Normalización FN2Документ2 страницыNormalización FN2Peña FielОценок пока нет

- Integridad MecanicaДокумент42 страницыIntegridad MecanicaJan Echeverria Rodriguez100% (1)

- Técnicas de ConmutaciónДокумент7 страницTécnicas de ConmutaciónMónica MoncadaОценок пока нет

- Registro de Potencial Espontaneo SPДокумент61 страницаRegistro de Potencial Espontaneo SPNéstor HdezОценок пока нет

- Oferta Chiller ServiparamoДокумент2 страницыOferta Chiller Serviparamojesus david cantillo tesilloОценок пока нет

- Bambu MetradosДокумент8 страницBambu MetradosMaJito MadalengoitiaОценок пока нет

- Branch ConnectionsДокумент4 страницыBranch Connectionspablopasqualini18100% (1)

- Linea de Tiempo - LADRILLOSFДокумент1 страницаLinea de Tiempo - LADRILLOSFmarlyОценок пока нет

- Trabajo de Sistema de Primer Orden (Medidor de Temperatura)Документ9 страницTrabajo de Sistema de Primer Orden (Medidor de Temperatura)Nelson Rafael Vicent RuedaОценок пока нет

- Nissan MarchДокумент6 страницNissan MarchJuanBarreraОценок пока нет

- DiaposДокумент16 страницDiaposDiegoОценок пока нет