Академический Документы

Профессиональный Документы

Культура Документы

Practica 1 - Legalidad

Загружено:

Lucía0 оценок0% нашли этот документ полезным (0 голосов)

73 просмотров5 страницPrimera practica de Tic

Оригинальное название

Practica 1- Legalidad

Авторское право

© © All Rights Reserved

Доступные форматы

ODT, PDF, TXT или читайте онлайн в Scribd

Поделиться этим документом

Поделиться или встроить документ

Этот документ был вам полезен?

Это неприемлемый материал?

Пожаловаться на этот документPrimera practica de Tic

Авторское право:

© All Rights Reserved

Доступные форматы

Скачайте в формате ODT, PDF, TXT или читайте онлайн в Scribd

0 оценок0% нашли этот документ полезным (0 голосов)

73 просмотров5 страницPractica 1 - Legalidad

Загружено:

LucíaPrimera practica de Tic

Авторское право:

© All Rights Reserved

Доступные форматы

Скачайте в формате ODT, PDF, TXT или читайте онлайн в Scribd

Вы находитесь на странице: 1из 5

TERMINOS

SOBRE

SEGURIDAD INFORMTICA:

Qu son Hackers? Un hacker es una persona que por sus

avanzados conocimientos en el rea de informtica tiene un

desempeo extraordinario en el tema y es capaz de realizar

muchas actividades ilcitas desde un ordenador.

Tipos de hackers segn su conducta

1. Black Hat Hackers: Este trmino se usa especficamente

para los Hackers que rompen la seguridad de un

ordenador o crean Virus en un ordenador.

2. White Hat Hackers: Son los que penetran la seguridad de

sistemas para encontrar vulnerabilidades. Algunos son

consultores de seguridad, trabajan para alguna

compaa en el rea de seguridad informtica

protegiendo los sistemas de los Black Hat Hackers.

3. Gray Hat Hackers: Tienen los conocimientos de un Black

Hat Hacker y los utilizan para penetrar en sistemas y

buscar vulnerabilidades para luego ofrecer sus servicios

y repararlos bajo contrato.

4. Crackers: Estos entran en sistemas vulnerables y hacen

dao ya sea robando informacin, dejando algn virus

en el sistema y crean puertas traseras para poder entrar

nuevamente cuando les apetezca.

5. Script Kiddies: Se les conoce a los Hackers que utilizan

programas escritos de otros para penetrar algn

sistema, red de ordenadores, pgina web, etc. ya que

tiene poco conocimiento sobre lo que est pasando

internamente en la programacin.

6. Phreaker: Es una persona que investiga los sistemas

telefnicos, mediante el uso de tecnologa por el placer

de manipular un sistema tecnolgicamente complejo y

en ocasiones tambin para poder obtener algn tipo de

beneficio como llamadas gratuitas

7. Newbie: Es el que se tropieza con una pgina web sobre

Hacking y baja todas las utilidades y programas a su PC,

comienza a leer y ejecutar los programas para ver que

hacen.

8. Lammer: No es nada ms y nada menos el que se

cree Hacker y no tiene los conocimientos necesarios ni la

lgica para comprender que es lo que realmente est

sucediendo cuando utiliza algn programa ya hecho para

hackear y romper alguna seguridad.

Qu son los virus? Un virus es un malware que tiene por

objetivo alterar el funcionamiento normal del ordenador, sin el

permiso o el conocimiento del usuario.

1.

Gusanos: Los "Gusanos Informticos" son programas

que realizan copias de s mismos, alojndolas en

diferentes ubicaciones del ordenador. El objetivo de este

malware suele ser colapsar los ordenadores y las redes

informticas, impidiendo as el trabajo a los usuarios. A

diferencia de los virus, los gusanos no infectan archivos.

2.

Troyanos: Los Troyanos Informticos es una

clase de virus que se caracteriza por engaar a los

usuarios disfrazndose de programas benignos, con el

objeto de infectar y causar dao.

Qu son las extensiones de los archivos? Estas son las

extensiones de archivos necesarios para el funcionamiento

interno del sistema operativo Microsoft Windows as como de

los diferentes programas que trabajan en l.

Para qu sirven las extensiones de los archivos? Su funcin

principal es diferenciar el contenido del archivo de modo que el

sistema operativo disponga el procedimiento necesario para

ejecutarlo o interpretarlo, sin embargo, la extensin es

solamente parte del nombre del archivo y no representa ningn

tipo de obligacin respecto a su contenido.

Qu se debe hacer para ver las extensiones de los archivos?

1. Abrimos cualquier carpeta

2. Pulsamos en el men Organizar

3. Nos desplazamos hasta Opciones

bsqueda

de

carpeta

4. Pulsamos en la Pestaa Ver

5. Nos desplazamos hasta encontrar la opcin Ocultar las

extensiones de archivo para tipos de archivos

conocidos y la quitamos la marca

6. Pulsamos sobre Aceptar y vemos como nos aparecen

todos los archivos con su extensin

Cul es la pgina del Ministerio de Industria que informa al

usuario tanto de los ltimos virus como de utilidades de

descarga gratuitos, entre otras cosas? El Instituto Nacional

de Ciberseguridad de Espaa

Proxys: Un proxy es un ordenador intermedio que se usa en la

comunicacin de otros dos. La informacin va directamente de

un ordenador a otro.

Direccin Ip: Es un nmero nico e irrepetible el cual se identifica un

ordenador conectada a una red

Protocolos:

1. http: Abreviatura de protocolo de transferencia de hipertextos, que se utiliza

en algunas direcciones de internet.

2.

https: Es el Protocolo seguro de transferencia

de hipertexto

Spam: Correo electrnico no solicitado que se enva a un gran

nmero de destinatarios con fines publicitarios.

Phising: El phishing es una tcnica de ingeniera social

utilizada por los delincuentes para obtener informacin

confidencial como nombres de usuario, contraseas y detalles

de tarjetas de crdito hacindose pasar por una comunicacin

confiable y legtima.

Spyware: El spyware es un software que recopila informacin

de un ordenador y despus transmite esta informacin a una

entidad externa sin el conocimiento o el consentimiento del

propietario del ordenador

Malware: Es un trmino que engloba todo tipo de programas o

cdigos informticos maliciosos cuya funcin es daar un

sistema o causar un mal funcionamiento

IDS: IDS o Sistema de deteccin de intrusos es un programa

que se ocupa de la deteccin de accesos no autorizados a un

ordenador o a una red

Honeypots: Un Honeypot es un sistema diseado para analizar

cmo los intrusos emplean sus armas para intentar entrar en

un sistema y alterar, copiar o destruir sus datos o la totalidad

de estos.

Firewall. Que es y cmo funciona: Programa informtico que

controla el acceso de un ordenador a la red y de elementos de

la red al ordenador, por motivos de seguridad. La metodologa

empleada generalmente por el pirata informtico consiste en barrer la

red (enviando paquetes de datos de manera aleatoria) en busca de

una mquina conectada, y luego buscar un "agujero" de seguridad, el

cual utilizar para acceder a los datos que all se encuentren.

Redes peer to peer: Es una red de ordenadores en la que todos

o algunos aspectos funcionan sin clientes ni servidores fijos,

sino una serie de nodos que se comportan como iguales entre

s. Es decir, actan simultneamente como clientes y

servidores respecto a los dems nodos de la red.

NOTICIA:

Titular: Hackean el Twitter de Paul van Dyk

Fecha: 2/09/2016

Resumen: EldjPaul van Dykha sido el ltimo en caer en

las garras de los hackers. Regla #1: Los negros no son

admitidos en ninguno de mis conciertos. No hay

excepciones, deca el tuit que fue lanzado desde su

cuenta personal con ms de un milln de seguidores. El

mensaje xenfobo llam inmediatamente la atencin de

sus seguidores que pronto comenzaron a enviarles tuits

criticando su mensaje. Minutos ms tarde el equipo

deldjalemn se percat que tanto su cuenta en la red

social de los 140 caracteres como su pgina oficial

haban sido vulneradas.Los mensajes publicados fueron

sumamente ofensivos y contrarios a todo lo que Paul ha

defendido en sus aos de carrera, rezaba el comunicado

de prensa.

Opinin: En mi opinin no me parece nada justo que

falsifiquen mensajes de nadie y menos de alguien que

se expone a diario y que parte de su carrera es su

imagen, este dj no pretenda mandar ningn mensaje

xenfobo y gracias a lo ocurrido mucha gente que no lo

conoca se ha llevado una mala impresin de l, cuando

no tendra que haber sido as, deberan de pedirle

disculpas.

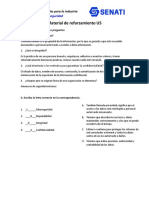

`Pantallazo:

Вам также может понравиться

- Grupo07 Tarea Semana06Документ4 страницыGrupo07 Tarea Semana06Alberto Bryan Quispe MontañesОценок пока нет

- Factor HumanoДокумент2 страницыFactor HumanoDamián CalderónОценок пока нет

- Seguridad Informatica - Firewall - CortafuegosДокумент4 страницыSeguridad Informatica - Firewall - CortafuegosPedro de la Cruz0% (1)

- La Informática Forense y Los Delitos Informaticos en ColombiaДокумент8 страницLa Informática Forense y Los Delitos Informaticos en ColombiaJaime HungОценок пока нет

- Las Mujeres de CCNДокумент6 страницLas Mujeres de CCNJuan Antonio Barrera GonzálezОценок пока нет

- Asignatura Formulación de Proyectos de Negocios Docente Edith López Aguirre Alumno Jose Ricardo Salazar Quiroz Actividad Validación de HipótesisДокумент7 страницAsignatura Formulación de Proyectos de Negocios Docente Edith López Aguirre Alumno Jose Ricardo Salazar Quiroz Actividad Validación de Hipótesisrichi2013 SalazarОценок пока нет

- Manual Usuario ChromeДокумент5 страницManual Usuario Chromequo vadisОценок пока нет

- GUIA TELEPSICOLOGIA COLOMBIA PRIMER DOCUMENTO Final PDFДокумент41 страницаGUIA TELEPSICOLOGIA COLOMBIA PRIMER DOCUMENTO Final PDFluz monroyОценок пока нет

- Actores de La SeguridadДокумент10 страницActores de La SeguridadEdison NarváezОценок пока нет

- Material de Reforzamiento U5Документ3 страницыMaterial de Reforzamiento U5Victor Suarez Gonzales100% (1)

- TDR Servicio de Centro de Datos y Comunicaciones v05 07102022Документ581 страницаTDR Servicio de Centro de Datos y Comunicaciones v05 07102022HUGO ROMEROОценок пока нет

- ENVIADO Plan de Seguridad Andrea - Removed PDFДокумент83 страницыENVIADO Plan de Seguridad Andrea - Removed PDFAdrian Samba Diallo Barreto100% (2)

- 1.1.6-Lab - Cybersecurity-Case-StudiesДокумент5 страниц1.1.6-Lab - Cybersecurity-Case-StudiesPaola Piedrahita100% (1)

- Trabajo Final OrientacionДокумент16 страницTrabajo Final OrientacionFrancisco Cabrera67% (3)

- REGLAMENTO DE TI EMPRESA - Servicios de Tecnologia Empresarial S.AДокумент28 страницREGLAMENTO DE TI EMPRESA - Servicios de Tecnologia Empresarial S.AGustavo AlvaradoОценок пока нет

- INF462-18-1 V 2020Документ6 страницINF462-18-1 V 2020Mauricio VelascoОценок пока нет

- Propuesta de Solucion Sophos Endpoint - BELLINIДокумент9 страницPropuesta de Solucion Sophos Endpoint - BELLINIJavier PrietroОценок пока нет

- JUAN BERRIO Post-Explota-Password AttacksДокумент74 страницыJUAN BERRIO Post-Explota-Password AttacksMartin HMОценок пока нет

- Pcbd-210 Alumno Trabajo FinalДокумент21 страницаPcbd-210 Alumno Trabajo FinalJhon leonОценок пока нет

- QUIZ Del Módulo 4 - Cifrado - Cybersecurity Specialist - ES - MX - 5 PonitДокумент5 страницQUIZ Del Módulo 4 - Cifrado - Cybersecurity Specialist - ES - MX - 5 PonitRafael Steven Soto del CampoОценок пока нет

- El Peligro de Las Redes SocialesДокумент40 страницEl Peligro de Las Redes SocialesANDREA ALEJANDRA TICAS SANCHEZОценок пока нет

- Informe de Gestion RSC y Sostenibilidad 2019Документ66 страницInforme de Gestion RSC y Sostenibilidad 2019Kalderon MejiaОценок пока нет

- UNIDAD 1 Auditoría de Sistemas InformáticosДокумент11 страницUNIDAD 1 Auditoría de Sistemas InformáticosAndres Eduardo Vega100% (2)

- Cuestionario Del Capítulo 3 - Revisión Del IntentoДокумент6 страницCuestionario Del Capítulo 3 - Revisión Del IntentoBryan Romero100% (1)

- Tecnologías para El Fortalecimiento de Un EmprendimientoДокумент2 страницыTecnologías para El Fortalecimiento de Un EmprendimientoGley CaleroОценок пока нет

- Cibercrimen 2Документ8 страницCibercrimen 2Silvana SalicaОценок пока нет

- Planteamiento de ProblemaДокумент3 страницыPlanteamiento de ProblemaCtaserОценок пока нет

- Administracion de Redes Unidad 1Документ18 страницAdministracion de Redes Unidad 1Antonio RomeroОценок пока нет

- Test Final NoДокумент5 страницTest Final NoRonny Fabián Espinosa EspinosaОценок пока нет

- 2019-20 Programación Tic 4 EsoДокумент29 страниц2019-20 Programación Tic 4 EsoJanett PenaililloОценок пока нет