Академический Документы

Профессиональный Документы

Культура Документы

Actividad Caso Simon LL

Загружено:

jhon0 оценок0% нашли этот документ полезным (0 голосов)

99 просмотров3 страницыactividad simon ll

Оригинальное название

Actividad Caso Simon ll

Авторское право

© © All Rights Reserved

Доступные форматы

DOCX, PDF, TXT или читайте онлайн в Scribd

Поделиться этим документом

Поделиться или встроить документ

Этот документ был вам полезен?

Это неприемлемый материал?

Пожаловаться на этот документactividad simon ll

Авторское право:

© All Rights Reserved

Доступные форматы

Скачайте в формате DOCX, PDF, TXT или читайте онлайн в Scribd

0 оценок0% нашли этот документ полезным (0 голосов)

99 просмотров3 страницыActividad Caso Simon LL

Загружено:

jhonactividad simon ll

Авторское право:

© All Rights Reserved

Доступные форматы

Скачайте в формате DOCX, PDF, TXT или читайте онлайн в Scribd

Вы находитесь на странице: 1из 3

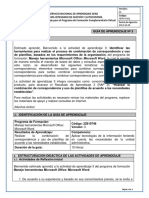

Seguridad Informtica Unidad 3

GESTION DE LA SEGURIDAD

INFORMATICA

SENA

INSTRUCTOR(A)

YANETH ACEVEDO LEGUIZAMN

PRESENTADO POR:

JHON EDINSON DELGADO

ACTIVIDAD2

CUCUTA 02 DE OCTUBRE DE 2016

Seguridad Informtica Unidad 3

Informe: Anlisis de caso: Simn II

Siguiendo con el caso de Simn, l ha determinado que de acuerdo

con los resultados

Obtenidos en la organizacin tecnolgica de su empresa, ha

decidido contratarte como asesor para que lo ayudes a identificar

cules son los activos de informacin presentes y que normas de

seguridad

informtica

(vulnerabilidad

en

confidencialidad,

integridad y disponibilidad) estn siendo utilizadas.

Ya identificado el tipo de negocio, modelo de productos y el tipo de

activo, de informacin financiera y contable, se procede a aplicar

las normas ISO/IEC 27002 del SGSI.

1) Realizar inventario de toda la informacin contable y

financiera, clasificndola de acuerdo con el tipo de activo y el

tipo de riesgo. Dando el valor correspondiente a cada activo,

dependiendo el tipo de usuario y ubicacin en la red. Todo

esto para poder recuperar la informacin y realizar su

respaldo correspondiente.

INVENTARIO DE ACTIVOS

CLASE DE ACTIVO

PUROS ,FISICOS Y HUMANOS:

Dentro encontraremos datos

financieros,

informacin

de

clientes, software, empleados.

NOMBRE DE ACTIVO

Contable y Financiero.

UBICACIN

PROPIETARIO

Servidor principal de datos.

Administrador

del

sistema,

usuarios y clientes.

ALTA:

Riesgo a posibles ataques

externos en la nube, empleados.

Microsoft office 365, Windows 7,

VALORACION

Seguridad Informtica Unidad 3

INFORMACION SOBRE LICENCIAS

Server 2013, MySQL, Manager

software contable.

2) Le daremos la valoracin correspondiente de los activos,

teniendo en cuenta su importancia y el dao que pueden

causar a la estructura, mirando su disponibilidad, integridad y

confidencialidad.

El tipo de dao probable, puede ser:

*Prdidas econmicas: Por cuentas y datos de clientes.

*Trastornos en el negocio: No operar de forma adecuada en

cuanto al control de los activos de los clientes y sus finanzas.

*Efecto negativo en la reputacin: Prdida de credibilidad

ante clientes y el mercado.

3) La disponibilidad de la informacin debe ser siempre visible a

usuarios y administradores, para que puedan realizar control

de las procesos contables, en caso de no ser visible sera fatal

y ocasionara colapso.

4) La integridad de la informacin debe ser evaluada

constantemente para evitar intrusiones y pueda ser alterada,

por accesos no legtimos.

5) La confidencialidad debe ser permanente, obligando a firmar

acuerdos de no promulgacin de informacin tanto de

clientes como compaa.

Las normas aplicadas a polticas de seguridad de la informacin,

son todas aquellas contempladas dentro del SGSI, dentro de los

estndares ISO/IEC 27001, 27002,27003 etc,ya que contemplan las

medidas de monitoreo (check) y acciones correctivas (act).

Вам также может понравиться

- FPJ 43 Lista Chequeo InvestigativaДокумент3 страницыFPJ 43 Lista Chequeo InvestigativaC Jimena MeraОценок пока нет

- FPJ 11 Informe Investigador de Campo V 0Документ2 страницыFPJ 11 Informe Investigador de Campo V 0arleyg03Оценок пока нет

- Fragancia 0567Документ8 страницFragancia 0567Camilo VillaОценок пока нет

- Acta de Entrega de VehiculosДокумент6 страницActa de Entrega de VehiculosjhonОценок пока нет

- Formato Incautacion ArmasДокумент1 страницаFormato Incautacion Armasjhon0% (2)

- Taller Semana3 2 PDFДокумент5 страницTaller Semana3 2 PDFjhon0% (1)

- Instrucciones Actividad 2Документ2 страницыInstrucciones Actividad 2Brayan Alba33% (3)

- Acta de Incautación de Elementos Varios 1801Документ2 страницыActa de Incautación de Elementos Varios 1801jhon83% (18)

- Múltiplos de Un NúmeroДокумент3 страницыMúltiplos de Un NúmerojhonОценок пока нет

- Actividad Semana 3Документ2 страницыActividad Semana 3jhonОценок пока нет

- FPJ-08 Registro Cadena de Custodia CartaДокумент2 страницыFPJ-08 Registro Cadena de Custodia CartajhonОценок пока нет

- FPJ 6 Acta Derechos Del Captruado V 02.dДокумент2 страницыFPJ 6 Acta Derechos Del Captruado V 02.dCARLOS SANCHEZОценок пока нет

- FPJ-08 Registro Cadena de Custodia CartaДокумент2 страницыFPJ-08 Registro Cadena de Custodia CartajhonОценок пока нет

- Fpj-4-Actuacion Del Primer ResponsableДокумент4 страницыFpj-4-Actuacion Del Primer ResponsableWilliam Mena GuzmanОценок пока нет

- Formato Incautacion ArmasДокумент1 страницаFormato Incautacion Armasjhon0% (2)

- Fpj-04 Actuacion Primer Respondiente (Formato)Документ2 страницыFpj-04 Actuacion Primer Respondiente (Formato)Jhon Wilder Mejia Gomez100% (2)

- Acta Inmovilización VehiculoДокумент2 страницыActa Inmovilización Vehiculojhon100% (4)

- Combinación de correspondencia en WordДокумент6 страницCombinación de correspondencia en WordRafael MerlanoОценок пока нет

- FPJ-05 Infor Polic Vigi en FlagranciaДокумент2 страницыFPJ-05 Infor Polic Vigi en FlagranciaJohanna MezaОценок пока нет

- Actividad Semana 3Документ2 страницыActividad Semana 3jhonОценок пока нет

- Fpj-07 Rotulo Cadena de CustodiaДокумент1 страницаFpj-07 Rotulo Cadena de CustodiaFito Gonzalez58% (12)

- ForoДокумент1 страницаForojhonОценок пока нет

- FPJ-05 Infor Polic Vigi en FlagranciaДокумент2 страницыFPJ-05 Infor Polic Vigi en FlagranciaJohanna MezaОценок пока нет

- Fpj-06 Acta Derechos Del CaputradoДокумент1 страницаFpj-06 Acta Derechos Del CaputradoSantiago Barreto AreizaОценок пока нет

- Fpj-04 Actuacion Primer Respondiente (Formato)Документ2 страницыFpj-04 Actuacion Primer Respondiente (Formato)Jhon Wilder Mejia Gomez100% (2)

- FPJ-08 Registro Cadena de Custodia CartaДокумент2 страницыFPJ-08 Registro Cadena de Custodia CartajhonОценок пока нет

- Acta de Incautación de Elementos Varios 1801Документ2 страницыActa de Incautación de Elementos Varios 1801jhon83% (18)

- Múltiplos de Un NúmeroДокумент3 страницыMúltiplos de Un NúmerojhonОценок пока нет

- Acta Incautacion Arma de FuegoДокумент1 страницаActa Incautacion Arma de Fuegojhon100% (3)

- Ley 1761 FeminicidioДокумент9 страницLey 1761 FeminicidiojhonОценок пока нет

- Tecnicas de La InterpretacionДокумент9 страницTecnicas de La InterpretacionOryana Gonzalez MartinezОценок пока нет

- Huachicol ResumenДокумент6 страницHuachicol Resumenjuan bonifacioОценок пока нет

- Pueblo Zenú y Su Aspecto CulturalДокумент5 страницPueblo Zenú y Su Aspecto CulturalJosé SantodomingoОценок пока нет

- Caducidad de La Accion en Lesiones Personales PDFДокумент30 страницCaducidad de La Accion en Lesiones Personales PDFAdonay FERRARI PADILLAОценок пока нет

- ExodoДокумент8 страницExodoDESIGN AGAPEОценок пока нет

- Dramatización - Curriculum Vitae PDFДокумент2 страницыDramatización - Curriculum Vitae PDFJLuiss UPaadillaaОценок пока нет

- La Palabra Sagrada Comencemos Con La Función Que Tiene en Nuestra OrdenДокумент2 страницыLa Palabra Sagrada Comencemos Con La Función Que Tiene en Nuestra OrdenSergio AvilaОценок пока нет

- PDF Informe Topo Ie Pronied CompressДокумент28 страницPDF Informe Topo Ie Pronied CompressAyner Fred Jara ElgueraОценок пока нет

- Cron 14 Economia para La Gestion 11Документ18 страницCron 14 Economia para La Gestion 11Gisela Jeraldine Espiritu MolinaОценок пока нет

- Una Ruta para Hacer en Coche Por 10 Pueblos Medievales GironaДокумент13 страницUna Ruta para Hacer en Coche Por 10 Pueblos Medievales Gironaparvy90Оценок пока нет

- LEIDY JOHANNA - WALTERO ORTIZ - Entregable - 1 - PodcastДокумент8 страницLEIDY JOHANNA - WALTERO ORTIZ - Entregable - 1 - Podcastleidy johanna Waltero Ortiz100% (1)

- Actividad Republica Aristocratica 5to Año MARIO VERAДокумент1 страницаActividad Republica Aristocratica 5to Año MARIO VERAMaria Vera75% (4)

- Analisis Dafo en Excel Taqueria Al ChileДокумент4 страницыAnalisis Dafo en Excel Taqueria Al ChileCecilio CarcacheОценок пока нет

- Politica Alcohol y Droga IndupanДокумент2 страницыPolitica Alcohol y Droga Indupanhumberto bedoyaОценок пока нет

- Arquitectura SocialДокумент2 страницыArquitectura SocialcarlosОценок пока нет

- Charla Obligatoria N°35 LAS DISTRACCIONES - PMADДокумент1 страницаCharla Obligatoria N°35 LAS DISTRACCIONES - PMADJourdan Sepulveda MedinaОценок пока нет

- Cronograma de Estudios de CasosДокумент3 страницыCronograma de Estudios de Casosmita12345Оценок пока нет

- Guía introductoria a las criptomonedas de menos deДокумент19 страницGuía introductoria a las criptomonedas de menos deLuisChaoОценок пока нет

- Talleres Del Sgc-Iso 9001-2015Документ10 страницTalleres Del Sgc-Iso 9001-2015Francis Figueroa TorresОценок пока нет

- GIP-PRC-024-PM-01 Procedimiento Realizar Puesta en Marcha y Entrega (Versión 01)Документ31 страницаGIP-PRC-024-PM-01 Procedimiento Realizar Puesta en Marcha y Entrega (Versión 01)Yuri Anderson Garcia Quispe100% (4)

- Taller Ministrando Al Señor A Través de La Alabanza IIДокумент4 страницыTaller Ministrando Al Señor A Través de La Alabanza IIdiana sosaОценок пока нет

- INFORME NBДокумент10 страницINFORME NBYobana Perez CamasccaОценок пока нет

- Informe TransantiagoДокумент130 страницInforme TransantiagoCarlos Guajardo ArayaОценок пока нет

- Reglamento Estudiantil Foro PDFДокумент72 страницыReglamento Estudiantil Foro PDFfundamento generalОценок пока нет

- HSEQ 02 Descripcion de Cargos, Funciones y Responsabilidades - Rev00Документ3 страницыHSEQ 02 Descripcion de Cargos, Funciones y Responsabilidades - Rev00Mauricio RuizОценок пока нет

- MARCOS DE GOBIERNO CiberseguridadДокумент1 страницаMARCOS DE GOBIERNO CiberseguridadVICENTE RETANA CARLOS YAELОценок пока нет

- Caso Chad S Creative ConceptsДокумент2 страницыCaso Chad S Creative ConceptsJose Luis SanchezОценок пока нет

- Aduanas CuartelДокумент2 страницыAduanas CuartelAbraham AscueОценок пока нет

- Autoeval GAMOD conectividad TIДокумент9 страницAutoeval GAMOD conectividad TIAnthony SuarezОценок пока нет

- PDF Lylsa21g2m 1 DLДокумент260 страницPDF Lylsa21g2m 1 DLMisael IsuizaОценок пока нет