Академический Документы

Профессиональный Документы

Культура Документы

Tema1 Entornos Moviles (Arrastrado)

Загружено:

EmixАвторское право

Доступные форматы

Поделиться этим документом

Поделиться или встроить документ

Этот документ был вам полезен?

Это неприемлемый материал?

Пожаловаться на этот документАвторское право:

Доступные форматы

Tema1 Entornos Moviles (Arrastrado)

Загружено:

EmixАвторское право:

Доступные форматы

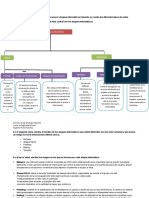

Seguridad en Entornos Móviles y Virtualización

Test TEMA1

1. ¿Qué tecnología se utiliza para comunicación en muy cortas distancias?

A. Bluetooth.

B. Iridium.

C. NFC.

D. WiFi.

2. El jamming es:

A. Un ataque de denegación de servicio.

B. Un ataque típico en redes WiMax.

C. Introducir ruido en una comunicación con objeto de impedirla.

D. Todas las anteriores son ciertas.

3. La seguridad en el Internet de las Cosas (IoT):

A. Es algo de lo que no hay que preocuparse, los protocolos son muy robustos y

seguros.

B. IoT no es un campo de interés para hackers por el momento por la poca

implantación de sistemas de este tipo.

C. Se encuentra en fase de desarrollo y estandarización.

D. Es un importante campo de estudio en el que todos los fabricantes se han unido

para definir una plataforma única de seguridad.

4. La existencia de potentes SDK para los sistemas operativos móviles:

A. Incentiva a la creación de apps y a la vez también de malware.

B. Hace que en iOS al ser un SDK propietario no haya virus.

C. Proporciona funcionalidades de seguridad y autenticación suficientes para

poder prevenir cualquier ataque.

D. Proporciona a los usuarios kits para diseñar su propio malware a la carta.

TEMA 1 – Test 49 © Universidad Internacional de La Rioja (UNIR)

Seguridad en Entornos Móviles y Virtualización

5. ¿Cuál de las siguientes afirmaciones no es cierta respecto a las capas conceptuales en

dispositivos móviles?

A. La capa de programa es altamente vulnerable ya que existen infinidad de ellos y

cada día aparecen nuevas amenazas.

B. La capa de usuario es la menos vulnerable ya que interviene la componente

humana.

C. La capa de usuario es altamente vulnerable ya que es muy difícil combatir la

ingeniería social con medios tecnológicos.

D. La capa de hardware y comunicaciones es altamente sensible ya que las

comunicaciones son inalámbricas (no existe un medio entre los intervinientes) y

los terminales móviles y fácilmente sustraíbles.

6. Una máquina virtual inactiva:

A. Es un desperdicio de recursos y por tanto debe evitarse.

B. Suele ser una máquina olvidada y por tanto fuera de control a nivel de seguridad

constituyendo un riesgo.

C. Ambas anteriores son ciertas.

7. ¿Cuál es la principal vulnerabilidad de una virtualización de red?

A. Que la red es más sensible ante la caída de uno de sus nodos.

B. Una red virtualizada es invulnerable.

C. Que el centro de control se convierte en un punto de ataque ya que si se controla

se controla todo el tráfico de la red.

D. Que los nodos virtualizados no se pueden proteger.

8. La seguridad en máquinas virtualizadas:

A. Es la misma que en máquinas físicas.

B. Es totalmente diferente que en las máquinas físicas ya que estamos en entornos

virtuales.

C. La virtualización es mucho más insegura que la máquina física.

D. Es igual que en las máquinas físicas en las capas tradicionales, añadiendo

además la seguridad propia del entorno de virtualización.

9. Las mayores amenazas a la seguridad en máquinas virtuales se producen:

A. Desde el exterior.

B. Desde el interior.

TEMA 1 – Test 50 © Universidad Internacional de La Rioja (UNIR)

Seguridad en Entornos Móviles y Virtualización

10. ¿Qué tipo de tecnología sufre más ataques?

A. WiMax.

B. WiFi.

C. 3G.

D. 4G.

11. El hipervisor es:

A. El encargado de proporcionar los recursos físicos a las máquinas virtuales.

B. El elemento de seguridad más importante de una red virtualizada.

C. Un elemento presente en cada una de las máquinas virtuales.

D. La máquina física sobre la que se corren las máquinas virtuales.

TEMA 1 – Test 51 © Universidad Internacional de La Rioja (UNIR)

Seguridad en Entornos Móviles y Virtualización

Test TEMA2

1. ¿Qué es un EMM?

A. Un sistema de autenticación para WiFi.

B. Una aplicación contenedora para la gestión de dispositivos móviles.

C. Un sistema integral para la gestión de dispositivos móviles.

D. Un caso particular de BYOD.

2. Un appliance de seguridad virtual es:

A. Una máquina virtual que protege el sistema perimetralmente a nivel de

máquinas virtuales.

B. Un software para virtualización.

C. Un agente antivirus para una máquina virtual.

D. Ninguna de las anteriores.

3. Una imagen de una máquina virtual de inicialización:

A. No tiene riesgos a nivel de datos comprometidos.

B. Debe complementarse con las actualizaciones de seguridad correspondientes

una vez arrancada la nueva máquina virtual.

C. Todas son ciertas.

D. Debe de vigilarse a nivel de posibles vulnerabilidades que podamos incorporar

en nuestras nuevas máquinas virtuales.

4. ¿Qué acciones se pueden tomar a nivel corporativo si un teléfono se extravía?

A. Localización remota.

B. Borrado remoto.

C. Bloqueo remoto.

D. Todas las anteriores.

5. El uso de NFC para pagos móviles;

A. Está en un proceso de expansión, aunque necesita una estandarización.

B. No es viable por problemas de seguridad.

C. Es una tecnología anticuada.

D. Es una tecnología 100 % robusta e infalible.

TEMA 2 – Test 49 © Universidad Internacional de La Rioja (UNIR)

Seguridad en Entornos Móviles y Virtualización

6. ¿Qué diferencia hay entre WPA y WPA2?

A. El mecanismo de cifrado que en WPA2 es TKIP.

B. El mecanismo de cifrado.

C. La longitud de la clave.

D. La velocidad de transferencia.

7. ¿La virtualización supone nuevas vulnerabilidades y nuevos ataques?

A. No.

B. Si.

8. En entornos virtuales:

A. Es importante conservar las claves con las que la imagen crea la nueva máquina

virtual.

B. Es necesario tener scripts que nos permitan individualizar las coordenadas de

seguridad de cada entorno-

C. Hay que tener el juego de contraseñas menor posible para no tener problemas

de administración con lo que conviene que sean iguales en todas las máquinas

virtuales.

9. Indica que frase no es cierta:

A. BYOD es la capacidad para que los empleados puedan usar sus terminales

personales en el trabajo corporativo.

B. BYOD supone un ahorro de costes a corto plazo, pero se ha de reinvertir parte

en nuevos mecanismos de seguridad.

C. BYOD no supone ningún tipo de implicaciones legales ya que el terminal es del

propio usuario.

D. CYOD es una solución intermedia entre los terminales de empresa obligatorios

y el BYOD.

10. Las llamadas «tormentas» se producen en:

A. Antimalware sin agente.

B. Appliances de seguridad.

C. Antimalware con agente.

D. Todas las anteriores son correctas.

TEMA 2 – Test 50 © Universidad Internacional de La Rioja (UNIR)

Seguridad en Entornos Móviles y Virtualización

Test TEMA3

1. Entre las buenas prácticas a tener en cuenta destacan:

A. La gestión de las capacidades de comunicación inalámbricas.

B. Los mecanismos de copias de seguridad.

C. El control de acceso.

D. Todas las anteriores son correctas.

2. Una buena práctica para mantener la seguridad de nuestros dispositivos móviles es el

evitar las aplicaciones que piden permisos no necesarios para su función principal.

A. Verdadero.

B. Falso.

3. En cuanto a las capacidades de comunicación inalámbricas:

A. Como norma general, se mantendrán conectadas todas las interfaces de

comunicación disponibles.

B. Entender el funcionamiento de estas tecnologías no es útil para afrontar con

seguridad su uso.

C. Como norma general, se mantendrán desconectadas las interfaces no necesarias

o que no estemos utilizando.

D. Ninguna de las anteriores es correcta.

4. Antes de plantear un sistema de copias de seguridad debemos preguntarnos:

A. ¿Qué vamos a salvaguardar?, ¿cómo vamos a realizar la copia de seguridad?,

¿cuándo queremos realizar las copias de seguridad? y ¿dónde vamos a almacenar

estas copias?

B. ¿Qué vamos a salvaguardar?, ¿cuándo queremos realizar las copias de

seguridad? y ¿dónde vamos a almacenar estas copias?

C. ¿Qué vamos a salvaguardar?, ¿cómo vamos a realizar la copia de seguridad? y

¿cuándo queremos realizar las copias de seguridad?

D. Ninguna de las anteriores es correcta.

TEMA 3 – Test 48 © Universidad Internacional de La Rioja (UNIR)

Seguridad en Entornos Móviles y Virtualización

5. Una copia de seguridad incremental:

A. Es un tipo de copia de seguridad donde solo se almacenan los archivos que han

sido modificados desde la última copia de seguridad completa.

B. Es aquella en la que se hace una copia de la totalidad de los archivos definidos.

C. Funciona de manera similar a las diferenciales, con la única diferencia que solo

almacena los archivos modificados desde la última copia de seguridad,

independiente de si esta ha sido completa, diferencial o incremental.

D. Su principal ventaja es que tenemos todos los datos en una única copia, lo que

nos permite restaurarlos de manera sencilla y en relativamente poco tiempo.

6. Los sistemas de gestión remota de los principales Sistemas Operativos móviles

permiten:

A. Ubicar físicamente el dispositivo.

B. Hacer sonar el dispositivo.

C. Eliminar toda la información del dispositivo.

D. Todas las anteriores son correctas.

7. Para considerar que una contraseña es segura debe cumplir una serie de

características:

A. Secreta, robusta y cambiada periódicamente.

B. Secreta, no repetida, robusta y cambiada periódicamente.

C. Secreta, no repetida y robusta.

D. Robusta, no repetida y cambiada periódicamente.

8. Los algoritmos de cifrado AES y Triple DES son algoritmos de cifrado:

A. Asimétricos.

B. Simétricos.

C. No son algoritmos de cifrado.

D. Pueden actuar como algoritmos simétricos o asimétricos.

9. Las causas principales de las fugas de información pueden ser clasificadas en:

A. Causas pertenecientes al ámbito organizativo.

B. Causas pertenecientes al ámbito técnico.

C. Causas pertenecientes al ámbito personal.

D. Las respuestas A y B son correctas.

TEMA 3 – Test 49 © Universidad Internacional de La Rioja (UNIR)

Seguridad en Entornos Móviles y Virtualización

10. Algunas de las principales tareas que será necesario llevar a cabo en la fase de

evaluación de una fuga de información son:

A. Cortar la filtración y evitar nuevas fugas de información.

B. Revisar la difusión y mitigar la misma.

C. Determinar las consecuencias económicas que puedan afectar a la organización.

D. Todas las anteriores son correctas.

TEMA 3 – Test 50 © Universidad Internacional de La Rioja (UNIR)

Вам также может понравиться

- GALLEGOS HERRERA RAUL ALEJANDRO ACT2-signedДокумент11 страницGALLEGOS HERRERA RAUL ALEJANDRO ACT2-signedRAUL ALEJANDRO Gallegos HerreraОценок пока нет

- Actividad Metodologías de Modelado de Amenazas - Rafael PuentesДокумент6 страницActividad Metodologías de Modelado de Amenazas - Rafael PuentesAlejandra PuentesОценок пока нет

- Sureda Riera, TomasДокумент124 страницыSureda Riera, TomasAndres MedelОценок пока нет

- Edoc - Pub - Test de Penetracion A La Aplicacion Badstore UtiliДокумент10 страницEdoc - Pub - Test de Penetracion A La Aplicacion Badstore UtiliJorge Lobos0% (1)

- MemoriaДокумент11 страницMemoriadarkness5125Оценок пока нет

- Tema 3Документ36 страницTema 3Freeman Llamozas EscalanteОценок пока нет

- Vulenra j1Документ13 страницVulenra j1David CarmonaОценок пока нет

- Análisis de Dispositivos Que Utilizan Identificación Digital, Diseño de Cifrado ClásicoДокумент11 страницAnálisis de Dispositivos Que Utilizan Identificación Digital, Diseño de Cifrado ClásicoANGELOTTI GPОценок пока нет

- A005 Seguridad Redes Analisis Act2Документ7 страницA005 Seguridad Redes Analisis Act2julio sanchez gomez0% (2)

- Eglain Antonio Mena EXPLOTACIÓN DE VULNERABILIDADES SQLIДокумент13 страницEglain Antonio Mena EXPLOTACIÓN DE VULNERABILIDADES SQLIFrancisco Tulio PalomequeОценок пока нет

- Gestion Riesgo Organizacion Parte1Документ18 страницGestion Riesgo Organizacion Parte1RAUL ALEJANDRO Gallegos HerreraОценок пока нет

- Protocolos de SeguridadДокумент3 страницыProtocolos de SeguridadFabio RuizОценок пока нет

- Mexmasi 12 T 1 TraДокумент1 страницаMexmasi 12 T 1 TraYagami Ligth0% (1)

- Planificación Tareas SI3Документ1 страницаPlanificación Tareas SI3darkness5125Оценок пока нет

- Segsoftt 2 TrabДокумент12 страницSegsoftt 2 TrabCristian JarrinОценок пока нет

- Modsecurity ManualДокумент17 страницModsecurity Manualdarkness5125Оценок пока нет

- Fortificación de Un Sistema LinuxДокумент18 страницFortificación de Un Sistema Linuxruben.chavezОценок пока нет

- APLICACIONES RIA AJAX Rich Internet AplicationsДокумент1 страницаAPLICACIONES RIA AJAX Rich Internet Aplicationsjonathan pizaОценок пока нет

- Actividad Grupal 3Документ31 страницаActividad Grupal 3CristhianGutierrezОценок пока нет

- Gallegos Herrera Raul Alejandro Act1Документ14 страницGallegos Herrera Raul Alejandro Act1RAUL ALEJANDRO Gallegos HerreraОценок пока нет

- Tema 3Документ72 страницыTema 3David Parker50% (2)

- Segsoftt 1 TrabДокумент12 страницSegsoftt 1 TrabEdison RodriguezОценок пока нет

- Unir DI Deteccion de Delitos InfoДокумент13 страницUnir DI Deteccion de Delitos InfoDarwin Díaz Calderón100% (1)

- Guillen Sanchez Christian Vectores de AtaquesДокумент7 страницGuillen Sanchez Christian Vectores de Ataquescristopher castroОценок пока нет

- Mexingsof 05 T 3 TrabДокумент29 страницMexingsof 05 T 3 TrabGabriel AllexОценок пока нет

- Maeg Unir Di 2Документ16 страницMaeg Unir Di 2Bruce NolanОценок пока нет

- Musi 010 T 2 Trab 1Документ3 страницыMusi 010 T 2 Trab 1Edu50% (2)

- Musi010 Act2Документ5 страницMusi010 Act2Carlos AyónОценок пока нет

- Musi007 t2 GrupalДокумент5 страницMusi007 t2 Grupalrego680Оценок пока нет

- Estructura de CapítulosДокумент3 страницыEstructura de CapítulosTecSoft RiobambaОценок пока нет

- Musi04 t1 GrupalДокумент4 страницыMusi04 t1 Grupaltluis gabriel zapata torres100% (1)

- Auditoria de CPDДокумент2 страницыAuditoria de CPDyrojasmataОценок пока нет

- Musi 010 T 2 Trab 1Документ2 страницыMusi 010 T 2 Trab 1Jorge Lopez0% (2)

- Mexmasi 010 T 2 TrabДокумент6 страницMexmasi 010 T 2 TrabIsrael Alba0% (1)

- Mexmasi14t3tra PDFДокумент8 страницMexmasi14t3tra PDFvictor davilaОценок пока нет

- Tema 4Документ68 страницTema 4Luis RojasОценок пока нет

- Musi 010 T 2 Trab 2Документ10 страницMusi 010 T 2 Trab 2mauriciomao0% (2)

- Muciber01 Act2Документ3 страницыMuciber01 Act2Mishelle Rodríguez50% (2)

- Laboratorio Seguridad en SoftwareДокумент12 страницLaboratorio Seguridad en SoftwareIsmael Trejo SerranoОценок пока нет

- AUDITORIA DE APLICACIONES - TRABAJO FINAL GRUPO No. 4Документ23 страницыAUDITORIA DE APLICACIONES - TRABAJO FINAL GRUPO No. 4Leonel Aguilar0% (1)

- Julio E. Sanchez Noceda - Actividad2 Desbordamiento de Buffer - Mexmasi03t2trabДокумент11 страницJulio E. Sanchez Noceda - Actividad2 Desbordamiento de Buffer - Mexmasi03t2trabNocedaJulio100% (1)

- Test 6Документ7 страницTest 6jankarlos viedaОценок пока нет

- Mexmasi 05 T 1 TrabДокумент2 страницыMexmasi 05 T 1 Trabomar50% (2)

- OWASPДокумент8 страницOWASPLAURA MARCELA SERRANO GARZONОценок пока нет

- Criterios de Aceptaci N y Key Performance Indicators KPIs de Los Diferentes Requerimientos de VirtДокумент7 страницCriterios de Aceptaci N y Key Performance Indicators KPIs de Los Diferentes Requerimientos de VirtJose Luis AlmanzaОценок пока нет

- Actividad 1 - Iván Alexander CortésДокумент1 страницаActividad 1 - Iván Alexander CortésAlexander CortésОценок пока нет

- Revisión de Aviso de Privacidad Publicado Internet HZPA Alejandro Hernandez PeñaДокумент12 страницRevisión de Aviso de Privacidad Publicado Internet HZPA Alejandro Hernandez PeñaAlejandro HernandezОценок пока нет

- Andres Sanchez Trabajo Metodologias Modelado AmenazasДокумент5 страницAndres Sanchez Trabajo Metodologias Modelado AmenazasSalomon Sanchez NietoОценок пока нет

- Proceso y Fases Auditor A AGG - PDF (11216) PDFДокумент12 страницProceso y Fases Auditor A AGG - PDF (11216) PDFEstrella AlfagemeОценок пока нет

- Estructuracion de CPDДокумент10 страницEstructuracion de CPDChecolinОценок пока нет

- Seguridad en Aplicaciones AJAXДокумент9 страницSeguridad en Aplicaciones AJAXJose Adrian Alexander Alban MerinoОценок пока нет

- Laboratorio 01Документ21 страницаLaboratorio 01Luis Jose Vereau AguileraОценок пока нет

- Mexmasi05 Act2Документ12 страницMexmasi05 Act2Simon VazquezОценок пока нет

- Actividad - 1 - Pre-Auditoria - SGSIДокумент21 страницаActividad - 1 - Pre-Auditoria - SGSIFabio RuizОценок пока нет

- Ttrabajo Fases de AuditoriaДокумент2 страницыTtrabajo Fases de Auditoriaprueba10% (6)

- Test 7Документ6 страницTest 7Bty OrtizОценок пока нет

- Semestral NovenoДокумент6 страницSemestral NovenoDavid Andrés Cubides CáceresОценок пока нет

- Jorge Sánchez Autoevaluación Proyecto 4Документ2 страницыJorge Sánchez Autoevaluación Proyecto 4Jorge Sánchez JiménezОценок пока нет

- U1. Ejercicios Introducción Seguridad InformáticaДокумент3 страницыU1. Ejercicios Introducción Seguridad Informáticakabuto cОценок пока нет

- 1.1.2.6 Lab - Learning The Details of AttacksДокумент2 страницы1.1.2.6 Lab - Learning The Details of AttacksCesarAugustoОценок пока нет

- Manual de DMC Finalizar FormularioДокумент23 страницыManual de DMC Finalizar Formulariocamilo yandunОценок пока нет

- Esalud Coagulación GrandeДокумент1 страницаEsalud Coagulación GrandeMartín OsorioОценок пока нет

- Unidad 4 Act1Документ2 страницыUnidad 4 Act1ESMIR OMAR ESMIR OMAR BELTRE/SANCHEZОценок пока нет

- Practica 5 Lopez Morales Juan Carlos 5851Документ42 страницыPractica 5 Lopez Morales Juan Carlos 5851Carlos MoralesОценок пока нет

- Ita 2022 Toefl Test Taker Remote ProctoringДокумент10 страницIta 2022 Toefl Test Taker Remote ProctoringFrancisca Garcia SanchezОценок пока нет

- Práctica de Laboratorio 1.3.4Документ5 страницPráctica de Laboratorio 1.3.4rojas.saldana.armando.sptmОценок пока нет

- Estructura de Un BusДокумент3 страницыEstructura de Un BusSalvador AcostaОценок пока нет

- MyQ Xerox Embedded 7.5 (ES)Документ89 страницMyQ Xerox Embedded 7.5 (ES)saedОценок пока нет

- Informe PCДокумент14 страницInforme PCJ Berly Diaz PolancoОценок пока нет

- WPI LogДокумент5 страницWPI LogAdrian VelasquezОценок пока нет

- Mapa Conceptual - Eugenio PucheДокумент3 страницыMapa Conceptual - Eugenio PucheEugenio Puche Sánchez100% (1)

- PLC DeltaДокумент28 страницPLC DeltaBrayan GilОценок пока нет

- Android para PrincipiantesДокумент31 страницаAndroid para PrincipiantesMartín BarcenasОценок пока нет

- Cómo Crear Controlador de Dominio Windows Server 2016Документ20 страницCómo Crear Controlador de Dominio Windows Server 2016samuel gallego100% (1)

- Guía Instalación SPSS ModelerДокумент12 страницGuía Instalación SPSS ModelerYoОценок пока нет

- Vulnerabilidades InformaticasДокумент126 страницVulnerabilidades InformaticasImnot AndyОценок пока нет

- ACPIДокумент44 страницыACPIJavier TapiaОценок пока нет

- Multimedia Competencias 2Документ5 страницMultimedia Competencias 2duvgОценок пока нет

- SOC AnalystДокумент38 страницSOC AnalystJavier Alca CoronadoОценок пока нет

- FICHA DE INSCRIPCIÓN Proceso Adm 2022-1Документ3 страницыFICHA DE INSCRIPCIÓN Proceso Adm 2022-1sasaki Ni-chanОценок пока нет

- Certificado de Incapacidad o Licencia NUEVA EPSДокумент1 страницаCertificado de Incapacidad o Licencia NUEVA EPSBrigith HurtadoОценок пока нет

- 2016-A 03 - Introduccion A Los PLC S5 S7 y TSX NANOДокумент30 страниц2016-A 03 - Introduccion A Los PLC S5 S7 y TSX NANOyeniferОценок пока нет

- S11.s1 - MaterialДокумент25 страницS11.s1 - MaterialShellvy SandovalОценок пока нет

- Análisis Del Desempeño de Un Sistema de Comunicaciones Con Modulaciones BPSK, QPSK, Oqpsk y 8PSKДокумент141 страницаAnálisis Del Desempeño de Un Sistema de Comunicaciones Con Modulaciones BPSK, QPSK, Oqpsk y 8PSKJuancho BravoОценок пока нет

- Evidencia Taller Plan de PruebasДокумент6 страницEvidencia Taller Plan de Pruebasleydi yohana sua niñoОценок пока нет

- Actividad - Semana 4 - Redes de Computadoras 1Документ7 страницActividad - Semana 4 - Redes de Computadoras 1eliОценок пока нет

- Como Utilizar El DNS Dinámico HIVISIONДокумент6 страницComo Utilizar El DNS Dinámico HIVISIONAlarmas-Proviecuador CapОценок пока нет

- 3.3.12 Lab - Windows Task ManagerДокумент7 страниц3.3.12 Lab - Windows Task Managercesar castilloОценок пока нет

- Curso: Sistemas de InformaciónДокумент75 страницCurso: Sistemas de InformaciónLuisAngel50% (2)

- Funciones Especiales - RSДокумент20 страницFunciones Especiales - RSJimtho MiraОценок пока нет