Академический Документы

Профессиональный Документы

Культура Документы

Anexo 4. Evaluación Final

Загружено:

Johanna Polania Martinez0%(1)0% нашли этот документ полезным (1 голос)

93 просмотров4 страницыEste documento presenta 4 problemas relacionados con la seguridad informática que debe resolver el equipo UNADHACK. El primer problema involucra generar un documento con las 10 principales temáticas de seguridad para actualizar el campo de investigación. El segundo problema trata sobre ataques a cajeros automáticos que ocurren debido a un error de configuración. El tercer problema es sobre empleados de un banco que reportan que alguien roba sus contraseñas, lo cual podría deberse a un ataque con cámara térmica. El cuarto problema

Исходное описание:

Información de puntos escenciales sobre los Fundamentos en Seguridad Informatica

Оригинальное название

Anexo 4. Evaluación final

Авторское право

© © All Rights Reserved

Доступные форматы

PDF, TXT или читайте онлайн в Scribd

Поделиться этим документом

Поделиться или встроить документ

Этот документ был вам полезен?

Это неприемлемый материал?

Пожаловаться на этот документEste documento presenta 4 problemas relacionados con la seguridad informática que debe resolver el equipo UNADHACK. El primer problema involucra generar un documento con las 10 principales temáticas de seguridad para actualizar el campo de investigación. El segundo problema trata sobre ataques a cajeros automáticos que ocurren debido a un error de configuración. El tercer problema es sobre empleados de un banco que reportan que alguien roba sus contraseñas, lo cual podría deberse a un ataque con cámara térmica. El cuarto problema

Авторское право:

© All Rights Reserved

Доступные форматы

Скачайте в формате PDF, TXT или читайте онлайн в Scribd

0%(1)0% нашли этот документ полезным (1 голос)

93 просмотров4 страницыAnexo 4. Evaluación Final

Загружено:

Johanna Polania MartinezEste documento presenta 4 problemas relacionados con la seguridad informática que debe resolver el equipo UNADHACK. El primer problema involucra generar un documento con las 10 principales temáticas de seguridad para actualizar el campo de investigación. El segundo problema trata sobre ataques a cajeros automáticos que ocurren debido a un error de configuración. El tercer problema es sobre empleados de un banco que reportan que alguien roba sus contraseñas, lo cual podría deberse a un ataque con cámara térmica. El cuarto problema

Авторское право:

© All Rights Reserved

Доступные форматы

Скачайте в формате PDF, TXT или читайте онлайн в Scribd

Вы находитесь на странице: 1из 4

ANEXO 4. EVALUACIÓN FINAL.

Curso: Fundamentos de Seguridad Informática

Código: 233001

Nombre de la fase: Postarea – Analizar escenarios y estructuras de

seguridad informática.

Temáticas a desarrollar: Unidad 1 - Introducción a la seguridad

Informática y Unidad 2 - Servicios, amenazas y ataques.

Fecha de desarrollo: 02 de agosto de 2019 al 08 de agosto de 2019

Situación problema

Problema 1: UNADHACK está finalizando un año de trabajo desde su

creación por lo que genera experiencia en conceptos teóricos y técnico-

teóricos; requieren actualizar su campo de investigación y capacitación de

personal por lo que es necesario generar un documento con el top ten de

temáticas de la seguridad informática en pro de la actualización.

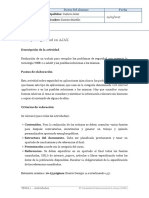

Problema 2: A su vez tienen un último caso, una entidad bancaria está

sufriendo ataques a sus cajeros automáticos de marca Tranax y de referencia

Mini-Bank 1500. No identifican el por qué logran acceder al root o al

administrador del cajero automático si los técnicos han definido de forma

correcta y coherente las contraseñas, de hecho están definiendo la siguiente

contraseña de 13 caracteres: 9236784590201 esto es bastante seguro y

tomaría un buen tiempo poder encontrar dicha contraseña.

Uno de los investigadores de UNADHACK lee el manual completo de Tranax

encontrando una página que le llama bastante la atención y la cual parece

que podría contener la respuesta del mal procedimiento que están llevando a

cabo los técnicos en la configuración de los cajeros, en la Fig. 1. Se puede

observar la página la cual llama la atención del investigador UNADHACK:

Fig. 1. Configuración y asignación de clave cajero Tranax

Fuente: Tranax

Mediante una lectura exhaustiva puede comprobar que el error es de

configuración e identifica que es un error que se comete al no leer con

atención las instrucciones generadas por el proveedor, pero a su vez es un

error del proveedor generar condiciones de ese tipo.

Problema 3: La misma entidad bancaria está identificando que muchos de

sus empleados están cambiando frecuentemente sus contraseñas de acceso

al sistema manifestando que alguien del banco está robando dichas

contraseñas; los usuarios sólo tienen acceso al sistema del banco, no existe

navegadores web ni algún otro tipo de software el cual puede generar peligro

alguno, al punto que no existen puertos USB habilitados. El experto de

UNADHACK sospecha que puede ser un ataque con cámara térmica y explica

los usuarios del banco que es posible como se evidencia en la Fig. 2.

Fig. 2. Capturando contraseñas con cámara térmica

Fuente: John Quintero.

Problema 4: (El estudiante debe tener en cuenta la guía publicada en el

entorno de aprendizaje práctico sobre funciones hash tiene el nombre de –

Guía educativa 1) El banco desea controlar los archivos más importantes

para evitar que sean modificados, por ende el investigador de UNADHACK les

comenta que pueden trabajar con una función hash, dicha función está

articulada a cualquier modificación del documento, si el documento llega a

ser modificado su función hash cambiará respecto a la generada

inicialmente.

Вам также может понравиться

- Anexo 4. Evaluación FinalДокумент3 страницыAnexo 4. Evaluación FinalEDGAR BASILIO CONTRERAS GARAVITOОценок пока нет

- Anexo 4. Evaluación FinalДокумент3 страницыAnexo 4. Evaluación Finalkenshin1032Оценок пока нет

- Anexo - Fase 4 - Evaluación y AcreditaciónДокумент3 страницыAnexo - Fase 4 - Evaluación y AcreditaciónLuis Ozuna MartinezОценок пока нет

- Anexo 4 - Evaluación FinalДокумент6 страницAnexo 4 - Evaluación FinalRandy BarrancoОценок пока нет

- Anexo 4 - Evaluación FinalДокумент6 страницAnexo 4 - Evaluación FinalCristian0% (1)

- Daw03 Serv AplicДокумент28 страницDaw03 Serv Aplicraxis2010Оценок пока нет

- Mfernandez olivaTFM2020memoriaДокумент89 страницMfernandez olivaTFM2020memoriaparaspotifygg 456456Оценок пока нет

- Practica II - Seguridad en Aplicaciones Web - REDUCIDO de IMAGENESДокумент30 страницPractica II - Seguridad en Aplicaciones Web - REDUCIDO de IMAGENESJhonatan VegaОценок пока нет

- Seguridad AjaxДокумент7 страницSeguridad AjaxGustavo BarreiroОценок пока нет

- TRABAJOFINAL - (1) Rodrigo MerinoДокумент17 страницTRABAJOFINAL - (1) Rodrigo Merinojamesalbertomartinc100% (1)

- Tarea 2 Introduccion A La SeguridadДокумент37 страницTarea 2 Introduccion A La Seguridadanileda castroОценок пока нет

- GFPI-F-019 - Formato - Guia - de - Aprendizaje #21 FUNDAMENTOS - IMPLEMENTACION - REDESДокумент7 страницGFPI-F-019 - Formato - Guia - de - Aprendizaje #21 FUNDAMENTOS - IMPLEMENTACION - REDESleonardoduarteОценок пока нет

- Segsoftt 2 TrabДокумент12 страницSegsoftt 2 TrabCristian JarrinОценок пока нет

- Examen DavidJesusHuaricanchaAbadДокумент3 страницыExamen DavidJesusHuaricanchaAbadDavid JesusОценок пока нет

- Cuestionario Del Capítulo 3 - CiberseguridadДокумент7 страницCuestionario Del Capítulo 3 - CiberseguridadCarlos Santiago Arteaga ErazoОценок пока нет

- Cuestionario Del Capítulo 3Документ6 страницCuestionario Del Capítulo 3Cesar SilvaОценок пока нет

- Cuestionario Del Capitulo2 Introduction To Cyberse PDFДокумент12 страницCuestionario Del Capitulo2 Introduction To Cyberse PDFDario Big MasterОценок пока нет

- Evaluación Del Capítulo 8 - Cybersecurity Essentials - CR - Ricardo - LópezДокумент17 страницEvaluación Del Capítulo 8 - Cybersecurity Essentials - CR - Ricardo - LópezAndres DuarteОценок пока нет

- Capitulos 20, 21 y 22.Документ4 страницыCapitulos 20, 21 y 22.cargus05Оценок пока нет

- Taller Packet TracerДокумент5 страницTaller Packet TracerFredy Ramirez MoralesОценок пока нет

- Evaluación Del Capítulo 7 - Ciberseguridad1819-SemipresencialДокумент15 страницEvaluación Del Capítulo 7 - Ciberseguridad1819-Semipresencialburzure100% (3)

- Proceso de Gestión de Formación Profesional Integral Formato Guía de AprendizajeДокумент17 страницProceso de Gestión de Formación Profesional Integral Formato Guía de AprendizajeSantiago GarciaОценок пока нет

- Especificacion de RequerimientosДокумент10 страницEspecificacion de RequerimientosLuna SafuriОценок пока нет

- GFPI-F-019 - Formato - Guia - de - Aprendizaje #21 FUNDAMENTOS - IMPLEMENTACION - REDESДокумент7 страницGFPI-F-019 - Formato - Guia - de - Aprendizaje #21 FUNDAMENTOS - IMPLEMENTACION - REDESLeonardo DuarteОценок пока нет

- Proyecto Final SeguridadДокумент24 страницыProyecto Final SeguridadNigel AbregoОценок пока нет

- Proyecto CiberseguridadДокумент5 страницProyecto CiberseguridadGabrielaОценок пока нет

- Programacion WebДокумент3 страницыProgramacion WebDiegoОценок пока нет

- Especificación de Requerimientos. GA1 220501092 AA4 EV02Документ10 страницEspecificación de Requerimientos. GA1 220501092 AA4 EV02adrivar0% (2)

- GFPI-F-019 Act 1. Conceptos Básicos de Seguridad - Corregida V2Документ7 страницGFPI-F-019 Act 1. Conceptos Básicos de Seguridad - Corregida V2Dayron Alexis OliverosОценок пока нет

- Unidad 01 SIДокумент6 страницUnidad 01 SIAna Arribas0% (1)

- Ite7 Cap 13Документ11 страницIte7 Cap 13sal panОценок пока нет

- Guia de Aprendizaje - Servidores 2022Документ12 страницGuia de Aprendizaje - Servidores 2022aixa veronikОценок пока нет

- Prueba Adm Red 1 Fila AДокумент3 страницыPrueba Adm Red 1 Fila AAlberto Campos V.Оценок пока нет

- 1 El Peligro - CyberOpsДокумент17 страниц1 El Peligro - CyberOpsCarlos Jesus Koo LabrinОценок пока нет

- Osinergmin Instructivo ECV PracticantesДокумент11 страницOsinergmin Instructivo ECV PracticantesJOSE ARTURO PILLCO TORRESОценок пока нет

- Cuestionario Del Capítulo 3Документ6 страницCuestionario Del Capítulo 3johnОценок пока нет

- Fase 4 - Grupo 19Документ24 страницыFase 4 - Grupo 19Fernando Falla100% (1)

- Capitulo 3 CISCO CIBERSEGURIDADДокумент6 страницCapitulo 3 CISCO CIBERSEGURIDADNormaElenaVeraPalaciosОценок пока нет

- Fase 2 Seguridad Sistemas OperativosДокумент9 страницFase 2 Seguridad Sistemas OperativosJhon Fredy LizcanoОценок пока нет

- TALLER03 Seguridad en Aplicaciones EJE3Документ12 страницTALLER03 Seguridad en Aplicaciones EJE3YïNå SånåОценок пока нет

- TIM4 - Seguridad de Redes y PeriféricosДокумент4 страницыTIM4 - Seguridad de Redes y PeriféricosCésar Ojeda AlvaradoОценок пока нет

- Kadr U2 A2 GivpДокумент4 страницыKadr U2 A2 GivpLuis GonzalezОценок пока нет

- Modelos de Programacion II Actividad Evaluativa Eje 1Документ8 страницModelos de Programacion II Actividad Evaluativa Eje 1Programas B.A.S.GОценок пока нет

- Grupo21 Tarea3 Nicolas CruzДокумент31 страницаGrupo21 Tarea3 Nicolas CruzDiana Figueroa Mora100% (1)

- 1nGFPInFn135nF1nAP1nGA08nRAnEspecificarnAprobada 886205a81eb525eДокумент13 страниц1nGFPInFn135nF1nAP1nGA08nRAnEspecificarnAprobada 886205a81eb525eJESS DAVID CARDENAS OSPINAОценок пока нет

- Activities Guide and Evaluation Rubric - Unit 2 - Task 3 - Modeling Threats - En.esДокумент15 страницActivities Guide and Evaluation Rubric - Unit 2 - Task 3 - Modeling Threats - En.esDario HoyosОценок пока нет

- Guia13 TransporteДокумент7 страницGuia13 TransportecamiloОценок пока нет

- 1 GuiaДокумент8 страниц1 GuiaFelix E. SanchezОценок пока нет

- Especificacion de Requerimientos GA1 220501092 AA4 EV02Документ10 страницEspecificacion de Requerimientos GA1 220501092 AA4 EV02Over Luis Marzola Oviedo100% (1)

- Cuestionario Del Capítulo 2 - Introduction To Cybersecurity Espanol 0418Документ12 страницCuestionario Del Capítulo 2 - Introduction To Cybersecurity Espanol 0418Johan Avelino Sanchez Pacheco100% (3)

- 13 FJHGДокумент15 страниц13 FJHGBryanAndersson67% (3)

- Seguridad en Redes y SistemasДокумент53 страницыSeguridad en Redes y SistemasJose Antonio Reyna Macias100% (1)

- Cuestionario Del Capítulo 3 - Introducción A La Ciberseguridad - OeaДокумент12 страницCuestionario Del Capítulo 3 - Introducción A La Ciberseguridad - OeamatrixsionОценок пока нет

- Instructivo para Rendir Evaluaciones Virtuales - FMHДокумент9 страницInstructivo para Rendir Evaluaciones Virtuales - FMHLeonardo YepezОценок пока нет

- Cuestionario Del Capítulo 3Документ6 страницCuestionario Del Capítulo 3Yobany Alberto Romero Martinez100% (1)

- Capitulo 1 - Algunos Tópicos de Seguridad en Redes PDFДокумент8 страницCapitulo 1 - Algunos Tópicos de Seguridad en Redes PDFMARIAОценок пока нет

- Instructivo de Evaluación Virtual de ConocimientosДокумент11 страницInstructivo de Evaluación Virtual de ConocimientosWILDER ENRIQUEZ POCOMOОценок пока нет

- Metoologia de AmenazasДокумент12 страницMetoologia de AmenazasJavier Ingaroca100% (2)

- Sistema operativo, búsqueda de información: Internet/Intranet y correo electrónico. ADGN0210От EverandSistema operativo, búsqueda de información: Internet/Intranet y correo electrónico. ADGN0210Оценок пока нет

- Sistema operativo, búsqueda de información: Internet/Intranet y correo electrónico. ADGD0308От EverandSistema operativo, búsqueda de información: Internet/Intranet y correo electrónico. ADGD0308Оценок пока нет

- Fase 2 - Johanna - Polania - MartinezДокумент10 страницFase 2 - Johanna - Polania - MartinezJohanna Polania Martinez100% (1)

- 1er Corte IntroduccionДокумент52 страницы1er Corte IntroduccionJohanna Polania MartinezОценок пока нет

- Fase 3 - Johanna Polania M PDFДокумент12 страницFase 3 - Johanna Polania M PDFJohanna Polania MartinezОценок пока нет

- Eje 3 - Acciones Ciudadanas - Andres RodriguezДокумент8 страницEje 3 - Acciones Ciudadanas - Andres RodriguezJohanna Polania MartinezОценок пока нет

- Etapa 1 - Conocer El Problema A Solucionar - Johanna Polania MДокумент9 страницEtapa 1 - Conocer El Problema A Solucionar - Johanna Polania MJohanna Polania MartinezОценок пока нет

- Musculos Del AbdomenДокумент2 страницыMusculos Del AbdomenJohanna Polania MartinezОценок пока нет

- Pre Tarea - Definicion de Modelos y Estandares de Seguridad InformaticaДокумент3 страницыPre Tarea - Definicion de Modelos y Estandares de Seguridad InformaticaJohanna Polania MartinezОценок пока нет

- Fase 4 - SGSI - Aporte Johanna Polania MartinezДокумент13 страницFase 4 - SGSI - Aporte Johanna Polania MartinezJohanna Polania Martinez100% (1)

- Fase 1 - Johanna - Polania - Martinez PDFДокумент8 страницFase 1 - Johanna - Polania - Martinez PDFJohanna Polania MartinezОценок пока нет

- Fase1 - Reconocimiento y Presaberes - APA - ColaborativoДокумент18 страницFase1 - Reconocimiento y Presaberes - APA - ColaborativoJohanna Polania MartinezОценок пока нет

- Fase 2-Aporte - Johanna Polania MДокумент25 страницFase 2-Aporte - Johanna Polania MJohanna Polania MartinezОценок пока нет

- Fase 1 - Contextualizacion Sobre Riesgos y Control InformaticoДокумент3 страницыFase 1 - Contextualizacion Sobre Riesgos y Control InformaticoJohanna Polania MartinezОценок пока нет

- Fase 0 - Johanna Polania Martinez PDFДокумент8 страницFase 0 - Johanna Polania Martinez PDFJohanna Polania MartinezОценок пока нет

- Unidad 2 - Aporte Modelos - Johanna Polania MartinezДокумент6 страницUnidad 2 - Aporte Modelos - Johanna Polania MartinezJohanna Polania MartinezОценок пока нет

- MAMOGRAFIAДокумент7 страницMAMOGRAFIAJohanna Polania MartinezОценок пока нет

- Fase 3 V3Документ12 страницFase 3 V3Johanna Polania MartinezОценок пока нет

- Fase 1 - Reconocimiento Del Problema y Conceptos Basicos Asociados - JPMДокумент13 страницFase 1 - Reconocimiento Del Problema y Conceptos Basicos Asociados - JPMJohanna Polania MartinezОценок пока нет

- Fase 2 - Definición Del Alcance de Análisis de Riesgos Grupo 233004 - 7 - FinalДокумент75 страницFase 2 - Definición Del Alcance de Análisis de Riesgos Grupo 233004 - 7 - FinalJohanna Polania MartinezОценок пока нет

- Introducción y Propuesta de La FundacionДокумент4 страницыIntroducción y Propuesta de La FundacionJohanna Polania MartinezОценок пока нет

- Fase 0 - Johanna Polania Martinez PDFДокумент8 страницFase 0 - Johanna Polania Martinez PDFJohanna Polania MartinezОценок пока нет

- Electrostática 2018Документ43 страницыElectrostática 2018Johanna Polania MartinezОценок пока нет

- Fase 4 - SGSI - Aporte Aplicacion WebДокумент8 страницFase 4 - SGSI - Aporte Aplicacion WebJohanna Polania MartinezОценок пока нет

- Tarea - Definicion de Modelos y Estandares de Seguridad InformaticaДокумент21 страницаTarea - Definicion de Modelos y Estandares de Seguridad InformaticaJohanna Polania Martinez100% (1)

- Fase 0 - Johanna Polania Martinez PDFДокумент8 страницFase 0 - Johanna Polania Martinez PDFJohanna Polania MartinezОценок пока нет

- Mapa Mental - Internet - SPMДокумент1 страницаMapa Mental - Internet - SPMJohanna Polania MartinezОценок пока нет

- Consecuencias de La RXДокумент1 страницаConsecuencias de La RXJohanna Polania MartinezОценок пока нет

- Plan Socializacion 2019Документ16 страницPlan Socializacion 2019Johanna Polania MartinezОценок пока нет

- Laboratorio VITOДокумент3 страницыLaboratorio VITOJohanna Polania MartinezОценок пока нет

- Simulacro Pruebas Saber 2019-IIДокумент1 страницаSimulacro Pruebas Saber 2019-IIJohanna Polania Martinez100% (1)

- Mapa Conceptual - Masa en El CuelloДокумент1 страницаMapa Conceptual - Masa en El CuelloJohanna Polania MartinezОценок пока нет

- Habilidades SocialesДокумент20 страницHabilidades SocialesCamila Torres100% (4)

- Familia y Escuela Una Alianza NecesariaДокумент2 страницыFamilia y Escuela Una Alianza NecesariaAna Belén MartínezОценок пока нет

- TEMASДокумент6 страницTEMASAlmudenaОценок пока нет

- Algoritmo para Calculo de ÁreasДокумент6 страницAlgoritmo para Calculo de ÁreasMatheo RamirezОценок пока нет

- Plan de Implementación de SoftwareДокумент17 страницPlan de Implementación de SoftwareakiraОценок пока нет

- Cuestionario DiagnosticoДокумент23 страницыCuestionario DiagnosticoStefany VictoriaОценок пока нет

- 746 MTPS 2021 - 1Документ2 страницы746 MTPS 2021 - 1Andy Torrealba100% (5)

- Quién Es Quién - Fac. Psic. (Viejo)Документ85 страницQuién Es Quién - Fac. Psic. (Viejo)Ana Zaragoza0% (1)

- Ortografía Básica EN IMAGENES - Imagenes Educativas 3Документ1 страницаOrtografía Básica EN IMAGENES - Imagenes Educativas 3Laura Dolores Martinez DominguezОценок пока нет

- Ensayo Educacion en El Mexico ContemporaneoДокумент7 страницEnsayo Educacion en El Mexico ContemporaneoMariia Fernanda V. SanchezОценок пока нет

- Teoria de La EquidadДокумент6 страницTeoria de La Equidadalexandra vanegas poloОценок пока нет

- Manual Completo Facultad Medicina Patologias PDFДокумент128 страницManual Completo Facultad Medicina Patologias PDFMartin IzaguirreОценок пока нет

- Licenciaturas Ejecutivas Uvm Ingeniería Industrial Y de SistemasДокумент2 страницыLicenciaturas Ejecutivas Uvm Ingeniería Industrial Y de SistemasKaren ÄrmelОценок пока нет

- Planos Del Lenguaje para Cuarto de SecundariaДокумент6 страницPlanos Del Lenguaje para Cuarto de Secundariamibellagenio007Оценок пока нет

- INFORME de ANSIEDADДокумент19 страницINFORME de ANSIEDADDavid Heber Aguilar Norabuena50% (2)

- Salud Mental Tema 2 Salud Mental ComunitarioДокумент11 страницSalud Mental Tema 2 Salud Mental ComunitarioNitaHuamánGómez100% (1)

- 1-Introducción A Los Aspectos Básicos de Azure - Learn - Microsoft DocsДокумент2 страницы1-Introducción A Los Aspectos Básicos de Azure - Learn - Microsoft DocsUser OneОценок пока нет

- Clasificación de Los Ejercicios de Orden y ControlДокумент4 страницыClasificación de Los Ejercicios de Orden y ControlGeraldine JimenezОценок пока нет

- Presentacion Estrategia Ea 1 - Pavel CornielДокумент20 страницPresentacion Estrategia Ea 1 - Pavel CornielJose CastilloОценок пока нет

- Paradigmas en Psicopedagogia 2 ValeДокумент34 страницыParadigmas en Psicopedagogia 2 ValeMarisol Meza0% (1)

- 4 Planificacion Geometria 7moДокумент5 страниц4 Planificacion Geometria 7moErnesto MeloОценок пока нет

- Datos Generales Del Estudiante-Matricula-2021-2Документ2 страницыDatos Generales Del Estudiante-Matricula-2021-2Dilbeth AlvarezОценок пока нет

- Procesos PedagógicosДокумент10 страницProcesos Pedagógicosaldo varaОценок пока нет

- CPT 4 - Normas Apa-Refrencias CitasДокумент48 страницCPT 4 - Normas Apa-Refrencias CitasTito FredyОценок пока нет

- Ensayo Psicologia EducativaДокумент3 страницыEnsayo Psicologia EducativaAra YelyОценок пока нет

- MODULO FORMATIVO - AGROPECUARIA-borradorДокумент175 страницMODULO FORMATIVO - AGROPECUARIA-borradorJusto Miguel Quispe AymeОценок пока нет

- Trabajo de Modificacion de Conducta 3Документ2 страницыTrabajo de Modificacion de Conducta 3Marcela Alexandra Arévalo LozanoОценок пока нет

- Cuadro Comparativo Modelos Teóricos y Clasificación DiagnosticaДокумент5 страницCuadro Comparativo Modelos Teóricos y Clasificación DiagnosticaBrenda Julissa DuqueОценок пока нет

- Cultura Digital Ii 2024a P1Документ3 страницыCultura Digital Ii 2024a P1Julio Jarquin100% (2)

- Valores en El PeiДокумент1 страницаValores en El Peijosaban2100% (1)