Академический Документы

Профессиональный Документы

Культура Документы

Emily Curin, Crear Jasper

Загружено:

Hugh Ruano0 оценок0% нашли этот документ полезным (0 голосов)

41 просмотров148 страницTarea Excel IGA.

Авторское право

© © All Rights Reserved

Доступные форматы

PDF, TXT или читайте онлайн в Scribd

Поделиться этим документом

Поделиться или встроить документ

Этот документ был вам полезен?

Это неприемлемый материал?

Пожаловаться на этот документTarea Excel IGA.

Авторское право:

© All Rights Reserved

Доступные форматы

Скачайте в формате PDF, TXT или читайте онлайн в Scribd

0 оценок0% нашли этот документ полезным (0 голосов)

41 просмотров148 страницEmily Curin, Crear Jasper

Загружено:

Hugh RuanoTarea Excel IGA.

Авторское право:

© All Rights Reserved

Доступные форматы

Скачайте в формате PDF, TXT или читайте онлайн в Scribd

Вы находитесь на странице: 1из 148

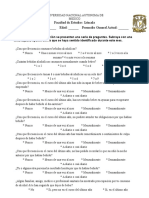

Nombre: Emily Curin

Tipo de informe: ¿Cómo se puede proteger el perfil en línea?

¿Qué es un perfil en línea?

Un perfil es el conjunto de información que contiene su configuración, preferencias,

Ilustración 1. Perfiles

mensajes de correo, contraseñas, libretas de direcciones y certificados. Los programas de

correo utilizan los perfiles para organizar la información de distintos usuarios.

¿En dónde puede establecer perfiles?

Una red social es un sitio dedicado a facilitar la construcción de relaciones sociales entre

Ilustración 2. Redes sociales

personas que comparten intereses, actividades, antecedentes o una relación en la vida real.

Dicha red se encuentra compuesta por perfiles que son una representación de cada

usuario, sus conexiones sociales y otros detalles.

Protegerse cuando está en línea

• Phishing: suplantación de identidad, es un término informático que denomina

un modelo de abuso informático y que se comete mediante el uso de un tipo

de ingeniería social, caracterizado por intentar adquirir información

confidencial de forma fraudulenta (como puede ser una contraseña,

información detallada sobre tarjetas de crédito u otra información bancaria).

El cibercriminal, conocido como phisher, se hace pas ar por una persona o

empresa de confianza en una aparente comunicación oficial electrónica, por lo

común un correo electrónico, o algún sistema de mensajería instantánea o

incluso utilizando también llamadas telefónicas.

• Spoofing: (en inglés, spoofing) de identidad, en términos de seguridad de

redes, hace referencia al uso de técnicas a través de las cuales un atacante,

generalmente con usos maliciosos o de investigación, se hace pasar por una

entidad distinta a través de la falsificación de los datos en una comunicación.

Se pueden clasificar los ataques de spoofing, en función de la tecnología

utilizada. Entre ellos tenemos la suplantación de IP (quizás el más conocido),

suplantación de ARP, suplantación de DNS, suplantación web o suplantación de

correo electrónico, aunque en general se puede englobar dentro de spoofing

cualquier tecnología de red susceptible de sufrir suplantaciones de identidad.

• Comprar en línea: En cuanto a la red que se utiliza, se debe evitar hacer las

compras en wifi públicas y utilizar el modo de incógnito, ya que las redes

públicas facilitan el acceso a la información y deben ser rechazadas, sobre

todo, cuando se trata de los pagos online. También existen las plataformas de

compra y venta de artículos de segunda mano, en las que se deben realizar

estas transacciones con ciertas garantías de seguridad. Uno de los métodos de

pago más comunes son las tarjetas de crédito, pero también está Paypal, ya

que la información personal que se aporta es mínima y se trata de una

plataforma de pago segura y de confianza. Por otro lado, siempre es preferible

pagar con tarjeta de crédito antes que las de débito, debido a las facilidades

en la gestión de cancelación del pago en caso de que se sospeche de un posible

fraude.

Ilustración 3. Cuidados

Internet

Tipos

Cableado Satelital Innalambrico

Prácticas en línea a evitar

• Problemas de plagio: la protección del derecho de autor abarca las

expresiones, pero no las ideas, procedimientos, métodos de operación o

conceptos matemáticos en sí. Los títulos, los lemas o los lo gotipos podrán o no

quedar al amparo del derecho de autor en función del nivel de actividad autoral

que contengan. En la mayoría de los casos el derecho de autor no protege los

nombres.

• Piratería: es una nueva forma de crimen realizado por mucha gente alrededor

del mundo diariamente. El término "piratería", cuando se relaciona con el

Internet, abarca la descarga, la compra o la venta de software, archivos de

audio o video de manera ilegal. Comprar i legalmente juegos de computadora

copiados es considerado piratería, así como descargar música, filmes y

programas de televisión de manera gratuita.

• Ciberbullying: es un término que se utiliza para describir cuando un niño o

adolescente es molestado, amenazado, acosado, humillado, avergonzado o

abusado por otro niño o adolescente, a través de Internet o cualquier medio

de comunicación como teléfonos móviles o tablets.

• Flame o Spam: correo basura, correo no solicitado y mensaje basura hacen

referencia a los mensajes no solicitados, no deseados o con remitente no

conocido (o incluso correo anónimo o de falso remitente), habitualmente de

tipo publicitario, generalmente son enviados en grandes cantidades (incluso

masivas) que perjudican de alguna o varias manera s al receptor. La acción de

enviar dichos mensajes se denomina spamming .

Ilustración 5

Bibliografía

No hay ninguna fuente en el documento actual.

Tabla de contenidos

Contenido

¿Qué es un perfil en línea?.................................................................................................................. 0

¿En dónde puede establecer perfiles? ................................................................................................ 9

Protegerse cuando está en línea ....................................................................................................... 15

Prácticas en línea a evitar.................................................................................................................. 50

Consideraciones de comunicación .................................................................................................. 106

Edad................................................................................................................................................. 120

Año .................................................................................................................................................. 120

Consideraciones de comunicación

El Internet se ha convertido en los últimos tiempos en una herramienta indispensable para

el usuario en común. Esta herramienta proporciona usos para investigación, promoción y

como un medio de comunicación sobre diversos aspectos del mundo contemporáneo.

Uso del internet

Año Incremento

2014 2,485

2015 3,008

2016 3,429

2017 3,773

2018 4,021

2019 4,338

Edad Año

2006 2007 2008 2009 2010

16 a 24 90.7 74.3 87.3 90.7 88.7

25 a 34 74.3 87.3 74.3 67.3 87.3

35 a 44 87.3 90.7 87.3 74.3 90.7

45 a 54 76.4 74.3 76.4 74.3 74.3

55 a 64 67.3 87.3 67.3 87.3 87.3

65 a 74 76.5 87.9 87.3 74.3 90.7

i

Se encuentra en un sitio seguro

i

Вам также может понравиться

- Plan de Marketing SoproleДокумент54 страницыPlan de Marketing SoproleJaviera Pimpoyo Gillibrand50% (2)

- Obtención de Un Compuesto BinarioДокумент3 страницыObtención de Un Compuesto BinarioHugh RuanoОценок пока нет

- Libreto Acto Día Del Padre 2018 Escuela Las ColoniasДокумент2 страницыLibreto Acto Día Del Padre 2018 Escuela Las ColoniasKaty Alarcón SánchezОценок пока нет

- FQ2-2019.2 Tarea 03Документ1 страницаFQ2-2019.2 Tarea 03Hugh RuanoОценок пока нет

- Parcial 1 Lopu1.Документ3 страницыParcial 1 Lopu1.Hugh RuanoОценок пока нет

- Guías de Nomenclatura, Qg1Документ10 страницGuías de Nomenclatura, Qg1Hugh RuanoОценок пока нет

- 3 Parcial Temario BДокумент3 страницы3 Parcial Temario BHugh RuanoОценок пока нет

- Tarea Preparatoria #2Документ3 страницыTarea Preparatoria #2Hugh Ruano0% (1)

- Iq2. Usac.Документ4 страницыIq2. Usac.Hugh RuanoОценок пока нет

- Unidad 1 - Introducción A Los Materiales de Ingeniería.Документ6 страницUnidad 1 - Introducción A Los Materiales de Ingeniería.Hugh RuanoОценок пока нет

- Se Quema MetanoДокумент4 страницыSe Quema MetanoHugh RuanoОценок пока нет

- Resistencia Equivalente.Документ44 страницыResistencia Equivalente.Hugh RuanoОценок пока нет

- Problema Especial Sistemas ED Metodo EliminacionДокумент1 страницаProblema Especial Sistemas ED Metodo EliminacionHugh RuanoОценок пока нет

- Programacion de Computadoras 1Документ29 страницProgramacion de Computadoras 1Hugh RuanoОценок пока нет

- Unidad Cero EmiДокумент3 страницыUnidad Cero EmiAlejandra_Duar_6696Оценок пока нет

- NexGard SpectraДокумент12 страницNexGard SpectraHugh Ruano100% (2)

- Material de Apoyo Periodicidad Quimica PDFДокумент8 страницMaterial de Apoyo Periodicidad Quimica PDFHugh RuanoОценок пока нет

- ResorteДокумент9 страницResorteHugh RuanoОценок пока нет

- HíbridoДокумент7 страницHíbridokimОценок пока нет

- Memoria de Calculo Modulo de Adobe N 035Документ9 страницMemoria de Calculo Modulo de Adobe N 035Jose Luis BarrantesОценок пока нет

- Tarifario BNДокумент127 страницTarifario BNYesi Inga L.Оценок пока нет

- ES Philips Lamps LEDs Catalog 2022 LRДокумент112 страницES Philips Lamps LEDs Catalog 2022 LRSotevi Rafael LopezОценок пока нет

- El IncestoДокумент4 страницыEl IncestoFabrizioAlmeidaОценок пока нет

- Cantus FirmusДокумент2 страницыCantus FirmusAlaan Castañeda MuñizОценок пока нет

- Cómo Elaborar Un Texto ArgumentivoДокумент4 страницыCómo Elaborar Un Texto ArgumentivoEvamaОценок пока нет

- El Comportamiento Colectivo y Sus FormasДокумент23 страницыEl Comportamiento Colectivo y Sus FormasArnold Jefferson SanchezОценок пока нет

- Naturaleza de La MateriaДокумент44 страницыNaturaleza de La MateriaiesmiguelromeroesteoticОценок пока нет

- La Compania Pepito SДокумент3 страницыLa Compania Pepito SJuan David Hernandez0% (1)

- EnsayoДокумент3 страницыEnsayoJosué Copca FalcónОценок пока нет

- Numeracion y ViñetasДокумент2 страницыNumeracion y ViñetasLuis AngelОценок пока нет

- Nuevo Documento de Microsoft WordДокумент2 страницыNuevo Documento de Microsoft Wordcatalina jara fierroОценок пока нет

- Trabajo Tesis I El Nacimiento de Un Proyecto de InvestigacionДокумент3 страницыTrabajo Tesis I El Nacimiento de Un Proyecto de InvestigacionsirwillianОценок пока нет

- Test de Alcoholismo & Atoestima Fes Iztacala. PPTX Con InstruccionesДокумент2 страницыTest de Alcoholismo & Atoestima Fes Iztacala. PPTX Con InstruccionesBetty GarciaОценок пока нет

- Reparacion Freno EstacionamientoДокумент13 страницReparacion Freno EstacionamientoARANОценок пока нет

- Auto Hebdo Sport 13 Octubre 2015Документ84 страницыAuto Hebdo Sport 13 Octubre 2015blancohccОценок пока нет

- Evidencia InteractuarДокумент6 страницEvidencia InteractuarDanna VargasОценок пока нет

- ParkinsonДокумент24 страницыParkinsonSilvia AlejandraОценок пока нет

- 15 Canciones VariadasДокумент7 страниц15 Canciones VariadasInternet MegasisОценок пока нет

- Notas Investigacion Redaccion Rojas SorianoДокумент298 страницNotas Investigacion Redaccion Rojas Sorianokralacri100% (4)

- Monitoreo Ambiental JunioДокумент21 страницаMonitoreo Ambiental JunioadrianoОценок пока нет

- Ctenosaura SimilisДокумент7 страницCtenosaura SimilisAna Lucía Herrera NájarОценок пока нет

- El Estado de Derecho y La Realidad PeruanaДокумент34 страницыEl Estado de Derecho y La Realidad PeruanaIncognito18Оценок пока нет

- Teoría de La RelatividadДокумент14 страницTeoría de La Relatividadoswaldo morenoОценок пока нет

- Modelo Informe EstadisticoДокумент32 страницыModelo Informe EstadisticoSegundo Elvis Huanca FloresОценок пока нет

- El Iguano NoticiasДокумент7 страницEl Iguano Noticiasdmcxdmcx7Оценок пока нет

- Meditación Sobre La EsperanzaДокумент5 страницMeditación Sobre La EsperanzaPorfirioОценок пока нет