Академический Документы

Профессиональный Документы

Культура Документы

Grupo D

Загружено:

Jose CutipaАвторское право

Доступные форматы

Поделиться этим документом

Поделиться или встроить документ

Этот документ был вам полезен?

Это неприемлемый материал?

Пожаловаться на этот документАвторское право:

Доступные форматы

Grupo D

Загружено:

Jose CutipaАвторское право:

Доступные форматы

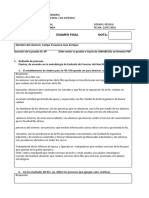

Reemplazar esta línea con su número de documento de identificación (hacer doble clic aquí para editar) < 1

Ataque de control mental: socavar el

aprendizaje profundo con la explotación de la

memoria de la GPU (2020)

Sang-Ok Park, Ohmin Kwon, Yonggon Kim, Sang Kil Cha y Hyunsoo Yoon

6. La ejecución pasará por el código inyectado y la

Resumen – Nuestra técnica a partir de nuestras observaciones, GPU ejecutará una lógica arbitraria

un atacante puede escribir en las páginas de códigos de la GPU. proporcionada por el atacante.

El quid de nuestra técnica es combinar tanto la reutilización de

código como el ataque de inyección de código como se mostrara

en siguiente documento el comportamiento del EXPLOIT de

deformación de código.

I. INTRODUCCION

E ste documento tiene como objetivo desarrollar un nuevo

modelo de explotación de memoria GPU. Nuestra técnica está

motivada por el hecho de que ni la inyección directa de código

ni el ataque de reutilización de código son factibles en GPU.

II. ANTECEDENTES

III. MODELOS MATEMÁTICOS

A. Modelo EXPLOIT .

Este modelo considera 6 etapas el cual se ira explicando de

manera detallada más adelante:

1. Nuestro atacante desencadena un

desbordamiento de búfer y sobrescribe el puntero

de función (p).

2. El atacante redirige el flujo de control de la

función GPU a un fragmento de código que

llamamos gadget de copia, que siempre está en

una dirección fija.

3. El gadget de copia inyecta un shellcode de

deformación de código en la página de códigos

junto al gadget de copia.

4. La ejecución recae en el shellcode.

5. El código de deformación shellcode copia una

gran parte de los datos del usuario en las páginas

de códigos junto a la página que contiene el

código de shell. Este paso permite al atacante

inyectar código de tamaño arbitrario para

ejecutar.

Documento enviado el 06 de diciembre de 2020. Realizado por el grupo D

del curso de Matemática Aplicada sección V FB501V.

Вам также может понравиться

- CCNA Modulo 1 - ResumenДокумент182 страницыCCNA Modulo 1 - ResumenAdrian Chavarria Cespedes0% (1)

- Arquitectura de Computadoras y Sistemas Operativos Trabajo ParcialДокумент4 страницыArquitectura de Computadoras y Sistemas Operativos Trabajo Parcialvnfjdkkciiwoopvppvfkdkfw100% (1)

- Instrucciones de Instalacion DigivibeДокумент5 страницInstrucciones de Instalacion DigivibekurtsniceОценок пока нет

- Efinal-2021 B - Si 150uДокумент2 страницыEfinal-2021 B - Si 150uJose CutipaОценок пока нет

- Silabo Sistemas y FinanzasДокумент5 страницSilabo Sistemas y FinanzasJose CutipaОценок пока нет

- Si607u Ef - 2021-IiДокумент2 страницыSi607u Ef - 2021-IiJose CutipaОценок пока нет

- 4ta Pc-2021 B - SI 150UДокумент3 страницы4ta Pc-2021 B - SI 150UJose CutipaОценок пока нет

- To Final 2021 1 CutipaДокумент6 страницTo Final 2021 1 CutipaJose CutipaОценок пока нет

- JDBC Parte IДокумент22 страницыJDBC Parte IJose CutipaОценок пока нет

- JDBC Parte IIIДокумент9 страницJDBC Parte IIIJose CutipaОценок пока нет

- 1 PPT Dircetur Cajamarca (24-6)Документ14 страниц1 PPT Dircetur Cajamarca (24-6)Jose CutipaОценок пока нет

- Mapa ConceptualДокумент1 страницаMapa ConceptualJose CutipaОценок пока нет

- Experimentos CaserosДокумент7 страницExperimentos CaserosJose CutipaОценок пока нет

- Aplicación Del Modelo de Sistema ViableДокумент17 страницAplicación Del Modelo de Sistema ViableJose CutipaОценок пока нет

- Preguntas TcsДокумент20 страницPreguntas TcsJose CutipaОценок пока нет

- Problemas PropuestosДокумент6 страницProblemas PropuestosJose CutipaОценок пока нет

- La Mac Os - JORGE QUISPEДокумент5 страницLa Mac Os - JORGE QUISPELeticita LrОценок пока нет

- Sistemas Digitales y Perifericos Tarea Semana 5Документ4 страницыSistemas Digitales y Perifericos Tarea Semana 5Lizeth GrefaОценок пока нет

- Mapa Mental - Introducción A Los Sistemas InformaticsoДокумент2 страницыMapa Mental - Introducción A Los Sistemas InformaticsoDavid Felipe García OrtizОценок пока нет

- CUADRO COMPARATIVO Mendeley Vs ZoteroДокумент1 страницаCUADRO COMPARATIVO Mendeley Vs ZoteroLUIS DAVID OLIVER LIZARRAGA0% (1)

- Crucigrama InformaticaДокумент2 страницыCrucigrama InformaticaIngeniero IngadolОценок пока нет

- Catalog Notifier 2013Документ162 страницыCatalog Notifier 2013Pablo Alarcon JaraОценок пока нет

- GITUQ Manual Instalacion GNURadioДокумент16 страницGITUQ Manual Instalacion GNURadioFrancisco MosqueraОценок пока нет

- Redes NatДокумент2 страницыRedes NatHugo ColatoОценок пока нет

- Vocabulario de InglesДокумент5 страницVocabulario de InglesgenesisОценок пока нет

- Informe de Comentarios Sobre ElementosДокумент18 страницInforme de Comentarios Sobre ElementosDaniel MurilloОценок пока нет

- PDF Instalacion de Sas System 9 para Windows by Jorge Andres - CompressДокумент2 страницыPDF Instalacion de Sas System 9 para Windows by Jorge Andres - CompressMilagros Soledad Pacosonco garateОценок пока нет

- Como Funciona La NSDДокумент2 страницыComo Funciona La NSDAndy BierzackОценок пока нет

- F1 - Ake Naal Cab Uc PDFДокумент12 страницF1 - Ake Naal Cab Uc PDFDominikОценок пока нет

- Informe Lm35, Puerto Serial y Rs-232Документ10 страницInforme Lm35, Puerto Serial y Rs-232Edison Patricio CruceriraОценок пока нет

- Ejercicios A Resolver Direccionamiento IpДокумент4 страницыEjercicios A Resolver Direccionamiento IpHazly Sorley Guerrero ContrerasОценок пока нет

- Procedimiento - Sot ManualesДокумент6 страницProcedimiento - Sot ManualesJose VillarОценок пока нет

- LABORATORIO 7 DigitalesДокумент4 страницыLABORATORIO 7 DigitalesVanessa Cárdenas BeltránОценок пока нет

- Diapositivas de Cliente-ServidorДокумент26 страницDiapositivas de Cliente-ServidorYariiDBОценок пока нет

- Practica 6Документ7 страницPractica 6Angel AlvidrezОценок пока нет

- Instalar Windows XP Desde La RedДокумент6 страницInstalar Windows XP Desde La Redcolbaip100% (9)

- 9.4.2.3 PracticaДокумент7 страниц9.4.2.3 PracticaFernando GuerreroОценок пока нет

- Redes 1 Modelo Osi-Capa de TransporteДокумент44 страницыRedes 1 Modelo Osi-Capa de TransporteValencia GeorgeОценок пока нет

- Laboratorio #1 Sistemas DigitalesДокумент6 страницLaboratorio #1 Sistemas DigitalesJuan Sebastian Chicangana MontoyaОценок пока нет

- Configurar Servidor RAS o RIP Con DebianДокумент9 страницConfigurar Servidor RAS o RIP Con DebianCarlos GarciaОценок пока нет

- Activacion de Servicios Windows XPДокумент13 страницActivacion de Servicios Windows XPLos PinosОценок пока нет

- Examen Final de Redes Acevedo Figueroa Greco JosemiguelДокумент3 страницыExamen Final de Redes Acevedo Figueroa Greco JosemiguelMikeОценок пока нет

- Aws SDK PHP DGДокумент362 страницыAws SDK PHP DGGeovasCasteloОценок пока нет