Академический Документы

Профессиональный Документы

Культура Документы

Proje To Dere de

Загружено:

CristianoLimaESilvaОригинальное название

Авторское право

Доступные форматы

Поделиться этим документом

Поделиться или встроить документ

Этот документ был вам полезен?

Это неприемлемый материал?

Пожаловаться на этот документАвторское право:

Доступные форматы

Proje To Dere de

Загружено:

CristianoLimaESilvaАвторское право:

Доступные форматы

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Metodologia

Sem metodologia, o projeto final no tem a mnima chance de

satisfazer os requisitos do cliente

Funcionalidade

Capacidade

Desempenho

Disponibilidade

Escalabilidade

Preo

Segurana

Gerenciabilidade

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Identificao das Necessidades e Objetivos do Cliente

Levantamento de requisitos, incluindo

Objetivos e restries do negcio

Objetivos e restries tcnicos

Caracterizao da rede existente

Caracterizao do trfego projetado

para a rede

Incluindo fluxo, carga e requisitos de

QoS (Quality of Service)

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Projeto Lgico da Rede

Desenvolvimento da topologia da rede

Pode ser plana ou hierrquica, dependendo do

tamanho

Desenvolvimento de esquemas de endereamento e

naming

Seleo de protocolos de bridging, switching e

roteamento

Desenvolvimento de aspectos de segurana e

gerncia

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Projeto Fsico da Rede

Seleo de tecnologias e dispositivos para redes de

campus

Tecnologias Ethernet, Fast Ethernet, ATM

Dispositivos: hubs, switches, roteadores, cabeamento

Seleo de tecnologias e dispositivos para redes

corporativas

Tecnologias: Frame relay, ATM, ISDN, DSL, linhas

discadas

Dispositivos: roteadores, switches, servidores de

acesso remoto (RAS)

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Testes, Otimizao e Documentao do

Projeto de Rede

Escrever e implementar um plano de testes

Implementar uma rede piloto

Otimizar o projeto da rede

Uso de traffic shaping

Uso de mecanismos especiais de

enfileiramento em roteadores

Uso de mecanismos especiais de switching

Documentar o projeto da rede

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Anlise de objetivos de negcio

Analisar os objetivos de negcio absolutamente

crucial ao sucesso do projeto

O projeto final da rede no analisado em termos

de sua beleza ou elegncia tcnica mas em termos

de benefcios para o negcio

Embora seja tentador para o tcnico no se meter

em assuntos no tcnicos, no se pode pular essa

fase

Segue uma lista do que deve ser descoberto junto

ao cliente

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Conhecendo o negcio do cliente

Antes de discutir objetivos de negcio com o cliente, bom

entender o negcio

O cliente participa de que indstria ou rea de servios?

Qual o mercado do cliente?

Quem so os fornecedores e parceiros do cliente?

Que produtos e servios o cliente produz?

Que produtos e servios o cliente utiliza?

Quais so as vantagens competitivas do cliente?

Seu projeto poder ajudar a melhorar a posio competitiva do

cliente

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Conhecendo a estrutura organizacional do cliente

Nas primeiras reunies com o cliente, descubra a estrutura

organizacional

Quais so os departamentos?

Quais so as linhas de negcio?

Quais so os parceiros?

Onde esto as filiais?

Seu projeto de rede refletir provavelmente a estrutura corporativa

Identifique os maiores grupos de usurios pois isso

afetar o fluxo de trfego na rede

Descubra quem so os responsveis tcnicos e financeiros pelo projeto

da nova rede

Quem tem poder de aceitar ou rejeitar sua proposta de projeto?

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Identificando o objetivo maior da rede

Obtenha, em uma nica frase, o objetivo maior da nova rede,

do ponto de vista do negcio

Por que o cliente quer uma nova rede?

Para que a rede ser usada?

Como a rede deve ajudar o cliente no seu negcio?

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Identificando o objetivo maior da rede

Algumas possibilidades de objetivo de negcio para a rede so:

Aumentar faturamento e lucro

Melhorar a comunicao corporativa

Diminuir o ciclo de vida do produto, aumentando a produtividade dos empregados

Construir parcerias com outras empresas

Expandir a operao a empresa para mercados globais

Mudar o modelo de negcio para se basear numa rede de alcance mundial

Modernizar tecnologias obsoletas

Cuidado! Isso quase nunca um objetivo de negcio!

A tecnologia no muda em funo da tecnologia, mas do negcio

Reduzir custos de telecomunicaes e de rede, incluindo overheads de manter

redes separadas para voz, dados e vdeo

Fornecer mais informao a mais gente para que tomem decises melhores de

negcio, mais rapidamente

Melhorar a segurana de aplicaes e dados de misso crtica

Melhorar o suporte ao cliente (do cliente)

Oferecer novos servios ao cliente (do cliente)

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Identificando os critrios de sucesso

Quais so os critrios de sucesso do projeto de rede, do ponto de

vista do cliente?

luz de qu o cliente vai dizer que a nova rede bem sucedida?

Diminuir os custos operacionais

Aumentar o faturamento

Construir parcerias

A resposta pode ser diferente para pessoas diferentes:

Diretoria

Gerentes operacionais

Usurios finais

Engenheiros de suporte rede

Lembre de formar alianas e comprometimentos internos para

melhorar as chances de sucesso do projeto

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Identificando as conseqncias do fracasso

O que ocorre se o projeto da rede for um fracasso

(no for feito, no tiver desempenho adequado, ...)

Qual a visibilidade do projeto da rede alta

direo da empresa

Quais so os efeitos de uma m operao da rede

nos aspectos operacionais do negcio?

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Identificando o escopo da nova rede

Est-se contruindo uma nova rede ou ampliando uma rede

existente?

Qual o tipo de rede sendo projetada?

Segmento: Uma rede nica usando uma tecnologia

particular e nica de camada 2

LAN: Um conjunto de segmentos interconectados com

pontes ou switches, normalmente usando uma nica

tecnologia de camada 2

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Identificando o escopo da nova rede

Pode envolver alguns protocolos de camada 3 tambm

Rede de prdio: Mltiplas LANs dentro de um nico prdio

(grande), normalmente conectadas a um backbone no prdio

Rede de campus: Rede abrangendo mltiplos prdios, numa

rea geogrfica limitada, normalemente conectados a um

backbone de campus

Acesso remoto: Uso de linhas discadas

WAN: Rede geograficamente abrangente incluindo conexes

ponto-a-ponto, Frame relay, ATM e outras tecnologias de longo

alcance

Rede corporativa: Grande rede abrangente envolvendo

mltiplos campi, servios de acesso remoto (dial-in ou dial-out)

e uma ou mais WANs

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Identificando as aplicaes do cliente que utilizaro a rede

Decobrir aplicaes atuais e futuras

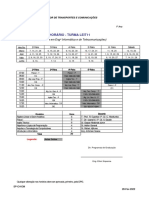

Uma tabela como mostrada abaixo pode

Nome da aplicao

Tipo de aplicao

27/07/03

Aplicao nova?

(sim/no)

ser preenchida:

Criticalidade

Professor Roberto Amaral

Comentrios

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Identificando as aplicaes do cliente que utilizaro a rede

Nome da aplicao: dada pelo usurio

Tipo de aplicao

Aplicaes do usurio

Correio eletrnico

Transferncia de arquivos

Compartilhamento de arquivos

Acesso a bancos de dados

Web browsing

Disseminao de informao com tecnologia Push

Jogos em rede

Login remoto

Calendrio

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Identificando as aplicaes do cliente que utilizaro a rede

Diretrio on-line (ex. catlogo telefnico)

Imagens mdicas

Educao distncia

Videoconferncia

Telefonia na Internet ou na rede corporativa

Fax na Internet ou na rede corporativa

Terminais ponto-de-venda (loja de varejo)

Entrada de pedidos de compra

Comrcio eletrnico

Relatrios gerenciais

Modelagem financeira

Rastreamento de vendas

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Identificando as aplicaes do cliente que utilizaro a rede

Gerncia de recursos humanos

Computer-aided design (CAD)

Computer-aided manufacturing (CAM)

Controle de estoque e despacho

Controle de processos e cho de fbrica

Telemetria

Aplicaes de sistema

Autenticao e autorizao de usurios

Mapeamento de nomes de hospedeiros

Boot remoto

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Identificando as aplicaes do cliente que utilizaro a rede

Download remoto de configurao

Servios de diretrio (naming service)

Backup via rede

Gerncia de rede

Distribuio de software

Criticalidade: usar um nmero, por enquanto. Mais tarde, pode-se

levantar o downtime aceitvel

1. Extremamente crtico

2. Mais ou menos crtico

3. No crtico

Comentrios: qualquer informao relevante. Exemplos:

Quando a aplicao deixar de ser usada

Quando a aplicao ser implantada

Planos de uso regional de certas aplicaes

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Anlise de restries de negcio

Restries podem seriamente

afetar o projeto de uma rede

Alguns aspectos so descritos a

seguir

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Politicagem e polticas (Politics and Policies

No entender certos aspectos polticos da situao do cliente podem

comprometer o projeto da rede

Fracassos no so devidos exclusivamente a problemas tcnicos!

Escute o que acontece nas reunies para identificar os seguinte

aspectos polticos:

Agendas escondidas

Guerras de poder

Opinies tendenciosas

"Comprometimentos" com certos fornecedores de tecnologia

Relaes entre grupos

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Politicagem e polticas (Politics and Policies

Fracassos passados envolvendo um projeto de rede

Quais so os gerentes mais comprometidos a favor e contra o

projeto?

O que esses gerentes tm a ganhar ou perder com o sucesso

ou fracasso do projeto

Quem deseja ardentemente que o projeto fracasse?

Que postos de trabalho sero removidos devido nova rede?

Qual a tolerncia a risco na empresa?

Isso afeta se o projeto deve ser conservador ou se pode

inovar com tecnologias de ponta

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Politicagem e polticas (Politics and Policies)

Se informe sobre as polticas internas da empresa:

H compromissos com certos protocolos, padres, fornecedores?

H um entendimento claro sobre o uso de solues abertas ou

proprietrias?

H certas plataformas "aprovadas" na empresa?

H tecnologias j escolhidas e que devem ser incorporadas ao

projeto?

H poder decentralizado (em departamentos, p. ex.) sobre a

compra de solues?

No ignore detalhes de politicagem ou de polticas!

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Aspectos tcnicos de recursos humanos

Se informe sobre as habilidades dos

tcnicos da empresa

Certas empresas no esto prontas

para certos tipos de redes complexas

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Restries oramentrias

Se informe sobre o oramento disponvel, incluindo:

Aquisio de equipamentos

Aquisio de licenas de software

Contratos de manuteno

Contratos de suporte

Contratao de novos empregados

Identifique a necessidade de novas contrataes durante o

projeto

Treinamento de empregados

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Restries oramentrias

Identifique a necessidade de treinamento durante o projeto

Consultoria

Despesas de outsourcing

s vezes, voc poder ajudar gerentes a elaborarem uma

anlise ROI (Return On Investment)

Pode ser necessrio para aprovar a implantao do projeto

Como a rede vai se pagar e em quanto tempo?

Pode incluir redues de custo, melhoras de produtividade,

expanso em outros mercados, aumentos de faturamento, etc.

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Cronograma

De forma geral, voc no controla o

cronograma mas deve se adequar a ele

Descubra os major milestones do

projeto como um todo

Opine se achar o cronograma

invivel

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Checklist de Objetivos de Negcio

Voc est pronto se poder responder

positivamente s seguintes perguntas:

Pesquisei a rea de negcio e os competidores do

meu cliente

Entendo a estrutura corporativa do cliente

Elaborei uma lista dos objetivos de negcio do

cliente, incluindo uma breve descrio do objetivo

maior da rede sendo projetada

O cliente identificou operaes de misso crtica

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Checklist de Objetivos de Negcio

Entendo os critrios de sucesso do cliente e as

consequncias do fracasso

Entendo o escopo do projeto de rede

Identifiquei as aplicaes de rede do cliente

O cliente explicou polticas sobre fornecedores,

protocolos e plataformas aprovados

O cliente explicou polticas sobre o uso de sistemas

abetos versus solues proprietrias

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Checklist de Objetivos de Negcio

O cliente explicou polticas sobre a distribuio de

responsabilidades para o projeto e implantao da rede

Conheo o oramento do projeto

Conheo o cronograma do projeto, incluindo major milestones e

data final e acredito que seja factvel

Conheo as habilidades dos tcnicos da empresa

Discuti as necessidades de treinamento de empregados com o

cliente

Tenho conhecimento dos aspectos polticos (politicagem) da

empresa que podero afetar o projeto da rede e o sucesso do

projeto como um todo

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Necessidades e Objetivos do Cliente

Anlise dos Objetivos e

Restries Tcnicas

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Analisar os objetivos tcnicos do cliente importante para poder

recomendar tecnologias apropriadas para satisfazer o usurio

Os objetivos tcnicos que examineremos so:

Escalabilidade

Disponibilidade

Desempenho

Segurana

Gerenciabilidade

Usabilidade

Adaptabilidade

Cost-effectiveness

Tambm deveremos ver os tradeoffs entre esses objetivos

conflitantes

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Escalabilidade

Refere-se a quanto crescimento um projeto de rede deve suportar.

um objetivo primrio de quase todo projeto de rede

Adicionam-se usurios, aplicaes, sites e conexes de rede a um

ritmo veloz

Planejando para a expanso

Descubra qual o crescimento planejado para a rede no prximo

ano e nos prximos 2 anos

Raramente o cliente sabe mais do que isso

Faa as seguintes perguntas:

Quantos novos sites sero adicionados?

Qual ser a abrangncia da rede em cada novo site?

Quantos usurios adicionais acessaro a rede?

Quantos hosts (incluindo servidores) sero adicionados?

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Escalabilidade

Fornecendo mais dados a mais gente

A regra 80/20 diz que 80% do trfego de uma rede fica na rede

departamental, 20% sai do departamento

Essa regra era vlida no tempo em que redes serviam

principalmente para compartilhamento de discos e impressoras

Hoje, a regra est se invertendo, com muito mais acesso a:

Servidores corporativos, incluindo a Intranet

Web

Extranet (permitindo colaborao com parceiros, fornecedores,

grandes clientes)

Mesmo o trfego departamental pode cruzar o backbone

Devido centralizao, Server Farms simplificam o suporte dado

aos servidores

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Escalabilidade

Fornecendo mais dados a mais gente

Como resultado, o papel da Tecnologia de Informao cada vez

mais:

"Fornecer mais informao a mais gente, para que tomem melhor

decises de negcio mais rapidamente"

Os seguintes objetivos tcnicos so o resultado:

Conectar redes departamentais na rede corporativa

Resolver gargalos surgindo como resultado do maior trfego entre redes

Prover servidores centralizados numa server farm

Juntar a rede SNA (mainframes IBM) rede IP corporativa

Adicionar novos sites para dar suporte a filiais e a funcionrios que trabalham

em casa

Adicionar novos sites para dar suporte a parceiros, fornecedores, clientes

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Restries da escalabilidade

Ao pensar sobre escalabilidade, lembre que certas

tecnologias de rede no so inerentemente escalveis

Exemplo: redes com endereamento plano (redes

de camada 2 envolvendo hubs, pontes e switches

simples)

Exemplo: redes que suportam servios baseados

em broadcast

Falaremos mais sobre trfego de broadcast adiante

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Disponibilidade

Refere-se ao percentual de tempo que a rede est disponvel

freqentemente um objetivo crucial do cliente

Exemplo: Se uma rede deve ficar 24 horas no ar e pra 3 horas numa semana de 168 horas, a disponibilidade de 98,21%

Isso um valor normalmente considerado muito ruim

Disponibilidade diferente de confiabilidade

Confiabilidade inclui taxas de erro, estabilidade, etc.

A recuperabilidade (habilidade de recuperar rapidamente aps uma falha) um dos aspectos da disponibilidade

Outro aspecto da disponibilidade a recuperao aps um desastre

Onde ter cpias de backup dos dados?

Como chavear processos para acessar o backup?

Especificao de requisitos de confiabilidade

DISPONIBILIDADE (% UPTIME)

QUANTIDADE DE DOWNTIME PERMITIDO NO PERODO DE TEMPO

ANUALMENTE

MENSALMENTE

SEMANALMENTE

DIARIAMENTE

95%

438 H

36,5 H

8,4 H

1,2 H

99,5%

43,8 H

3,7 H

50,5 M

7,2 M

99,95%

4,38 H

21,9 M

5,05 M

43,2 S

99,98%

1,75 H

8,75 M

2,0 M

17,3 S

99,99%

0,88 H

4,4 M

1,0 M

8,7 S

95% s serve para testes ou prottipos

A maioria dos sistemas opera por volta de 99,95%

5 minutos de downtime por semana permitem alguns transientes ou uma parada um pouco maior por ms

99,98% so desejveis para muitos sistemas de misso crtica

99,99% o limite da tecnologia atualmente (h no ser que tenha muita grana!)

At 99,9%, a disponibilidade baixa, acima disso, considerada alta (requer cuidados especiais)

O custo do tempo parado

Para ter uma idia da situao, descubra quanto dinheiro a empresa perde por hora de downtime

MTBF e MTTR

Para aplicaes com alto custo de downtime, pode-se mais til especificar a disponibilidade com dois nmeros em vez de um s:

Mean Time Between Failures (MTBF)

Tambm chamado de Mean Time Between Service Outage (MTBSO), j que uma rede um servio e no um componente

Mean Time To Repair (MTTR)

Disponibilidade = MTBF/(MTBF+MTTR)

Exemplo: MTBF de 4000 horas e MTTR de 1 hora (um valor tpico) => 99,98%

Um MTTR muito baixo indica que providncias especiais devero ser tomadas

Exemplos: peas de reposio, tcnico residente, etc.

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Especificao de requisitos de confiabilidade

DISPONIBILIDADE

(% UPTIME)

QUANTIDADE DE DOWNTIME PERMITIDO NO PERODO DE TEMPO

95% s serve para

MENSALMENTE

testesANUALMENTE

ou prottipos

95%

99,5%

99,95%

99,98%

99,99%

438 H

36,5 H

SEMANALMENTE

DIARIAMENTE

8,4 H

1,2 H

A maioria dos sistemas

opera

por volta

de 99,95%

43,8

H

3,7 H

50,5 M

7,2 M

21,9 M desejveis

5,05 M para muitos

43,2 S

99,98% so

sistemas de misso crtica

1,75 H

8,75 M

2,0 M

17,3 S

99,99% o limite da tecnologia

atualmente

no ser

que tenha8,7muita

0,88

H

4,4(h

M

1,0 M

S

grana!)

27/07/03

Professor Roberto Amaral

4,38 H

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Disponibilidade

O custo do tempo parado

Para ter uma idia da situao, descubra quanto dinheiro a empresa perde por

hora de downtime

MTBF e MTTR

Para aplicaes com alto custo de downtime, pode-se mais til especificar a

disponibilidade com dois nmeros em vez de um s:

Mean Time Between Failures (MTBF)

Tambm chamado de Mean Time Between Service Outage (MTBSO), j

que uma rede um servio e no um componente

Mean Time To Repair (MTTR)

Disponibilidade = MTBF/(MTBF+MTTR)

Exemplo: MTBF de 4000 horas e MTTR de 1 hora (um valor tpico) => 99,98%

Um MTTR muito baixo indica que providncias especiais devero ser tomadas

Exemplos: peas de reposio, tcnico residente, etc.

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Desempenho

Muitos clientes no sabem especificar seus

requisitos de desempenho com preciso

"Quero que a rede seja rpida!"

Neste caso, voc ter que fazer algumas suposies

Mostraremos como fazer isso aqui

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Definies de desempenho

Capacidade (bandwidth): capacidade de uma rede carregar trfego em bits por seg.

Utilizao: percentual da capacidade usada, na mdia

Utilizao mxima: valor da utilizao em que a rede considerada saturada

Vazo: Quantidade de dados teis transferidos sem erro por segundo

Carga oferecida: A soma de todo o trfego oferecido rede (em bps) num

determinado momento

Acurcia: QTD de trfego til corretemente transmitido, relativo ao trfego total

Eficincia: Quantidade de dados teis transmitidos, descontados os overheads

Atraso (latncia): Tempo mdio entre o momento em que um quadro est pronto para

ser transmitido e sua recepo em algum destino

Variao de atraso: Quantidade de variao no atraso mdio

Tempo de resposta: Tempo entre um pedido e a recepo de uma resposta

Dependendo da situao, uma ou outra dessas medidas se torna importante

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Atraso e variabilidade no atraso

Aplicaes interativas precisam de atraso pequeno

Exemplo: Telnet (com o problema adicional do eco remoto de

caracteres)

As causas do atraso

Tempo de propagao

Propagao de sinais a 2/3 da velocidade da luz

Aproximadamente 4 microsegundos por kilometro

Muito importante em enlaces longos (intercontinentais, por

exemplo)

Muito importante em enlaces de satlite

36000 kilometros de altura

270 ms para subir e descer

540 ms para ter echo de um caractere com Telnet

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Tempo de transmisso

Para um pacote de P bits e um canal de C bps, o tempo de

transmisso de P/C segundos

Exemplo: P = 1024 bytes, enlace E1 de 2 Mbps, tempo de

transmisso = 4 ms

Tempo de chaveamento de pacotes

10 a 50 microsegundos por pacote numa switch

Mais alto para roteadores

Tempo em fila

Tamanho da fila (incluindo pacote sendo transmitido) =

utilizao/(1-utilizao)

Utilizao = (Nmero mdio de pacotes por segundo *

Tamanho mdio do pacote)/C

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Tempo em fila + transmisso= (P/C)*(1/(1-u))

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

O joelho da curva:

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

o Essas equaes so fundamentais para calcular a

capacidade de enlaces necessria para cumprir os

requisitos de atraso

o Exemplo:

5 usurios oferecem trfego a uma taxa mdia de

10 pacotes/segundo, cada

Os pacotes tm tamanho mdio de 1000 bytes

Qual a capacidade do enlace usado para transmitir

o trfego de forma a no exceder um atraso total

de 40 ms?

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Variao no atraso

Aplicaes multimdia precisam de atraso pequeno e pequena

variao no atraso

O udio se torna inaudvel e o vdeo difcil de ver

A variao no atraso se chama jitter

Jitter causado pelas rajadas de trfego

Pode ser minimizado com bufferizao no receptor, mas ao

custo de aumentar o atraso

Se o cliente no puder especificar a variao de atraso, use

um mximo de 1% a 2% do atraso total

ATM uma boa tecnologia para ter pequena variao de

atraso

Devido ao uso de clulas pequenas (53 bytes)

Devido ao oferecimento de Qualidade de Servio (QoS)

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Tempo de resposta

o mais importante para usurios humanos

Para aplicaes interativas, o limite bsico 100 ms

Tempos maiores que 100 ms so sentidos pelos

usurios

Para transferncias maiores (pgina Web ou

arquivos, por exemplo), usurios podem esperar

alguns segundos ou at minutos

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Utilizao mxima

Pela figura de atraso acima, podemos observar que

o joelho da curva representa a utilizao mxima

suportvel

Em torno de 70% para enlaces normais

Em torno de 40% a 45% para Ethernet, onde h

perda de banda com colises

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Vazo

Outras aplicaes no se preocupam com atraso,

mas precisam de vazo

Transferncia de grandes arquivos, por exemplo

Vazo = Quantidade de dados teis transferidos

sem erro por segundo

Com a saturao do enlace, a vazo at diminuir

mesmo com um aumento de carga oferecida

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Vazo de dispositivos de interconexo

Alguns clientes especificam a vazo desejada em

termos de pacotes por segundo (PPS) que um

dispositivo deve processar sem descartar pacotes

Para ATM, so clulas por segundo (CPS)

Alguns dispositivos rpidos podem encaminhar

pacotes no limite terico mximo

Diz-se que eles operam em wire speed

O limite mximo = Banda passante total / tamanho

do pacote (incluindo cabealhos, preambles, ...)

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Tamanho do quadro (bytes)

PPS mximo para Ethernet 10 Mbps

64

14.880

128

8.445

256

4.528

512

2.349

768

1.586

1024

1.197

1280

961

1518

812

Exemplo

Um roteador Cisco Catalyst 5000 pode rotear 30 fluxos Ethernet de 10 Mbps

Se os pacotes forem de 64 bytes, o roteador estar operando a 14.880 * 30 =

446.400 PPS

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Vazo em nvel de aplicao

a vazo mais interessante para o usurio

Medida em kilobytes/seg ou megabytes/seg

Vazo em nvel de aplicao s importante para

transferncias razoavelmente grandes de

informao

Analizadores de protocolos e perfiladores de

desempenho de software podem ser usados para

investigar problemas

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Os fatores que afetam a vazo em nvel de aplicao

Capacidade dos enlaces

Taxas de erros fim-a-fim

Funes de protocolos (handshaking, janelas de

controle de fluxo, reconhecimentos)

Parmetros de protocolos (tamanho de quadros,

valores de timeouts)

A taxa de chaveamento de dispositivos (em PPS ou

CPS)

Pacotes ou clulas descartados em dispositivos

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Fatores de desempenho nos servidores e clientes:

Velocidade de acesso a disco

Buffers de I/O (cache de disco)

Desempenho dos drivers de dispositivos

Desempenho de barramentos

Velocidade de CPU

Desempenho de memria real

Hit ratio de memria virtual

Ineficincias de sistemas operacionais

Ineficincias de aplicaes

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Acurcia

O objetivo da acurcia de fazer com que os dados recebidos no

destino sejam iguais ao dados enviados pela fonte

Causas de falta de acurcia:

Transientes de energia

Problemas de descasamento de impedncia

Problemas de conexes fsicas (cabos frouxos, ...)

Dispositivos com falhas

Rudo causado por mquinas eltrica (motores, ...)

Em enlaces WAN, acurcia especificada como Bit Error Rate(BER)

Enlaces analgicos tm BER tpica de 1 bit em 10 5

Enlaces digitais de cobre tm BER tpica de 1 bit em 10 6

Enlaces digitais de fibra tica tm BER tpica de 1 bit em 10 11

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Em LANs, espera-se no mais do que 1 quadro com

erro a cada megabyte de informao

Para enlaces Ethernet, a taxa de coliso deve ser, no

mximo, 3% dos quadros, se a rede estiver saturada

e muito menos do que 1% se no estiver saturada

Nenhuma coliso tardia deve ocorrer

Indica hub ou placa de rede (NIC) com problemas

As colises devem ocorrer no prembulo ou nos primeiros 64 bytes

(runt packet)

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Eficincia

A eficincia descreve o efeito de overhead na transmisso de

informao

Exemplo: Ethernet no eficiente quando o enlace est saturado

Causas de ineficincia:

Colises

Passagem de ficha

Indicaes de erro

Re-roteamentos

Reconhecimentos

Cabealhos

Uma forma de minimizar ineficincias devidas a cabealhos de usar

o maior quadro possvel na tecnologia sendo empregada

H um limite no tamanho do quadro para diminuir erros de quadros,

j que um quadro muito grande tem mais probabilidade de sofrer

danos na transmisso, perdendo assim todo o quadro

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Observe os tamanhos mximos de quadros para vrias tecnologias abaixo

Tecnologia

Quadro mximo

Ethernet 10 Mbps e Fast Ethernet 100 Mbps

1518 bytes (incluindo cabealho e CRC)

Token Ring 4 Mbps

4500 bytes

Token Ring 16 Mbps

18000 bytes

FDDI

4500 bytes

ATM com AAL5

65535 bytes (payload AAL5)

ISDN Basic Rate Interface (BRI) e Primary

Rate Interface (PRI) usando Point-to-Point

Protocol (PPP)

1500 bytes

E1

No especificado, mas 4500 bytes

geralmente usado

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Segurana

Aspecto muito importante do projeto de uma rede,

especialmente com conexes Internet e Extranet

Objetivo bsico: Problemas de segurana no devem

afetar a habilidade da empresa conduzir negcios

Primeira tarefa: planejamento

Anlise de riscos

Levantamento de requisitos

A segurana sempre envolve tradeoffs

Ao aumentar a segurana, perde-se facilidade de uso e produtividade dos

funcionrios

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Anlise de riscos

Para implementar a segurana de um site, deve-se investigar os

riscos de no implementar a segurana

Os dados do cliente so muito sensveis?

Qual o efeito do roubo de dados?

Qual o efeito da mudana de dados?

Se uma Virtual Private Network (VPN) for usada para acessar a

rede corporativa usando a Internet, quais so os riscos

envolvidos com o uso de um servio VPN oferecido por um

provedor? O provedor tem tecnologia VPN com funcionalidade

adequada?

Observe que o roubo de informao atravs de packet sniffing

(roubando pacotes na rede) no grande quando criptografia

adequada usada (VPN, Secure Sockets Layer - SSL)

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Os perigos maiores so de acessar/mudar dados diretamente

nos servidores

Pginas Web, por exemplo

Hackers podem atacar um site das seguintes maneiras gerais:

Usando recursos que no deveriam poder acessar

Inibir o uso de recursos por usurios vlidos (DoS)

Alterar, roubar ou destruir recursos

Aproveitar-se de buracos de segurana bem conhecidos em sistemas

operacionais e aplicaes

As empresas se preocupam principalmente com os seguintes:

Virus

Problemas causados por erros de usurios

Problemas causados por usurios internos maliciosos

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Requisitos de segurana

Os "recursos" que devem ser protegidos so:

Hosts, incluindo servidores

Dispositivos de interconexo (switches, roteadores, ...)

Dados de sistemas ou de aplicaes

A imagem da empresa

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Requisitos tpicos podem incluir atingir os seguintes objetivos:

Permitir que pessoas externas acessem dados pblicos (via http, ftp, ...),

mas no dados internos

Identificar, autenticar e autorizar usurios de filiais, usurios mveis e

empregados que trabalham em casa

Detectar "penetras" e identificar os danos causados pela intruso

Autenticar atualizaes de tableas de roteamento recebidas de roteadores

internos e externos

Proteger dados recebidos de ou transmitidos para sites remotos via VPN

Proteger hosts e dispositivos fisicamente

Proteger hosts e dispositivos logicamente atravs de senhas e direitos de

uso

Proteger aplicaes e dados contra virus

Treinar usurios sobre a poltica de segurana da empresa e sobre formas

de evitar problemas de segurana

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Gerenciabilidade

Seu cliente pode ter planos especficos de gerncia que afetaro

a escolha de equipamentos

Exemplo: uso de SNMP para gerenciar a rede

A gerncia pode ser dividida em 5 reas:

Configurao: todos os clientes precisam desse tipo de gerncia

Falha: todos os clientes precisam desse tipo de gerncia

Desempenho: a maioria dos clientes precisa desse tipo de gerncia

Segurana: a maioria dos clientes precisa desse tipo de gerncia

Contabilidade: alguns clientes precisa desse tipo de gerncia

Aspectos de gerncia no sero cobertos nessa disciplina, pois

formam um aspecto crucial do projeto de uma rede e so

cobertos em outra disciplina

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Usabilidade

Usabilidade diz respeito facilidade com a qual usurios

acessam os servios via rede

Enquanto a gerenciabilidade melhora a vida do gerente de

rede, a usabilidade foca o usurio final

Melhorar a usabilidade significa avaliar:

Os impactos da poltica de segurana na facilidade de uso

A facilidade com a qual a rede configurada (usando DHCP, por exemplo)

A facilidade com a qual a rede corporativa usada remotamente (usando

VPN, por exemplo)

A facilidade com a qual um usurio mvel pode se integrar rede em

vrios pontos (sede, filiais, ...)

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Adaptabilidade

A adaptabilidade descreve como o projeto de rede

pode se adaptar a:

Mudanas

Mudanas

Mudanas

Mudanas

de

de

de

de

tecnologia

protocolos

formas de negcio

legislao

Um dos aspectos mais importantes da adaptabilidade

a facilidade com a qual Moves-Adds-Changes (MAC)

podem ser feitos na rede (usando VLANs, por

exemplo)

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Cost-effectiveness

O objetivo principal aqui de oferecer os servios de rede com a

qualidade desejada ao menor custo, ou de maximizar a qualidade

dos servios para um determinado custo

Os custos podem ser no recorrentes (custos de aquisio) ou

recorrentes (custos de operao)

Para redes locais, a velocidade e a disponibilidade j so altas e o

objetivo principal de minimizar custos

Aquisio de equipamentos com baixo custo por porta

Minimizao dos custos de cabeamento

Aquisio de placas de rede de baixo custo

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

Redes de Computadores

Projeto de Redes - 2003

Anlise dos Objetivos e Restries Tcnicas

Para a rede corporativa como um todo, a disponibilidade frequentemente mais

importante que o custo

Mas a parte mais importante do custo, aluguel de enlaces de comunicao, deve

ser mantida baixa

Para minimizar os custos de operao de uma WAN, os seguintes objetivos

tcnicos podem ser includos:

Usar um protocolo de roteamento que minimize trfego na WAN

Usar um protocolo de roteamento que use rotas de tarifao mnima

Consolidar trfego de voz e dados para eliminar troncos paralelos para

cada tipo de trfego

Usar tecnologias que compartilhem enlaces (comutao de pacotes em

vez de comutao de circuitos)

Melhorar a eficincia de enlaces WAN usando compresso, supresso de

silncio, etc.

O segundo aspecto mais caro da operao de uma WAN diz respeito ao pessoal de

suporte e operao da rede (salrios, treinamento)

Para minimizar tais custos:

Aquisio de equipamentos fceis de configurar, operar, manter e

gerenciar

Usar um projeto de rede simples de entender e depurar

Manter uma boa documentao do projeto de rede

27/07/03

Professor Roberto Amaral

Cursos de Cincia da Computao

27/07/03

Redes de Computadores

Professor Roberto Amaral

Projeto de Redes - 2003

Вам также может понравиться

- Lamina DSAДокумент13 страницLamina DSAJorge WellingtonОценок пока нет

- Relatórios automatizados por e-mailДокумент54 страницыRelatórios automatizados por e-mailDioni ToledoОценок пока нет

- Acesso Pelo Hik-Connect NuvemДокумент9 страницAcesso Pelo Hik-Connect NuvemErick OliveiraОценок пока нет

- Protocolo de Comunicação Companytec - 10.028Документ16 страницProtocolo de Comunicação Companytec - 10.028marcosОценок пока нет

- Exercício de programação em C da disciplina Técnicas de ProgramaçãoДокумент9 страницExercício de programação em C da disciplina Técnicas de Programaçãojmarcelo_pitОценок пока нет

- UFCD - 5077 - Avaliação de Necessidades de Programas e Instalação de Software Numa Organização - ÍndiceДокумент3 страницыUFCD - 5077 - Avaliação de Necessidades de Programas e Instalação de Software Numa Organização - ÍndiceMANUAIS FORMAÇÃO100% (1)

- INTERNET E INTRANET - ApostilaДокумент10 страницINTERNET E INTRANET - ApostilaAlan SouzaОценок пока нет

- Exportando Dados RTK no FOIFPadДокумент13 страницExportando Dados RTK no FOIFPadLucas ErasmineОценок пока нет

- EmbratelДокумент24 страницыEmbratelRodrigo SantanaОценок пока нет

- Gerenciamento de memória contígua em JavaДокумент3 страницыGerenciamento de memória contígua em Javanachox17Оценок пока нет

- Cisco Smart Licensing - Etapas e considerações para solução de problemas em plataformas CatalystДокумент19 страницCisco Smart Licensing - Etapas e considerações para solução de problemas em plataformas CatalystÂngelo AlfredoОценок пока нет

- Cavalo de Tróia tipos e sintomasДокумент1 страницаCavalo de Tróia tipos e sintomasbinux egaHYFGKIRTJОценок пока нет

- Artigo Grafo-Heurística de Inserção em Grafos Na Resolução Do Problema Do Caixeiro Viajante CritériosДокумент7 страницArtigo Grafo-Heurística de Inserção em Grafos Na Resolução Do Problema Do Caixeiro Viajante CritériosDiego GomesОценок пока нет

- Aula 03 - Stored ProceduresДокумент16 страницAula 03 - Stored ProceduresAlcina DamataОценок пока нет

- Circuitos Lógicos e Conversão de Bases na Eletrônica DigitalДокумент6 страницCircuitos Lógicos e Conversão de Bases na Eletrônica DigitalDaniel CanaãОценок пока нет

- Red Hat OpenShiftДокумент21 страницаRed Hat OpenShiftJeferson MiraОценок пока нет

- Representação de Algoritmos em Forma de Fluxograma PDFДокумент21 страницаRepresentação de Algoritmos em Forma de Fluxograma PDFRogério RochaОценок пока нет

- CPU Simples AssemblyДокумент37 страницCPU Simples AssemblyderyОценок пока нет

- Programador: Full Stack JavascriptДокумент77 страницProgramador: Full Stack JavascriptBart LomeuОценок пока нет

- Tudo o Que Você Precisa Saber Sobre FFUF - CodificaçãoДокумент17 страницTudo o Que Você Precisa Saber Sobre FFUF - CodificaçãosilviocyrusОценок пока нет

- Manual Modulo IP AlarmeДокумент33 страницыManual Modulo IP AlarmeCristiano SilveiraОценок пока нет

- Aula 01Документ11 страницAula 01ArucadoОценок пока нет

- Prova - Inovações e Sistemas Tecnológicos de Apoio À Gestão PúblicaДокумент2 страницыProva - Inovações e Sistemas Tecnológicos de Apoio À Gestão PúblicaDaniele de LlanoОценок пока нет

- Word exercício formataçãoДокумент1 страницаWord exercício formataçãomarcela cristinaОценок пока нет

- QRCode - 3 Ano A 2024Документ2 страницыQRCode - 3 Ano A 2024Juliana CostaОценок пока нет

- Programação para iniciantesДокумент34 страницыProgramação para iniciantesFilipa CamposОценок пока нет

- Oferta de Disciplinas - Sistemas de Informação, UFMG, 2013/01Документ13 страницOferta de Disciplinas - Sistemas de Informação, UFMG, 2013/01AgammenonОценок пока нет

- Detalhe do processo Cero kitДокумент2 страницыDetalhe do processo Cero kitRuan FerreiraОценок пока нет

- Horários 1o Ano Eng. Informática ISTДокумент13 страницHorários 1o Ano Eng. Informática ISTPenicela JeremiasОценок пока нет

- Currículo Profissional EngenheiroДокумент1 страницаCurrículo Profissional EngenheiroDiego PaixaoОценок пока нет