Академический Документы

Профессиональный Документы

Культура Документы

Электронная цифровая подпись

Загружено:

dmax0 оценок0% нашли этот документ полезным (0 голосов)

13 просмотров12 страницАвторское право

© © All Rights Reserved

Доступные форматы

PPTX, PDF, TXT или читайте онлайн в Scribd

Поделиться этим документом

Поделиться или встроить документ

Этот документ был вам полезен?

Это неприемлемый материал?

Пожаловаться на этот документАвторское право:

© All Rights Reserved

Доступные форматы

Скачайте в формате PPTX, PDF, TXT или читайте онлайн в Scribd

0 оценок0% нашли этот документ полезным (0 голосов)

13 просмотров12 страницЭлектронная цифровая подпись

Загружено:

dmaxАвторское право:

© All Rights Reserved

Доступные форматы

Скачайте в формате PPTX, PDF, TXT или читайте онлайн в Scribd

Вы находитесь на странице: 1из 12

Электронная цифровая подпись

Электронная цифровая подпись

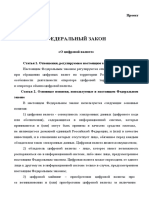

ФЕДЕРАЛЬНЫЙ ЗАКОН от 10.01.2002 N 1-ФЗ (ред. от

08.11.2007) "ОБ ЭЛЕКТРОННОЙ ЦИФРОВОЙ ПОДПИСИ

Электронная цифровая подпись - реквизит

электронного документа, предназначенный для защиты данного

электронного документа от подделки, полученный в результате

криптографического преобразования информации с

использованием закрытого ключа электронной цифровой подписи

и позволяющий идентифицировать владельца сертификата ключа

подписи, а также установить отсутствие искажения информации в

электронном документе;

Федеральный закон Российской Федерации от 6 апреля 2011 г.

N 63-ФЗ

Электронная подпись - информация в электронной форме,

которая присоединена к другой информации в электронной форме

(подписываемой информации) или иным образом связана с такой

информацией и которая используется для определения лица,

подписывающего информацию;

Назначение

• Контроль целостности передаваемого документа: при

любом случайном или преднамеренном изменении

документа подпись станет недействительной, потому что

вычислена она на основании исходного состояния

документа и соответствует лишь ему.

• Защиту от изменений (подделки) документа: гарантия

выявления подделки при контроле целостности делает

подделывание нецелесообразным в большинстве случаев.

• Невозможность отказа от авторства. Так как создать

корректную подпись можно, лишь зная закрытый ключ, а

он известен только владельцу, он не может отказаться от

своей подписи под документом.

История

• В 1976 году Уитфилдом Диффи и Мартином Хеллманом было впервые предложено

понятие «электронная цифровая подпись», хотя они всего лишь предполагали, что

схемы ЭЦП могут существовать.

• В 1977 году, Рональд Ривест, Ади Шамир и Леонард Адлеман разработали

криптографический алгоритм RSA, который без дополнительных модификаций

можно использовать для создания примитивных цифровых подписей. Вскоре после

RSA были разработаны другие ЭЦП, такие как алгоритмы цифровой подписи Рабина,

Меркле.

• В 1984 году Шафи Гольдвассер, Сильвио Микали и Рональд Ривест первыми строго

определили требования безопасности к алгоритмам цифровой подписи. Ими были

описаны модели атак на алгоритмы ЭЦП, а также предложена схема GMR,

отвечающая описанным требованиям.

Россия

• В 1994 году Главным управлением безопасности связи Федерального агентства

правительственной связи и информации при Президенте Российской Федерации был

разработан первый российский стандарт ЭЦП — ГОСТ Р 34.10-94

• В 2002 году для обеспечения большей криптостойкости алгоритма взамен ГОСТ Р

34.10-94 был введен стандарт ГОСТ Р 34.10-2001, основанный на вычислениях в

группе точек эллиптической кривой.

63 – ФЗ «об электронной подписи»

• Простой электронной подписью является электронная подпись, которая

посредством использования кодов, паролей или иных средств подтверждает факт

формирования электронной подписи определенным лицом.

• Неквалифицированной электронной подписью(усиленная) является

электронная подпись, которая:

• 1) получена в результате криптографического преобразования информации с

использованием ключа электронной подписи;

• 2) позволяет определить лицо, подписавшее электронный документ;

• 3) позволяет обнаружить факт внесения изменений в электронный документ

после момента его подписания;

• 4) создается с использованием средств электронной подписи.

• Квалифицированной электронной подписью(усиленная) является

электронная подпись, которая соответствует всем признакам

неквалифицированной электронной подписи и следующим дополнительным

признакам:

• 1) ключ проверки электронной подписи указан в квалифицированном

сертификате;

• 2) для создания и проверки электронной подписи используются средства

электронной подписи, получившие подтверждение соответствия

требованиям, установленным в соответствии с настоящим Федеральным

законом.

Алгоритмы

• Симметричное шифрование - способ шифрования, в

котором для шифрования и расшифровывания

применяется один и тот же криптографический ключ

• Асимметричное шифрование (Криптография с открытым

ключом ) - асимметричная схема, в которой применяются

пары ключей: открытый ключ(public key), используется

для проверки подписи, а закрытый для шифрования.

Хеширование

• Хеширование (иногда «хэширование», англ. hashing) —

преобразование по детерминированному алгоритму входного

массива данных произвольной длины в выходную битовую

строку фиксированной длины. Такие преобразования также

называются хеш-функциями или функциями свёртки, а их

результаты называют хешем, хеш-кодом или сводкой

сообщения (англ. message digest).

• Явное значение хеш-суммы, как правило, записывается в

шестнадцатеричном виде.

• например, 026f8e459c8f89ef75fa7a78265a0025.

Основные понятия 1-ФЗ

• владелец сертификата ключа подписи - физическое лицо, на имя которого удостоверяющим центром

выдан сертификат ключа подписи и которое владеет соответствующим закрытым ключом электронной

цифровой подписи, позволяющим с помощью средств электронной цифровой подписи создавать свою

электронную цифровую подпись в электронных документах (подписывать электронные документы);

• средства электронной цифровой подписи - аппаратные и (или) программные средства, обеспечивающие

реализацию хотя бы одной из следующих функций - создание электронной цифровой подписи

в электронном документе с использованием закрытого ключа электронной цифровой подписи,

подтверждение с использованием открытого ключа электронной цифровой подписи подлинности

электронной цифровой подписи в электронном документе, создание закрытых и открытых ключей

электронных цифровых подписей;

• сертификат средств электронной цифровой подписи - документ на бумажном носителе, выданный в

соответствии с правилами системы сертификации для подтверждения соответствия средств электронной

цифровой подписи установленным требованиям;

• закрытый ключ электронной цифровой подписи - уникальная последовательность символов, известная

владельцу сертификата ключа подписи и предназначенная для создания в электронных документах

электронной цифровой подписи с использованием средств электронной цифровой подписи;

• открытый ключ электронной цифровой подписи - уникальная последовательность символов,

соответствующая закрытому ключу электронной цифровой подписи, доступная любому пользователю

информационной системы и предназначенная для подтверждения с использованием средств электронной

цифровой подписи подлинности электронной цифровой подписи в электронном документе;

• сертификат ключа подписи - документ на бумажном носителе или электронный документ с электронной

цифровой подписью уполномоченного лица удостоверяющего центра, которые включают в себя открытый

ключ электронной цифровой подписи и которые выдаются удостоверяющим центром участнику

информационной системы для подтверждения подлинности электронной цифровой подписи

и идентификации владельца сертификата ключа подписи;

ФЗ - 63

• сертификат ключа проверки электронной подписи - электронный документ или

документ на бумажном носителе, выданные удостоверяющим центром либо доверенным

лицом удостоверяющего центра и подтверждающие принадлежность ключа проверки

электронной подписи владельцу сертификата ключа проверки электронной подписи;

• квалифицированный сертификат ключа проверки электронной подписи (далее -

квалифицированный сертификат) - сертификат ключа проверки электронной подписи,

выданный аккредитованным удостоверяющим центром или доверенным лицом

аккредитованного удостоверяющего центра либо федеральным органом исполнительной

власти, уполномоченным в сфере использования электронной подписи (далее -

уполномоченный федеральный орган);

• владелец сертификата ключа проверки электронной подписи - лицо, которому в

установленном настоящим Федеральным законом порядке выдан сертификат ключа

проверки электронной подписи;

• ключ электронной подписи - уникальная последовательность символов, предназначенная

для создания электронной подписи;

• ключ проверки электронной подписи - уникальная последовательность символов,

однозначно связанная с ключом электронной подписи и предназначенная для проверки

подлинности электронной подписи (далее - проверка электронной подписи);

• средства электронной подписи - шифровальные (криптографические) средства,

используемые для реализации хотя бы одной из следующих функций - создание

электронной подписи, проверка электронной подписи, создание ключа электронной

подписи и ключа проверки электронной подписи;

• средства удостоверяющего центра - программные и (или) аппаратные средства,

используемые для реализации функций удостоверяющего центра;

Подделка подписей

• Анализ возможностей подделки подписей называется

криптоанализ. Попытку сфальсифицировать подпись или

подписанный документ называют «атака».

Модели атак и их возможные результаты

• Атака с использованием открытого ключа. Криптоаналитик обладает только

открытым ключом.

• Атака на основе известных сообщений. Противник обладает допустимыми

подписями набора электронных документов, известных ему, но не выбираемых им.

• Адаптивная атака на основе выбранных сообщений. Криптоаналитик может

получить подписи электронных документов, которые он выбирает сам.

Результаты:

• Полный взлом цифровой подписи. Получение закрытого ключа, что означает полный

взлом алгоритма.

• Универсальная подделка цифровой подписи. Нахождение алгоритма, аналогичного

алгоритму подписи, что позволяет подделывать подписи для любого электронного

документа.

• Выборочная подделка цифровой подписи. Возможность подделывать подписи для

документов, выбранных криптоаналитиком.

• Экзистенциальная подделка цифровой подписи. Возможность получения допустимой

подписи для какого-то документа, не выбираемого криптоаналитиком.

Подделка подписей

Социальные атаки. Социальные атаки направлены не на

взлом алгоритмов цифровой подписи, а на манипуляции с

открытым и закрытым ключами.

• Злоумышленник, укравший закрытый ключ, может

подписать любой документ от имени владельца ключа.

• Злоумышленник может обманом заставить владельца

подписать какой-либо документ, например, используя

протокол слепой подписи.

• Злоумышленник может подменить открытый ключ

владельца на свой собственный, выдавая себя за него.

Управление ключами

• Важной проблемой всей криптографии с открытым ключом, в том числе и

систем ЭП, является управление открытыми ключами. Так как открытый ключ

доступен любому пользователю, то необходим механизм проверки того, что

этот ключ принадлежит именно своему владельцу. Необходимо обеспечить

доступ любого пользователя к подлинному открытому ключу любого другого

пользователя, защитить эти ключи от подмены злоумышленником, а также

организовать отзыв ключа в случае его компрометации.

• Задача защиты ключей от подмены решается с помощью сертификатов.

Сертификат позволяет удостоверить заключённые в нём данные о владельце и

его открытый ключ подписью какого-либо доверенного лица. Существуют

системы сертификатов двух типов: централизованные и децентрализованные. В

децентрализованных системах путём перекрёстного подписывания

сертификатов знакомых и доверенных людей каждым пользователем строится

сеть доверия. В централизованных системах сертификатов используются

центры сертификации, поддерживаемые доверенными организациями.

• Центр сертификации формирует закрытый ключ и собственный сертификат,

формирует сертификаты конечных пользователей и удостоверяет их

аутентичность своей цифровой подписью. Также центр проводит отзыв

истекших и компрометированных сертификатов и ведет базы выданных и

отозванных сертификатов. Обратившись в сертификационный центр, можно

получить собственный сертификат открытого ключа, сертификат другого

пользователя и узнать, какие ключи отозваны.

Вам также может понравиться

- Как создать криптовалютуДокумент16 страницКак создать криптовалютуozar760Оценок пока нет

- Баричев - Криптография без секретовДокумент43 страницыБаричев - Криптография без секретовjoparuka100% (1)

- инфраструктура открытых ключейДокумент12 страницинфраструктура открытых ключейdmaxОценок пока нет

- инфраструктура открытых ключейДокумент12 страницинфраструктура открытых ключейdmaxОценок пока нет

- терминологический словарьДокумент2 страницытерминологический словарь22rey.fd33Оценок пока нет

- Электронная цифровая подписьДокумент8 страницЭлектронная цифровая подписьTolkyn UserovaОценок пока нет

- ОИБДокумент6 страницОИБMeirzhan AlmatovОценок пока нет

- 8-Практика икт-1Документ24 страницы8-Практика икт-1Lezzat KaparovaОценок пока нет

- МашиныДокумент14 страницМашиныМарсель ЗайнуллинОценок пока нет

- Эссе По Теме ШифрованиеДокумент3 страницыЭссе По Теме ШифрованиеиванОценок пока нет

- ЭКЗАМЕНДокумент90 страницЭКЗАМЕНВероникаОценок пока нет

- КриптовалютаДокумент1 страницаКриптовалютаФедорОценок пока нет

- ШифрованиеДокумент5 страницШифрованиеArseniy YansonОценок пока нет

- В настоящее время блокчейн-технологии находят применение в таких областях, как финансовые операции, идентификация пользователей или создание технологий кибербезопасности, а также актуальны для банковских учреждений .pptxДокумент7 страницВ настоящее время блокчейн-технологии находят применение в таких областях, как финансовые операции, идентификация пользователей или создание технологий кибербезопасности, а также актуальны для банковских учреждений .pptxLiana ShanavaОценок пока нет

- кращение, токенизированный актив, Базельский комитет. asset, Basel CommitteeДокумент14 страницкращение, токенизированный актив, Базельский комитет. asset, Basel CommitteeCeyhun AbdullayevОценок пока нет

- Transport Layer SecurityДокумент16 страницTransport Layer SecurityAmo SamОценок пока нет

- Презентация Microsoft PowerPointДокумент8 страницПрезентация Microsoft PowerPoint22rey.fd33Оценок пока нет

- ViPNet CSP Быстрый стартДокумент4 страницыViPNet CSP Быстрый стартGhostDeadОценок пока нет

- Криптографические Средства Защиты От Несанкционированного ДоступаДокумент44 страницыКриптографические Средства Защиты От Несанкционированного Доступаmaksim.artamonov5220Оценок пока нет

- Internet BankДокумент4 страницыInternet BankNursultan ZhangabayevОценок пока нет

- Mol 75083Документ9 страницMol 75083Евгений НемеренкоОценок пока нет

- TLS DescriptionДокумент49 страницTLS DescriptionDzmitry VarabyouОценок пока нет

- ргрДокумент25 страницргрТатьяна СамонюкОценок пока нет

- Рудавин СбербанкДокумент6 страницРудавин СбербанкNicholas RudavinОценок пока нет

- ViPNet CSP QS A5Документ4 страницыViPNet CSP QS A5GhostDeadОценок пока нет

- 456Документ13 страниц456mddnocapОценок пока нет

- Практическое занятие 9.04 - 2Документ3 страницыПрактическое занятие 9.04 - 2nutroОценок пока нет

- ViPNet Client 4. Термины и определенияДокумент28 страницViPNet Client 4. Термины и определенияGhostDeadОценок пока нет

- 8. Приложение 8 Соглашение об ЭДОДокумент3 страницы8. Приложение 8 Соглашение об ЭДОss5r29pbq4Оценок пока нет

- 123Документ13 страниц123mddnocapОценок пока нет

- 60 вопросов кибербезопасностьДокумент13 страниц60 вопросов кибербезопасностьmddnocapОценок пока нет

- КонтурКрипто. Как проверить электронную подписьДокумент2 страницыКонтурКрипто. Как проверить электронную подписьa.solvevОценок пока нет

- Microsoft Word DocumentДокумент23 страницыMicrosoft Word DocumentМаксимОценок пока нет

- Законопроект о цифровой валютеДокумент32 страницыЗаконопроект о цифровой валютеForkLogОценок пока нет

- Вскрываем SSL (Xakep, 125, 27-32)Документ6 страницВскрываем SSL (Xakep, 125, 27-32)Geralt z RiviiОценок пока нет

- ШифрованиеДокумент21 страницаШифрованиеАлександр ПосылкинОценок пока нет

- Отчет проверки подписи - 2022.10.16Документ1 страницаОтчет проверки подписи - 2022.10.16Матвей ЕремеевОценок пока нет

- Криптовалюта в жизниДокумент11 страницКриптовалюта в жизниНикита МайоровОценок пока нет

- Шифрование работает путем преобразования открытого текстаДокумент3 страницыШифрование работает путем преобразования открытого текстаsamagan nurdОценок пока нет

- Gost R 3412-2015Документ25 страницGost R 3412-2015NanОценок пока нет

- Cryptography With PythonДокумент200 страницCryptography With PythonUser NameОценок пока нет

- КурсДокумент19 страницКурсtimuruz2000Оценок пока нет

- Введение в специальность. Лекция 7Документ8 страницВведение в специальность. Лекция 7chat noirОценок пока нет

- PravilaДокумент6 страницPravilaGenius English CoursesОценок пока нет

- Lab S 1Документ4 страницыLab S 1Shah FighterОценок пока нет

- BTC.en.ruДокумент18 страницBTC.en.ruvaleryОценок пока нет

- Концентрат криптыДокумент3 страницыКонцентрат криптыElena RomanovnaОценок пока нет

- SecurityДокумент7 страницSecurityДенис ПискайкинОценок пока нет

- CertificateДокумент2 страницыCertificateKalinin PromtehОценок пока нет

- Методичка 3 Смарт Контракты в Сети EthereumДокумент25 страницМетодичка 3 Смарт Контракты в Сети EthereumАлександр МатюшовОценок пока нет

- ЖТЯИ.00088-01 91 06. Руководство администратора безопасности. AIXДокумент25 страницЖТЯИ.00088-01 91 06. Руководство администратора безопасности. AIXВиктор ГунинОценок пока нет

- Ответи к лб 3Документ5 страницОтвети к лб 3Миша КоневОценок пока нет

- 4Документ1 страница4Gonta ValeriaОценок пока нет

- Lab 4Документ10 страницLab 4yerrehhtemОценок пока нет

- Криптовалютный Кошелек Safepal - TelegraphДокумент11 страницКриптовалютный Кошелек Safepal - TelegraphGame TesterОценок пока нет

- Некастодиальные и Кастодиальные Кошельки Для Хранения КриптовалютДокумент13 страницНекастодиальные и Кастодиальные Кошельки Для Хранения КриптовалютGame TesterОценок пока нет

- Art Priority ClubДокумент10 страницArt Priority ClubREYAОценок пока нет

- Lab2Документ6 страницLab2testloginОценок пока нет

- ЖТЯИ.00088-01 30 01. ФормулярДокумент19 страницЖТЯИ.00088-01 30 01. ФормулярВиктор ГунинОценок пока нет

- защита программ от исследованийДокумент17 страницзащита программ от исследованийdmaxОценок пока нет

- 1401 БРС Предмет Среда Обит 1Документ39 страниц1401 БРС Предмет Среда Обит 1dmaxОценок пока нет

- Deep Space 1Документ12 страницDeep Space 1dmaxОценок пока нет

- Лекция УЗО, ШумДокумент50 страницЛекция УЗО, ШумdmaxОценок пока нет

- ВведениеДокумент14 страницВведениеdmaxОценок пока нет

- межсетевое экранированиеДокумент8 страницмежсетевое экранированиеdmaxОценок пока нет

- Otchet Po Preddiplomnoj Praktike Sistemnogo AdministratoraДокумент9 страницOtchet Po Preddiplomnoj Praktike Sistemnogo AdministratoraЕвгений СедыхОценок пока нет

- DG 17541091 1 Crash Book October 24 2017Документ396 страницDG 17541091 1 Crash Book October 24 2017Elangovan ThangaiyanОценок пока нет

- The Sims 4 Новые Чит-кодыДокумент1 страницаThe Sims 4 Новые Чит-кодыnastagink869Оценок пока нет

- UVM3Документ30 страницUVM3Aleksander TereshchenkoОценок пока нет